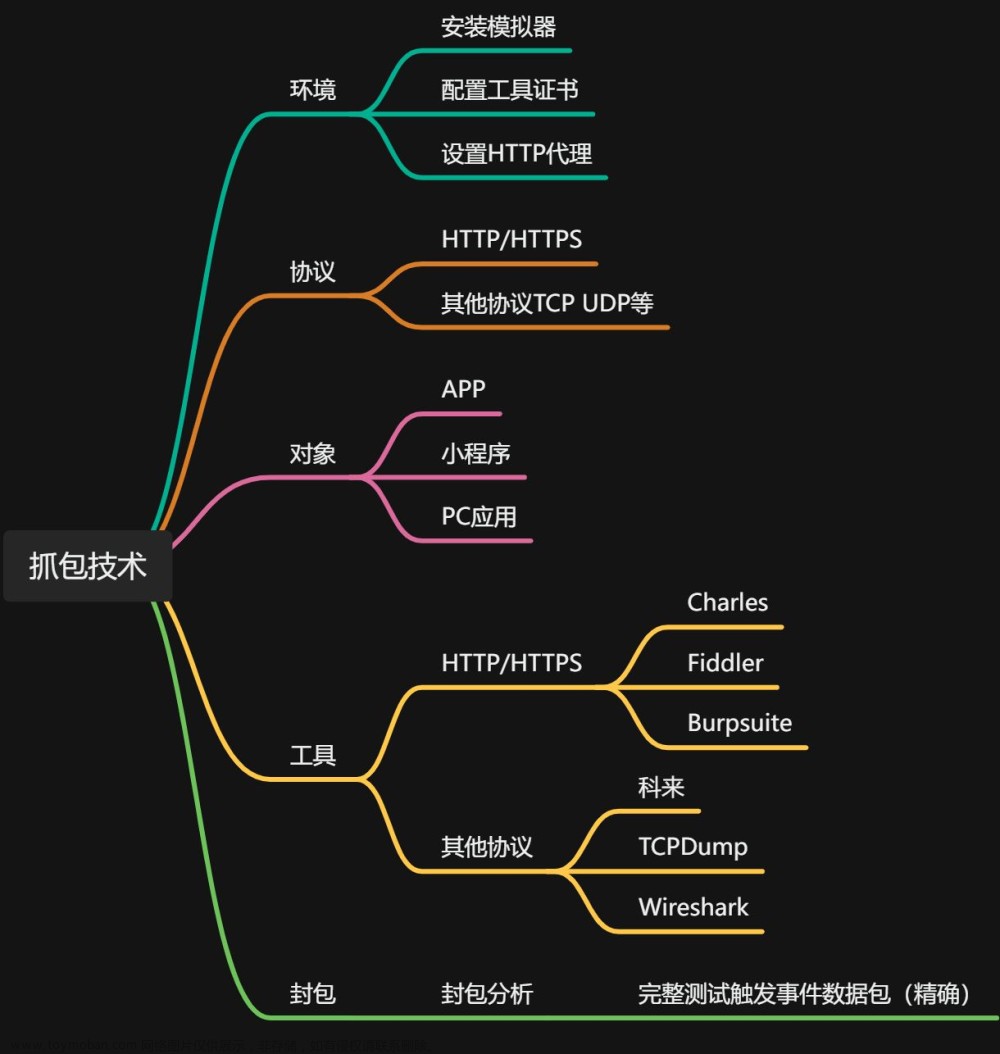

P1 抓包工具

01. Fidder

首先第一个Fiddler它的优势,独立运行,第二个支持移动设备(是否能抓移动APP的包,)在这一块的话wireshark、httpwatch就不支持,因此在这一块就可以排除掉前连个,因为我们有时候去进行测试的时候,除了测web端,也会要去测app端,在企业里经常去要做的事情。fidder证书导出: 02. Charles

charles与fiddler相比,最大的优点就是跨平台。可以支持Windows,MacOs,ios,Android,此外,charles还具有一下优点支持按域名和接口查看报文;支持反向代理网络限速;可选择网络类型;可以解析AMF协议。Charles证书导出:03.Burpsuit

Burp Suite Professional是网络安全测试人员的首选工具包。使用它来自动化重复的测试任务,然后用它专业设计的手动和半自动安全测试工具进行更深入的挖掘。Burp Suite Professional可以帮助您测试OWASP十大漏洞,以及最新的黑客技术。

Burpsuit证书导出:

P2 转发工具Proxifier

Proxifier是一款功能非常强大的socks5客户端,可以让不支持通过代理服务器工作的网络程序能通过HTTPS或SOCKS代理或代理链。Proxifier支持基于进程、IP、域名以及端口的筛选。

比如:你想通过Burpsuit来抓取微信应用的数据包,由于Burpsuit必须通过设置代理来抓包,但微信是不支持代理的,通过Proxifier设置针对微信应用的127.0.0.1:8080的代理,Burpsuit同样设置127.0.0.1:8080的代理,这样就能将数据转发给Burpsuit

P3 抓包应用

01. 证书安装

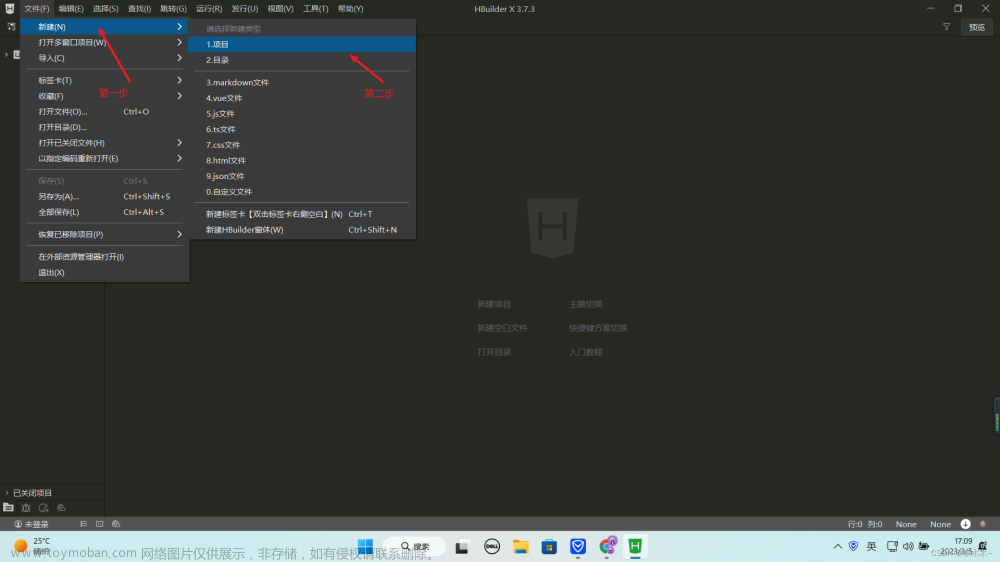

抓包工具默认情况只抓取http协议的数据包,因此抓取https的数据包需要安装证书 001. 浏览器安装证书 设置->搜索证书->安全->管理设备证书->中间证书颁发机构->导入->选择证书文件确定即可 002.模拟器安装证书 设置->WLAN->鼠标左键长按网络图标->修改网络 02 .浏览器抓包

本地浏览器抓包 浏览器使用fiddler、charles可直接抓包,使用Burpsuit抓包的话需要设置代理fiddler:charles:Burpsuit: 001开启代理 002 Burpsuit开启proxy模拟器浏览器抓包:需要提前配置模拟器的代理,以fiddle为例模拟器开启代理:fiddle: 03 APP应用抓包

模拟器中APP应用抓包和模拟器的浏览器一样,需要提前配置模拟器的代理

fiddler:

charles:

Burpsuit:

04. PC应用抓包

本地运行应用,未配置代理选项,burp抓包的转发联动

001 Charels+Burpsuit

002 Proxifier+Burpsuit

003 系统代理

打开本地计算机的代理即可

05. 小程序应用抓包(小程序应用抓包同PC应用抓包基本一样)

本地运行微信小程序,未配置代理选项,burp抓包的转发联动

001 Charels+Burpsuit

002 Proxifier+Burpsuit

003 系统代理设置

p4 总结

上述内容是使用Fiddler、Charles、Burp对浏览器、APP、PC应用以及小程序抓包的大体思路,可以看到数据包是可以抓到的,但是要将抓到的数据和网页/小程序/移动端APP/PC应用程序的页面对应起来还需要仔细的分析和对比。

文章来源地址https://www.toymoban.com/news/detail-490098.html文章来源:https://www.toymoban.com/news/detail-490098.html

到了这里,关于抓包技术(浏览器&APP&小程序&PC应用)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!