远程访问VPN配置与验证实验:构建安全的远程连接

【实验目的】

- 理解远程访问 VPN的含义。

- 掌握远程访问 VPN的含义。

- 掌握VPN Client软件的使用。

- 验证配置。

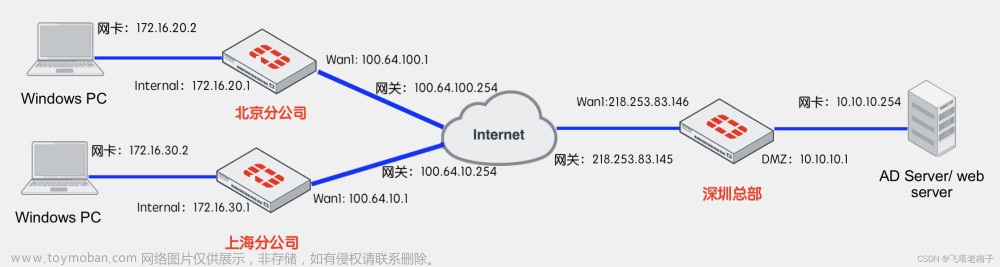

【实验拓扑】

实验拓扑如下图所示。

实验拓扑

设备参数表如下表所示。

设备参数表

| 设备 |

接口 |

IP地址 |

子网掩码 |

默认网关 |

| R1 |

s0/1/0 |

69.1.0.1 |

255.255.255.0 |

N/A |

| g0/0/0 |

192.168.1.1 |

255.255.255.0 |

N/A |

|

| Internet |

s0/1/0 |

69.1.0.2 |

255.255.255.0 |

N/A |

| S0/1/0

|

201.106.208.1 |

255.255.255.0 |

N/A |

|

| R2 |

s0/1/0 |

201.106.208.2 |

255.255.255.0 |

N/A |

| g0/0/0 |

192.168.2.1 |

255.255.255.0 |

N/A |

|

| PC1 |

g0/0/0 |

192.168.1.100 |

255.255.255.0 |

192.168.1.1 |

| PC2 |

g0/0/0 |

192.168.2.100 |

255.255.255.0 |

192.168.2.1 |

【实验内容】

1.IP地址与路由配置

//R1

enable

conf t

hostname R1

interface g0/0/0

ip address 192.168.1.1 255.255.255.0

no shutdown

exit

interface s0/1/0

ip address 69.1.0.1 255.255.255.0

no shutdown

exit//Internet

enable conf t hostname Internet interface s0/1/0 ip address 69.1.0.2 255.255.255.0 no shutdown interface s0/1/1 ip add 201.106.208.1 255.255.255.0 no shutdown exit

//R2

enable

conf t

hostname R2

interface s0/1/0

ip address 201.106.208.2 255.255.255.0

no shutdown

exit

interface g0/0/0

ip add 192.168.2.1 255.255.255.0

no shutdown

exit2.IP地址与路由配置

在路由器R1、R2上配置IP地址,测试各直连链路的连通性,并配置如下路由:

//R1

ip route 0.0.0.0 0.0.0.0 s0/1/0

//R2

ip route 0.0.0.0 0.0.0.0 s0/1/0

外网出口路由器通常会使用NAT,R1的模拟配置如下:

interface s0/1/0

ip nat outside

int g0/0/0

ip nat inside

exit

access-list 10 permit 192.168.1.0 0.0.0.255

ip nat inside source list 10 interface s0/1/0 overload测试从R1能否ping通R2的公网接口。在PC上配置IP地址和网关,测试能否ping通VPN网关路由器R2(201.106.208.2)。

3.在路由器R2上配置远程访问VPN

(1)R2的配置VPN的脚本

//R2

crypto isakmp enable

// 启用ISAKMP,用于安全密钥交换和建立VPN隧道

crypto isakmp policy 10

// 设置ISAKMP策略编号为10

encryption 3des

// 使用3DES算法进行数据加密

authentication pre-share

// 使用预共享密钥进行身份验证

hash sha

// 使用SHA算法进行数据完整性校验

group 2

// 设定Diffie-Hellman群组为2,用于密钥交换

exit

// 以下是设置推送到客户端的组策略:

ip local pool REMOTE-POOL 192.168.3.1 192.168.3.250

// 配置本地IP地址池,用于为远程客户端分配IP地址范围

ip access-list extended EXVPN

// 创建扩展访问列表EXVPN

permit ip 192.168.2.0 0.0.0.255 any

// 允许192.168.2.0/24网段与任意目的地进行通信

permit ip 192.168.3.0 0.0.0.255 any

// 允许192.168.3.0/24网段与任意目的地进行通信

exit

crypto isakmp client configuration group VPN-REMOTE-ACCESS

// 配置VPN客户端组VPN-REMOTE-ACCESS

key MYVPNKEY

// 设置预共享密钥为MYVPNKEY

pool REMOTE-POOL

// 指定分配给VPN客户端的IP地址池为REMOTE-POOL

save-password

// 允许客户端保存密码

acl EZVPN

// 创建访问控制列表EZVPN

exit

aaa new-model

// 启用AAA(认证、授权、会计)模型

aaa authorization network VPN-REMOTE-ACCESS local

// 配置本地用户进行VPN-REMOTE-ACCESS网络授权

crypto map CLIENTMAP isakmp authorization list VPN-REMOTE-ACCESS

// 将ISAKMP授权列表设置为VPN-REMOTE-ACCESS

crypto map CLIENTMAP client configuration address respond

// 配置响应客户端请求时使用动态分配的地址

crypto isakmp keepalive 60

// 配置ISAKMP保持活动状态的时间间隔为60秒

crypto ipsec transform-set VPNTRANSFORM esp-3des esp-sha-hmac

// 创建IPsec转换集VPNTRANSFORM,指定加密算法和哈希算法

crypto dynamic-map DYNMAP 10

// 创建动态加密映射DYNMAP,优先级为10

set transform-set VPNTRANSFORM

// 将转换集设置为VPNTRANSFORM

reverse-route

// 允许根据IPsec流量自动添加逆向路由

exit

crypto map CLIENTMAP 65535 ipsec-isakmp dynamic DYNMAP

// 创建加密映射CLIENTMAP,并将其与ISAKMP和动态映射关联

aaa authentication login VPNUSERS local

// 配置本地用户进行VPN用户身份验证

username vpnuser secret cisco

// 创建用户名为vpnuser,密码为cisco的用户

crypto map CLIENTMAP client authentication list VPNUSERS

// 将客户端身份验证列表设置为VPNUSERS

crypto isakmp xauth timeout 20

// 配置ISAKMP的XAuth身份验证超时时间为20秒

interface s0/1/0

// 进入接口s0/1/0的配置模式

crypto map CLIENTMAP

// 将加密映射CLIENTMAP应用于接口

exit4.实验验证

(1)PC进行VPN连接

//PC1

如果配置正确并连接成功,在客户机CMD中使用“ipconfig”命令可以看到获取了一个之前配置的地址池中的IP地址,结果如下:

通过ping对端局域网IP,验证两局域网之间是否可以进行通信。

(2)检查路由表

在VPN网关路由器上也多出了一条指向客户端的主机路由,路由表如下:

R2#show ip route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is 0.0.0.0 to network 0.0.0.0

192.168.2.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.2.0/24 is directly connected, GigabitEthernet0/0/0

L 192.168.2.1/32 is directly connected, GigabitEthernet0/0/0

192.168.3.0/32 is subnetted, 2 subnets

S 192.168.3.1/32 [1/0] via 69.1.0.1

S 192.168.3.2/32 [1/0] via 69.1.0.1

209.106.208.0/24 is variably subnetted, 2 subnets, 2 masks

C 209.106.208.0/24 is directly connected, Serial0/1/0

L 209.106.208.2/32 is directly connected, Serial0/1/0

S* 0.0.0.0/0 is directly connected, Serial0/1/0

R2#

【知识点】

- VPN(Virtual Private Network)的概念和含义:了解VPN的作用和原理,以及在实验中实现远程访问的目的。

- IP地址和子网掩码的配置:学习如何给网络设备配置IP地址和子网掩码,以便实现网络的连通性。

- 路由配置和默认路由:了解如何配置路由表,包括设置默认路由,以确保网络流量能够正确转发。

- 网络地址转换(NAT):学习如何配置NAT,实现内部网络和外部网络之间的通信。

- 加密协议和策略配置:了解加密协议(如3DES)、认证方式和哈希算法的选择,以及如何配置加密策略。

- AAA(Authentication, Authorization, and Accounting)的基本概念和配置:了解AAA的作用,并学习如何配置用户认证和授权。

- 动态加密映射和映射到特定接口:学习如何创建动态加密映射并将其应用到特定的接口,以实现VPN的功能。

【收获】文章来源:https://www.toymoban.com/news/detail-490357.html

- 对VPN的理解和实现能力的提升:通过实验,能够加深对VPN的概念、原理和配置的理解,掌握远程访问VPN的方法和步骤。

- 网络配置和路由的实践经验:通过配置IP地址、子网掩码、路由表等,加强对网络设备和网络连通性的理解,并获得相关的实践经验。

- 安全性和加密相关知识的学习:通过配置加密协议、认证方式和哈希算法等,了解网络安全的重要性,并学习如何保护数据传输的安全性。

- AAA的应用和用户认证授权的实践:通过配置AAA相关设置,学习如何实现用户认证和授权,加深对网络安全管理的认识。

- 实验操作和故障排除的技能提升:通过实验配置和验证的过程,提升网络设备的操作技能,同时在遇到问题时,学习故障排除的方法和技巧。

- 这些知识点和收获将有助于学习者深入理解网络连接和安全性的概念,提升对网络设备配置和故障排除的技能,并为未来在网络领域的学习和工作奠定坚实的基础。

每一次实验都是你追寻知识的航程,每一步都会让你更接近网络技术的巅峰。继续前进,你将获得属于你的辉煌。文章来源地址https://www.toymoban.com/news/detail-490357.html

到了这里,关于远程访问VPN配置与验证实验:构建安全的远程连接的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!