【简介】上一篇实验发现,两端都是可以远程的公网IP的话,两端防火墙都可以发出连接请求,并且都能够连通。这样的好处是安全隧道不用随时在线,只在有需求时才由发起方进行连接。但是现实中很多情况下只有一端公网IP可以远程,那么还能用IPsec安全隧道吗?

实验要求与环境

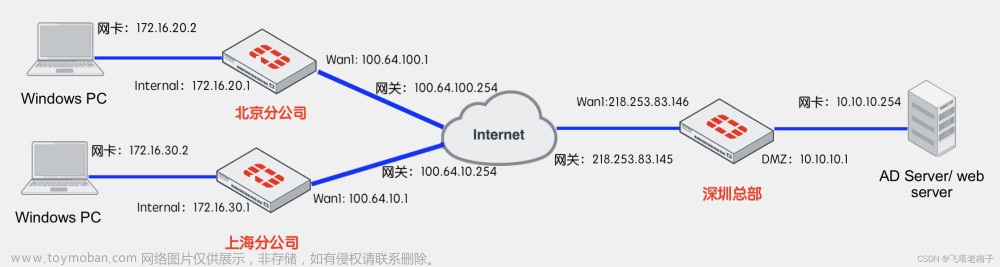

OldMei集团深圳总部部署了域服务器和ERP服务器,用来对集团总部进行管理。

OldMei集团上海分公司需要实时访问深圳总部的域服务器和ERP服务器,要求访问便捷,并且安全性要高。上海分公司使用的是ADSL拨号宽带,拨号得到的IP地址经常会变更,并且IP地址无法在公网中被访问。

解决方案:上海分公司和深圳总部都部署FortiGate防火墙,两地防火墙通过宽带创建VPN连接,创建VPN隧道后,两地互相访问如同在同一个局域网内,十分便捷。另外由于VPN是加密隧道,可以保证数据通过互联网传输时的安全。由于上海分公司公网IP无法访问,因此只能由上海分公司防火墙拨号至深圳总部防火墙,单向发起连接,并保持安全隧道一直在线。

实验目标:笔记本电脑通过网卡上网,可以从上海分公司访问深圳总部的域服务器远程桌面。

实验前的准备工作

实验前需要删除前期用向导创建的内容。

① 首先登录模拟互联网的FortiWiFi 60D防火墙。

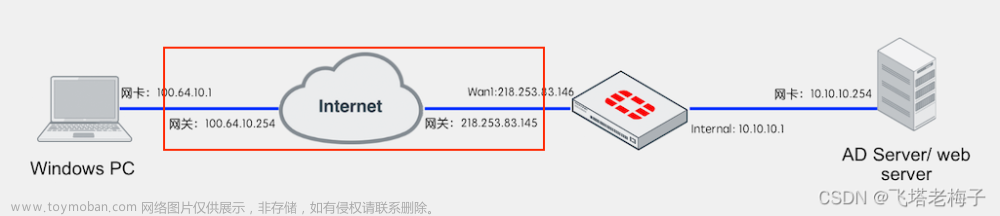

② 前面的实验中,我们创建了两条策略,允许双边的的宽带接口互相访问。现在我们需要禁用深圳到上海的访问策略。保留上海到深圳的访问策略,这样就模拟出深圳公网IP可以远程访问,而上海公网IP不能远程访问的环境了。

③ 关闭笔记本无线,有线通过上海防火墙internal接口,仍然可以访问深圳防火墙wan1口。登录深圳防火墙,选择菜单【VPN】-【IPsec隧道】,找到隧道,点击最右边的关联项数字。

④ 逐一删除关联项,全部删干净。

⑤ 只有关联项数字为0时,隧道才可以被删除。

⑥ 还需要删除漏网之鱼,选择菜单【网络】-【静态路由】,删除接口为黑洞的路由。

⑦ 选择菜单【策略&对象】-【地址】,删除向导自动创建的地址对象和地址组,记住要先删除地址组,然后再删除地址对象。

⑧ 地址组或地址对象有多个的,可以选择多个,一次性删除。完成深圳总部防火墙的隧道删删除后,再在上海分公司防火墙上完成相同的动作。

配置深圳总部防火墙

首先配置深圳总部防火墙。

① 登录深圳总部防火墙,选择菜单【VPN】-【IPsec隧道】,点击【新建】-【IPsec隧道】。

② 输入名称,由于已经删除以前创建的隧道,我们就可以再用相同的名字创建隧道。模板类型默认【站到站】,NAT配置这次选择【远端站点在NAT后端】,这是因为上海防火墙宽带IP无法远程。还有一种情况,如果上海防火墙wan口接入的是路由器,也是选择这一项。点击【下一步】。

③ 流入接口选择拨入的宽带口,输入自定义的预共享密钥,两端要求一致。点击【下一步】。

④ 实验的要求是从上海防火墙的internal接口接入的电脑能访问深圳防火墙DMZ接口下的服务器,所以这里输入正确的接口和本地子网、远端子网,点击【下一步】。

⑤ 由于这次深圳防火墙配置的是接入方,而不是拨出方,因此向导没有生成路由。点击【完成】。

⑥ VPN创建完成,点击【显示隧道列表】。

⑦ 向导创建了IPsec隧道。

⑧ 向导创建了来回访问的两条策略。

⑨ 向导创建了地址组和地址对象。

⑩ 由于深圳防火墙是接入方,向导没有创建路由。有人要问了,VPN隧道连通后,深圳要访问上海的话没有路由怎么办?别急,后面会讲到。

配置上海分公司防火墙

下面我们来配置上海分公司防火墙。

① 登录上海分公司防火墙,选择菜单【VPN】-【IPsec隧道】,点击【新建】-【IPsec隧道】。

② 输入隧道名称,由于已经删除以前创建的隧道,我们就可以再用相同的名字创建隧道。模板类型默认【站到站】,NAT配置这次选择【这个站点在NAT后端】,这是因为上海防火墙宽带IP无法远程。点击【下一步】。

③ 远程IP地址填写深圳总部防火墙wan1接口IP,流入接口选择拨出的宽带接口,输入自定义的预共享密钥,和深圳防火墙保持一致。点击【下一步】。

④ 实验的要求是从上海防火墙的internal接口接入的电脑能访问深圳防火墙DMZ接口下的服务器,所以这里输入正确的接口和本地子网、远端子网,点击【下一步】。

⑤ 由于这次上海防火墙配置的是拨出方,因此向导会创建静态路由。点击【完成】。

⑥ VPN创建完成,点击【显示隧道列表】。

⑦ 向导创建了IPsec隧道。隧道的状态为【不活跃】。

验证效果

虽然两端防火墙都已经用向导配置好了IPsec VPN,但是并不会自动连接,需要手动操作。

① 在上海分公司防火墙选择菜单【仪表板】-【网络】,点击【IPsec】展开到全屏。

② 隧道阶段1显示绿色向上箭头,表示连通。选择【启用】-【阶段2选择器:SH-SZ】。

③ 隧道出现绿色向上箭头提示,表示隧道连通。

④ 笔记本电脑目前状态是关闭了无线,有线接上海分公司防火墙internal接口,自动获取IP。Ping远程桌面服务器,可以ping通,查看路由走向,也是先到上海防火墙,再到深圳防火墙。实验取得成功。

保持隧道一直在线

每次都要手动操作启用隧道比较麻烦,那能不能自动启用并一直保持隧道是连通状态呢?

① 在上海防火墙选择菜单【VPN】-【IPsec隧道】,可以看到隧道状态是【已连接】,选择隧道,点击【编辑】。

② 点击【转换为自定义隧道】。

③ 点击阶段2选择器框内的笔图标。

④ 点击【高级】,弹开内容。

⑤ 启用【自动协商】,【自动密钥保持存活】也会自动钩选。自动协商会使隧道一直保持在连通状态。【点击】确认。

⑥ 再次回到仪表板下的网络界面,打开IPsec小部件,选择连通状态下的隧道,点击【断开】-【Entire Tunnel】。

⑦ 隧道一直保持在连通状态,即使有短暂的断开,又会自动重新连接上。

路由的疑惑

上海防火墙IPsec隧道生成时有创建路由,因此可以从上海访问深圳,但是深圳防火墙创建隧道时没有创建路由,那要怎样才能从深圳访问上海呢?

① 登录深圳总部防火墙,选择菜单【仪表板】-【网络】,点击【路由】。

② IPsec隧道连接成功后,自动在被拨入方创建了一条静态路由。当隧道断开时,这条路由也就不存在了。

文章来源:https://www.toymoban.com/news/detail-490589.html

文章来源:https://www.toymoban.com/news/detail-490589.html

③ 因为有了这条路由的存在,深圳总部防火墙DMZ接口也就可以访问上海分公司防火墙的internal接口了。文章来源地址https://www.toymoban.com/news/detail-490589.html

到了这里,关于实验篇(7.2) 12. 站对站安全隧道 - 仅一方发起连接(FortiGate-IPsec) ❀ 远程访问的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!