Burp Suite

简介

Burp Suite(简称Burp)是一款Web安全领域的跨平台工具,基于Java开发。它集成了很多用于发现常见Web漏洞的模块,如:Proxy、Spider、Intruder、Repeater等。

说明

- Proxy代理模块

代理模块是Burp的核心模块,主要来截获并修改浏览器、手机App等客户端的HTTP/HTTPS数据包。

依次选择Proxy->Options->Proxy Listeners->Add增加代理,如图1-1:

如图1.2 IE浏览器代理设置界面

- Repeater重放模块

在需要手工测试HTTP Header中的Cookie或User-Agent等浏览器不可修改的字段是否存在注入点,以及需要发现复杂的POST数据包中是否存在SSRF时,一般需要用到Repeater模块。图1-3:

- Intruder 暴力破解模块

暴力破解,简称“爆破”时一种低成本但可能带来高回报的攻击方式。Intruder模块包含Sniper、Battering、Pitchfork、Cluster bomb等四种攻击类型,可以方便地进行Fuzz测试。如图1-4:

如图1-5:

- Decoder 解码模块

Decoder模块为我们提供了丰富的编码与解码工具,可以方便地对HTTP/HTTPS中需要的数据进行编码和解码,并且支持用文本格式或十六进制模式进行查看,如图1-6:

- Comparer 比较模块

在某些诸如Bool盲注的正确和错误的回显题目中,有时候两次数据包之间的差别很小,比较难发现,这时可以使用比较模块来比较,以发现差异,如图1-7:

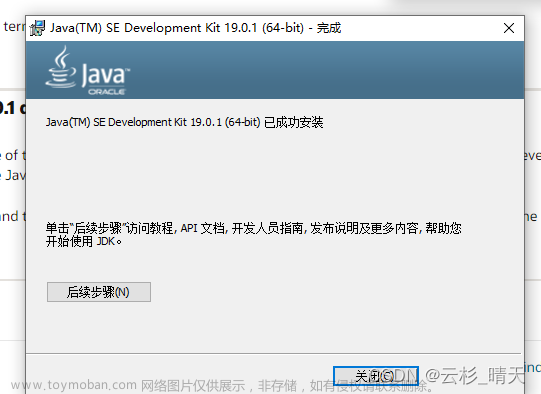

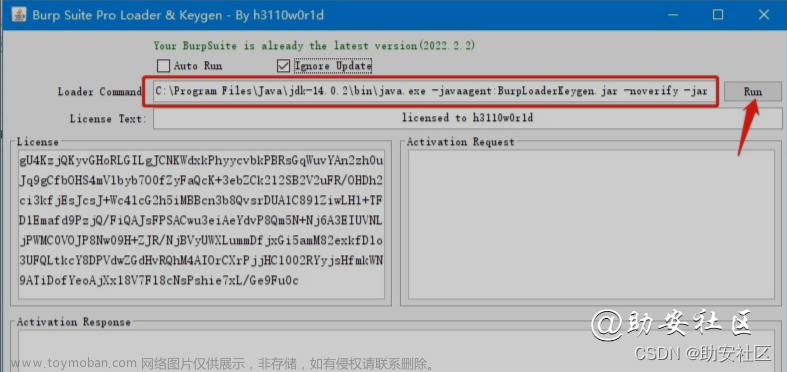

Burp Suite是用Java语言开发的,运行时依赖JRE,需要安装Java环境才可以运行。图1-8:

Burp Suite进阶

- Burp Scanner主要用于自动检测Web系统的各种漏洞。

- 主动扫描模式(Active Scanning),Burp会向应用发送新的请求并通过Payload验证漏洞。

主动扫描适用于以下这两类漏洞:

客户端漏洞:如XSS,HTTP头注入、操作重定向。

服务端漏洞:如SQL注入、命令行注入、文件遍历。

- 被动扫描(Passive Scanning) 只是对已经存在的请求和应答进行分析,对服务端的检测来说,比较安全。下列漏洞在被动模式中容易

检测出来。

提交的密码为未加密的明文

不安全的cookie的属性,例如缺少HttpOnly和安全标志。

cookie的范围缺失。

跨域脚本包含和站点引用泄漏。

表单值自动填充,尤其是密码。

SSL保护的内容缓存。

目录列表。

提交密码后应答延迟。

session令牌的不安全传输。

敏感信息泄漏,例如内部IP地址、电子邮件地址、堆栈跟踪等信息泄漏。

不安全的ViewState的配置。文章来源:https://www.toymoban.com/news/detail-491363.html

错误或不规范的Content-Type指令。文章来源地址https://www.toymoban.com/news/detail-491363.html

到了这里,关于Burp Suite工具详解的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!