防火墙的原理、主要技术、部署及其优缺点

目录

一、防火墙的原理

1.简介

2.防火墙原理

3.防火墙的使用

二、防火墙的主要技术

1.静态包过滤

2.应用代理

3.状态检测

三、防火墙的部署

1.防火墙的部署位置

2.防火墙的部署方式

四、防火墙的优缺点

1.防火墙的优点

2.防火墙的不足之处

五、十大防火墙

排名情况

第一名: ZoneAlarm Pro

第二名: Outpost Firewall Pro

第三名: Norton Personal Firewall

第四名: Norman Personal Firewall

第五名: SurfSecret Personal Firewall

第六名: McAfee Personal Firewall Plus

第七名: BullGuard

第八名: Sygate Personal Firewall Pro

第九名: Injoy Firewall

第十名: BlackICE PC Protection

一、防火墙的原理

1.简介

防火墙(英语:Firewall)技术是通过有机结合各类用于安全管理与筛选的软件和硬件设备,帮助计算机网络于其内、外网之间构建一道相对隔绝的保护屏障,以保护用户资料与信息安全性的一种技术。

防火墙技术的功能主要在于及时发现并处理计算机网络运行时可能存在的安全风险、数据传输等问题,其中处理措施包括隔离与保护,同时可对计算机网络安全当中的各项操作实施记录与检测,以确保计算机网络运行的安全性,保障用户资料与信息的完整性,为用户提供更好、更安全的计算机网络使用体验。

2.防火墙原理

边界安全防护-防火墙

控制:在网络连接点上建立一个安全控制点,对进出数据进行限制

隔离:将需要保护的网络与不可信任网络进行隔离,隐藏信息并进 行安全防护

记录:对进出数据进行检查,记录相关信息

3.防火墙的使用

1.首先,打开控制面板,点击“查看网络状态和任务”,如图:

2.点击防火墙,如图:

3.点击启动或关闭防火墙,就可使用了

4.我用的McAee,如图:

二、防火墙的主要技术

1.静态包过滤

1.依据数据包的基本标记来控制数据包

2.技术逻辑简单、易于实现,处理速度快

3.无法实现对应用层信息过滤处理,配置较复杂

2.应用代理

1.连接都要通过防火墙进行转发

2.提供NAT,隐藏内部网络地址

3.状态检测

1.创建状态表用于维护连接,安全性高

2.安全性高但对性能要求也高

3.适应性好,对用户、应用程序透明

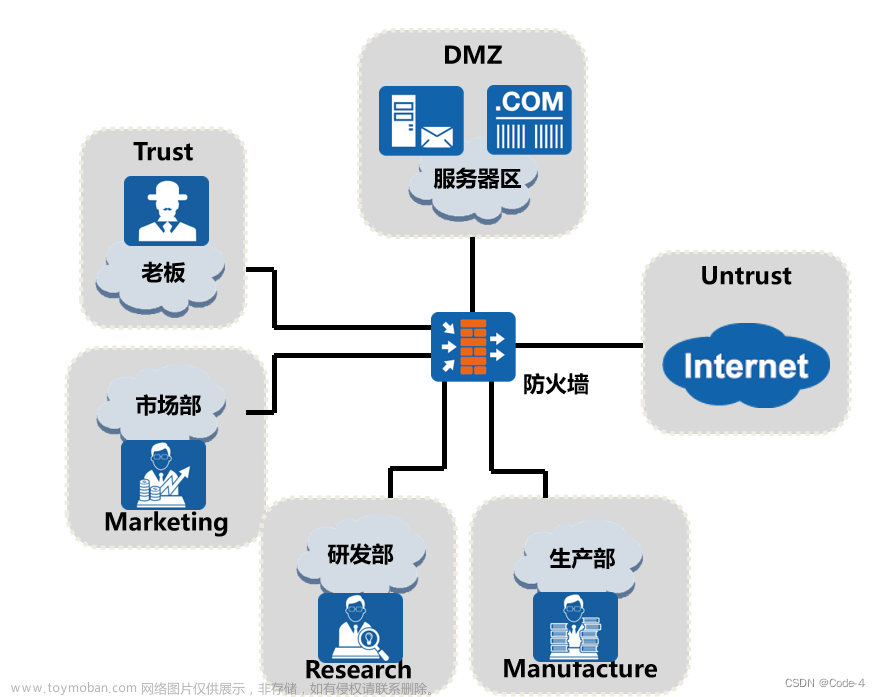

三、防火墙的部署

1.防火墙的部署位置

1.可信网络与不可信网络之间

2.不同安全级别网络之间

3.两个需要隔离的区域之间

2.防火墙的部署方式

1.单防火墙(无DMZ)部署方式

2.单防火墙(DMZ)部署方式

3.双防火墙部署方式

四、防火墙的优缺点

没有任何一个防火墙的设计能适用于所有的环境。它就似一个防盗门,在通常情况下能起到安全防护的作用,但当有人强行闯入时可能失效。所以在选择购买时,应根据站点的特点来选择合适的防火墙 。

1.防火墙的优点

-

保护脆弱的服务。通过定义一个中心“扼制点”及过滤不安全的网络服务,防火墙可防止非法用户进入内部网络,减少内网中主机的风险 。

-

控制对系统的访问。可提供对系统的访问控制,如允许从外部访问某些主机,同时禁止访问另外的主机,允许内部员工使用某些资源而不能使用其他资源等 。

-

集中的安全管理。对内网实行集中的安全管理。通过制定安全策略,其安全防护措施可运行于整个内网系统中而无须在每个主机中分别设立。同时还可将内网中需改动的程序都存于防火墙中而不是分散到每个主机中,便于集中保护 。

-

增强保密性。可阻止攻击者获取攻击网络系统的有用信息 。

-

有效地记录Internet 上的活动。因为所有进出信息都必须通过防火墙,所以非常便于收集关于系统和网络使用和误用的信息。

2.防火墙的不足之处

-

不能防范来自内部的攻击。对内部用户偷窃数据,破坏硬件和软件等行为无能为力 。

-

不能防范不通过它的连接。对有意绕过它进/出内网的用户或数据无法阻止,从而给系统带来威胁,如用户可以将数据复制到磁盘中带出内网 。

-

不能防范未知的威胁。能较好地防备已知的威胁,但不能自动防御所有新的威胁 。

-

不能完全防范病毒的破坏 。

-

为了提高安全性,限制和关闭了一些有用但存在安全缺陷的网络服务,给用户带来了使用的不便 。

五、十大防火墙

十大防火墙,是现在计算机网络世界中最为著名的十款全球性防火墙软件,它们均功能强大完善,是计算机装机必备的系统安全软件。

排名情况

第一名: ZoneAlarm Pro

ZoneAlarm来保护你的电脑,防止Trojan(特洛伊木马)程序,Trojan也是一种极为可怕的程序。ZoneAlarm可以帮你执行这项重大任务喔。基本版还是免费的。

使用很简单,你只要在安装时填入你的资料,如有最新的ZoneAlarm,免费网上更新。安装完后重新开机,ZoneAlarm就会自动启动,帮你执行任务。当有程序想要存取Internet时,如网络浏览器可能会出现连不上网络,这时你可以在右下角ZoneAlarm的小图示上按两下鼠标左键,选取Programs的选项,勾选你要让哪些软件上网,哪些不可以上网,利用此种方法来防治一些来路不明的软件偷偷上网。最好的方法是锁住(Lock)网络不让任何程序通过,只有你核准的软件才可以通行无阻。你还可利用它来看看你开机后已经使用多少网络资源,也可以设定锁定网络的时间。这么好用的软件你一定要亲自使用才能感觉到它的威力。

英文原版: ZoneAlarm Pro V6.5.722.000

第二名: Outpost Firewall Pro

Agnitum Outpost Firewall 是一款短小精悍的网络防火墙软件,它的功能是同类PC软件中最强的,甚至包括了广告和图片过滤、内容过滤、DNS缓存等功能。它能够预防来自Cookies、广告、电子邮件病毒、后门、窃密软件、解密高手、广告软件和其它 Internet 危险的威胁。该软件不需配置就可使用,这对于许多新手来说,变得很简单。尤为值得一提的是,这是市场上第一个支持插件的防火墙,这样它的功能可以很容易地进行扩展。该软件资源占用也很小。 Outpost的其它强大功能毋庸多说,你亲自试一试就知道了。

英文原版: Outpost Firewall PRO V3.51

第三名: Norton Personal Firewall

Norton公司出品的个人防火墙将提供完整的网络安全,防止重要资料被窃,并有过滤网站的功能,能够阻隔各种网络黑客可能的入侵方式:java applets,activex 控制,以防您的私人信息被窃取和损坏。

第四名: Norman Personal Firewall

Norman个人防火墙专为个人用户及企业而设,阻止未经授权的使用者存取您的电脑档案。支援 TCP/IP 及标准数据机拨号连线,适用于所有合规格的网络及电话系统。拦截网页横额广告,阻截令人烦扰的横额、广告等,加快网页下载的速度,节省您的工作时间。Norman个人防火墙精灵给您清晰的指引,协助您设定个人化防火墙规则,令您可以更安全、更方便地浏览网页。保障您的个人私隐,NPF 有效地侦测及防止未经授权的使用者存取您的电脑共享档案。如果有人要存取您的档案,它会立即通知您,并由您决定是否要阻止这行为。管理 Cookies,您可以决定网站可否在您的电脑储存Cookies,NPF会纪录您的选择,让浏览更方便、轻松。安装操作方便,Freshie's 助手提供清晰的指引,教导初阶用户如何设定防火墙规则。而 NPF 的设定程序简易,进阶用户则可自行设定。简化的设定过程为个人用户带来方便,却不会减省产品的任何功能。编辑规则,透过编辑功能,您可以随时修改 site rules,例如要恢复受拦截的网站等。抵制未经授权的连线传输,防止个人资料被盗用以作 DDoS 袭击,阻止未经授权的使用者使用 Trojans 操纵您的个人电脑,保护个人资料私隐权,防止信用卡号码、密码等被盗用。内容拦截,NPF 有效防止有害的 JavaScripts、Java applets 和 ActiveX control 肆意入侵。您可以自行设定防火墙规则,阻止执行或下载某些程式。IP 隔离,您可以安全地连接网络,免受骇客的袭击,同时控制网络传输,例如哪些程式可以连接网络;可否传送或接收电邮;可以浏览哪些网站等。

英文版: Norman Personal Firewall v1.42

第五名: SurfSecret Personal Firewall

一款功能超强的网络安全工具,提供三个级别保护 * 紧急防护上锁功能。 * 自订上锁条件 - 屏幕保护程序启动时,或者定时上锁。 * 过滤器设定精灵 - 可以指定允许哪些 IP 透过哪个 Port 联机到您的计算机。 * 支持 IP 地址范围、IP 地址屏蔽。 * 可以在封包被阻挡后发出提示,并且自动计次。 * 纪录最后10个联机到本机的 IP。

英文原版: SurfSecret Personal Firewall 3.0

第六名: McAfee Personal Firewall Plus

McAfee Personal Firewall Plus 软体为您的电脑和个人资料提供进阶保护。Personal Firewall 在您的电脑与网际网路之间建立起一道屏障,无讯息监视网际网路流量中是否有可疑的活动。有了它,您便获得了下列功能:

防止潜在的骇客探测及攻击

让防毒工作更完备

监视网际网路及网路活动

警告您潜在的敌意事件

提供有关可疑网际网路流量的详细资讯

整合 Hackerwatch功能,包含事件报告、自我测试工具以及将报告的事件用

电子邮件传送到其他线上相关机构之功能

提供详细的追踪和事件研究功能

英文版: McAfee Personal Firewall Plus 2006

第七名: BullGuard

BullGuard 是一个国外的不错的反病毒和木马的工具!他可以全面保护你的电脑免受病毒的危害!不论病毒是通过Email,浏览器,或者是像KaZaA这样的P2P软件和聊天工具,他都可以全面拦截!

英文原版: BullGuard v6.1

第八名: Sygate Personal Firewall Pro

Sygate Personal Firewall 是一个简单易用的个人防火墙,适合于那些网络中的单机用户来防止入侵者非法进入系统。作为一个基于主机的解决方案,该软件提供了多层保护的防火墙安全环境,可以有效地防止入侵者和黑客的侵袭。与真正的防火墙不同的是,Sygate Personal Firewall 能够从系统内部进行保护,并且可以在后台不间断地运行。另外,该软件还提供有安全访问和访问监视功能,并可向你提供所有用户的活动报告,当检测到入侵和不当的使用后,能够立即发出警报。

英文原版: Sygate Personal Firewall Pro V5.6.2828

第九名: Injoy Firewall

The InJoy Firewall™ is a flexible firewall security solution for organizations of all sizes. It offers enterprise-class next-generation security, preconfigured policy templates - including full customization options, seamless IPSec VPN integration, superior gateway capability, intuitive management, access control, a wealth of documented deployment examples, unmatched control, and comprehensive documentation.

英文原版: InJoy Firewall 3.0

第十名: BlackICE PC Protection

这个软件在九九年获得了PC Magazine的技术卓越大奖,专家对它的评语是:“对于没有防火墙的家庭用户来说,BlackICE是一道不可缺少的防线;而对于企业网络,它又增加了一层保护措施--它并不是要取代防火墙,而是阻止企图穿过防火墙的入侵者。BlackICE集成有非常强大的检测和分析引擎,可以识别200多种入侵技巧,给你全面的网络检测以及系统防护,它还能即时监测网络端口和协议,拦截所有可疑的网络入侵,无论黑客如何费尽心机也无法危害到你的系统。而且它还可以将查明那些试图入侵的黑客的NetBIOS(WINS)名、DNS名或是他所使用的IP地址记录下来,以便你采取进一步行动。封言用过后感觉,该软件的灵敏度和准确率非常高,稳定性也相当出色,系统资源占用率极少,是每一位上网朋友的最佳选择。

新增功能:

1.在设置中增加了应用程序与通信控制的功能条

2.可控制应用程序是否在电脑上执行

3.可控制哪些应用程序能与Internet通讯

4.扫描你的系统,检测所有的系统设置改变

5.可在事件列表中记录新软件与新通讯事件的发生情况文章来源:https://www.toymoban.com/news/detail-492203.html

英文原版: BlackICE PC Protection V3.6.cpi文章来源地址https://www.toymoban.com/news/detail-492203.html

到了这里,关于防火墙的原理、主要技术、部署及其优缺点的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!