网络攻击方式

DoS DDoS攻击

DoS攻击和DDoS攻击都是网络攻击的一种,它们的区别如下:

DoS攻击(Denial of Service,拒绝服务攻击):指攻击者通过向目标计算机或网络发送大量的合法请求,占用其网络资源和带宽,导致目标系统无法正常处理合法请求,最终导致服务拒绝。DoS攻击通常使用单一的攻击源,利用单一的攻击方式进行攻击。

DDoS攻击(Distributed Denial of Service,分布式拒绝服务攻击):指攻击者利用多个计算机或其他网络设备,通过大量的合法请求攻击目标系统,造成目标系统资源枯竭,最终导致服务拒绝。DDoS攻击使用多个攻击源,可以同时使用不同的攻击方式进行攻击,使得攻击更加难以防御。

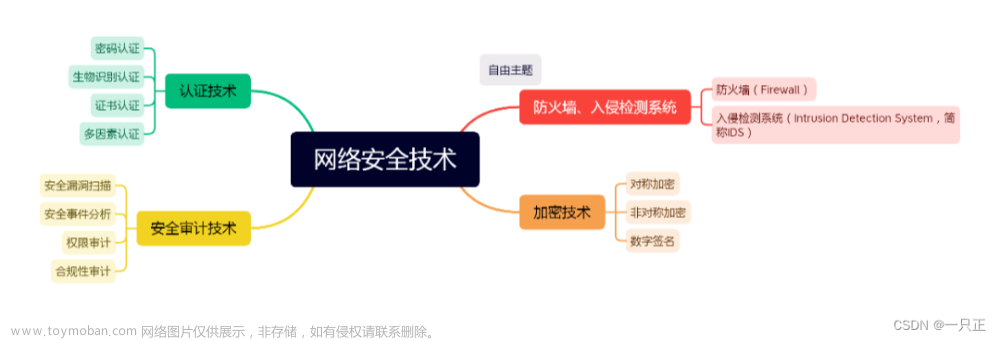

DDoS攻击相较于DoS攻击更加具有攻击性和危险性,因为它可以利用分布式的攻击源和攻击方式,使得目标系统更加难以抵御攻击。为了防范和应对DoS和DDoS攻击,可以采取一系列的网络安全措施,例如使用防火墙、入侵检测系统、流量分析工具等来防御攻击,同时也可以建立灾备方案来应对攻击造成的影响。

SQL XSS攻击

SQL注入和XSS攻击都是常见的Web安全漏洞,它们的区别如下:

SQL注入攻击:指攻击者通过在Web应用程序的输入框或其他输入区域输入恶意SQL语句,从而欺骗应用程序执行恶意操作(例如删除、修改或窃取数据)。攻击者可以使用SQL注入攻击来绕过身份验证、访问受限的数据、窃取敏感信息等。

XSS攻击(Cross-site scripting):指攻击者通过在Web应用程序中注入恶意的脚本(例如JavaScript),然后将其传递给其他用户,从而在用户的Web浏览器中执行恶意脚本。攻击者可以利用XSS攻击来窃取用户的登陆凭证、窃取用户的个人信息、篡改网页内容等。

SQL注入攻击和XSS攻击的目标不同,SQL注入攻击主要针对应用程序后台的数据库,而XSS攻击主要针对应用程序前端的用户界面。尽管两种攻击方式的影响不同,但它们都需要使用者输入数据并将其传递到Web应用程序中。因此,为了防范SQL注入攻击和XSS攻击,开发人员应该采取一系列的安全措施,例如对用户输入进行验证和过滤、使用参数化查询、限制用户输入等。此外,Web应用程序也应该使用Web防火墙、入侵检测系统等安全措施来检测和防范这些攻击。

社工攻击

社工攻击(Social Engineering Attack)是指通过欺骗、诈骗等手段来获取敏感信息的攻击方式。社工攻击不涉及技术层面的漏洞利用,而是通过心理学和社会工程学的手段来进行攻击,从而使攻击者获得受害者的信任,进而获取受害者的敏感信息或控制受害者的计算机系统。

社工攻击有多种形式,例如:

钓鱼邮件:攻击者发送伪装成合法机构的电子邮件,引诱受害者点击其中的链接或下载附件,从而窃取受害者的敏感信息。

冒充身份:攻击者冒充合法机构或个人,通过电话、电子邮件、社交媒体等方式诱骗受害者提供敏感信息或执行恶意操作。

假冒网站:攻击者伪造合法网站,引诱受害者输入敏感信息,从而窃取受害者的数据。

假冒公共WiFi:攻击者伪造公共WiFi,引诱受害者连接并输入敏感信息,从而窃取受害者的数据。

为了防范社工攻击,我们可以采取以下措施:

加强员工的安全意识培训,让员工了解社工攻击的形式和危害,提高员工对威胁的敏感性。

建立安全策略和流程,限制员工对敏感信息的访问和使用,从而避免社工攻击的发生。

安装反垃圾邮件、反病毒和防火墙等安全软件,及时识别和拦截社工攻击。

对员工的身份和权限进行管理和控制,对员工进行背景调查和安全审计,从而避免内部人员利用社工攻击窃取数据。

文章来源地址https://www.toymoban.com/news/detail-493292.html

文章来源:https://www.toymoban.com/news/detail-493292.html

到了这里,关于《网络安全0-100》-网络攻击方式的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!