背景:

`不知道大家最近有没有关注到,百度云CDN不支持免费了,网站安全问题越来越严重了……

常见攻击

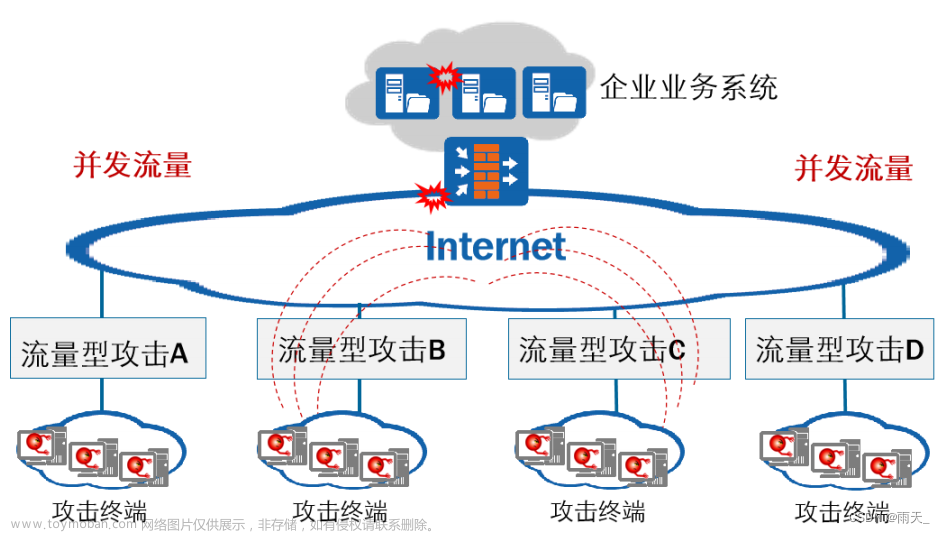

DDOS

Distributed Denial of Service 分布式拒绝服务攻击可以使很多的计算机在同一时间遭受到攻击,使攻击的目标无法正常使用,分布式拒绝服务攻击已经出现了很多次,导致很多的大型网站都出现了无法进行操作的情况,这样不仅仅会影响用户的正常使用,同时造成的经济损失也是非常巨大的。

CC

ChallengeCollapsar攻击是DDoS攻击的一种类型,使用代理服务器向受害服务器发送大量貌似合法的请求。CC根据其工具命名,攻击者使用代理机制,利用众多广泛可用的免费代理服务器发动DDoS攻击。许多免费代理服务器支持匿名模式,这使追踪变得非常困难。

UDP Flood

系统接收到一个UDP数据包的时候,它会确定目的端口正在等待中的应用程序。当它发现该端口中并不存在正在等待的应用程序,它就会产生一个目的地址无法连接的ICMP数据包发送给该伪造的源地址。如果向受害者计算机端口发送了足够多的UDP数据包的时候,系统就会造成拒绝服务攻击,因此,UDP FLOOD成为了流量型拒绝服务攻击的主要手段。

SYN Flood

客户端发送一个SYN请求包给服务器端,服务器端接受后会发送一个SYN+ACK包回应客户端,最后客户端会返回一个ACK包给服务器端来实现一次完整的TCP连接。Synflood攻击就是让客户端不返回最后的ACK包,这就形成了半开连接,TCP半开连接是指发送或者接受了TCP连接请求,等待对方应答的状态,半开连接状态需要占用系统资源以等待对方应答,半开连接数达到上限,无法建立新的连接,从而造成拒绝服务攻击

ICMP Flood

当 ICMP ping产生的大量回应请求超出了系统的最大限度,以至于系统耗费所有资源来进行响应直至再也无法处理有效的网络信息流,但是由于ICMP协议报文被丢弃不影响大多数系统运行,所以容易被防护。

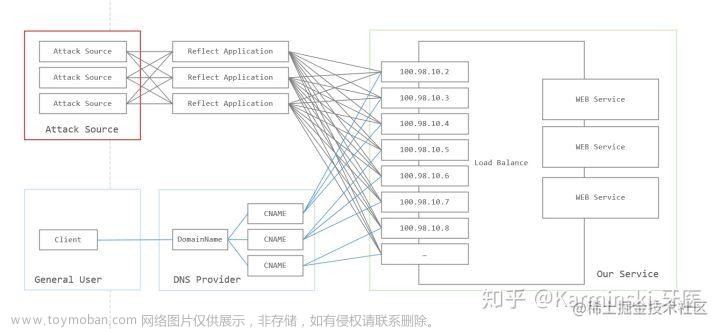

NTP

攻击者利用可公开访问的网络时间协议 (NTP)服务器,以用户数据报协议(UDP)流量对目标站点服务器进行大量流量攻击。使常规流量无法访问目标及其周围的基础设施

解决方案

高防IP

高防 IP 是针对互联网服务器在遭受大流量的 DDoS 攻击后导致服务不可用的情况下,推出的付费增值服务,用户可以通过配置高防 IP,将攻击流量引流到高防 IP,确保源站的稳定可靠。(无需转移数据,理论上任何主机都可以使用高防 IP 来防护 DDOS 攻击。)

高防服务器

1、 网络防御

有一种高防服务器,主要是针对网络防御进行加强的服务器。这类高防服务器,在硬件上与普通的服务器是一样的,只不过在技术上,进行了专门的 IP 隐藏设计,使得外界的攻击没有办法直接攻击到该服务器,这也是一种很有效的防御措施和原理。

2、 物理防御

一般来说,我们通常所接触到的高防服务器,指的都是物理防御,也就是直接在服务器的硬件上面,增加了一层硬件防火墙。这样的硬件防火墙,无疑就像是服务器一层厚重的“盔甲”,可以起到非常良好的防御作用。所以一般默认的高防服务器,就是这类添加“硬件防火墙”进行物理防御的高防服务器。这种高防服务器,能够使得通过在物理硬件层面的加持,让用户享受到更加安全、良好和显著的防御效果。

软防

可以基于 威胁情报 还有各种防火墙、防御脚本的方式,但是需要学习 服务器防御教程 需要一定的软件基础文章来源:https://www.toymoban.com/news/detail-494305.html

结论

资金充足的情况下建议直接使用高防产品,个人或小团体可以学习下服务器防御知识,自行给服务器加固防御,一般的攻击基本都可以轻松解决。文章来源地址https://www.toymoban.com/news/detail-494305.html

到了这里,关于DDOS攻击防御实战(威胁情报)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!