一、章节梗概

置换密码、Rail Fence密码、行置换密码、乘积密码、转子机、隐写术

二、置换技术

2.1 定义

重新排列明文字母,达到信息加密的目的。

与替代密码不同的是,原来明文中的字母同样出现在密文中,只是顺序被打断。

古典的置换密码的例子:Rail Fence密码、行置换密码、乘积密码、转子机、隐写术

2.2 Rail Fence密码

羊皮传输的本质就是Rail Fence密码,也即置换密码。

2.3 行置换密码

置换密码

数据加密——列置换加密

加密:

密钥:4 3 1 2 5 6 7

排序:1 2 3 4 5 6 7

密钥:3 4 2 1 5 6 7

方法不一,仅作了解。

解密:

密文排列:

T A T A C K P

T P S O O N E

N T U D I L T

A M O W X Y Z

按照 4 3 1 2 5 6 7的顺序重新排列:

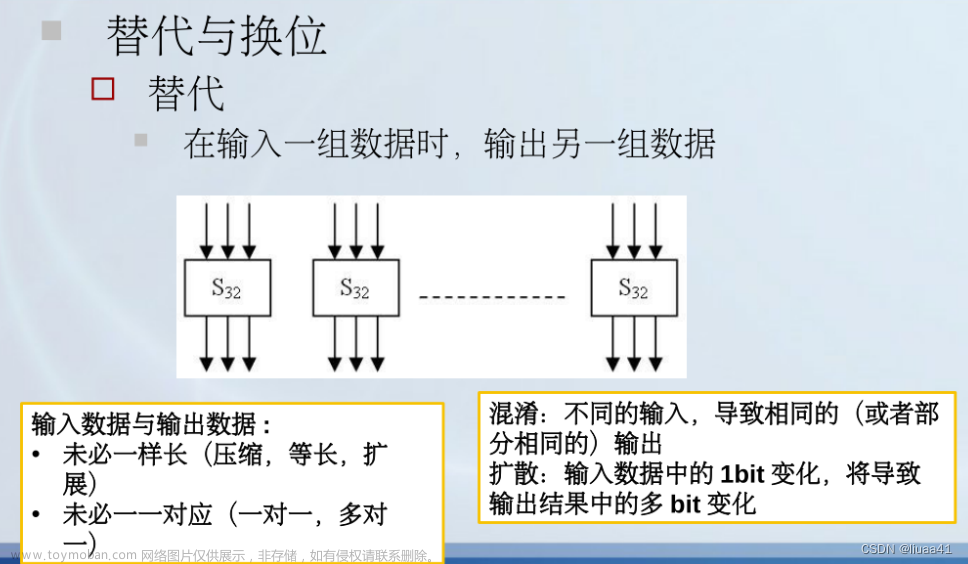

2.4 乘积密码

2.5 转子机(Rotor Machines)

现代密码出现之前,转子机是一种典型的乘积密码,代表古典密码最高峰的作品。

普遍应用于第二次世界大战。

是非常复杂的多轮替代技术。

三个转盘有26^3=17576个字母表。

2.6 隐写术

古代隐写术:藏头诗,隐形墨水。

特点:大量冗余的信息隐藏相对较少的信息量。

现代信息隐藏技术的两个主要应用:

1.伪装式保密通信。

目前在这一研究领域中主要研究在图像、视频、声音以及文本中隐藏信息。

在一幅普通图像中隐藏一幅机密图像。

在一段普通谈话中隐藏一段机密他们话或各种数据。

在一段视频中隐藏各种信息。

文本的冗余空间比较小,单利用文本的一些特点也可以隐藏一些信息。

2.数字水印。

目前存在两种基本的数字版权标记手段,数字水印和数字指纹。文章来源:https://www.toymoban.com/news/detail-497434.html

数字水印是嵌入在数字作品中的一个版权信息。

数字指纹可以作为数字作品的序列码,用于跟踪盗版者。文章来源地址https://www.toymoban.com/news/detail-497434.html

到了这里,关于信息安全复习四:置换密码&乘积密码&隐写术的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!