Packet Tracer - 在 VTY 线路上配置 ACL

地址分配表

| 设备 |

接口 |

IP 地址 |

子网掩码 |

默认网关 |

| 路由器 |

F0/0 |

10.0.0.254 |

255.0.0.0 |

不适用 |

| PC |

NIC |

10.0.0.1 |

255.0.0.0 |

10.0.0.254 |

| 笔记本电脑 |

NIC |

10.0.0.2 |

255.0.0.0 |

10.0.0.254 |

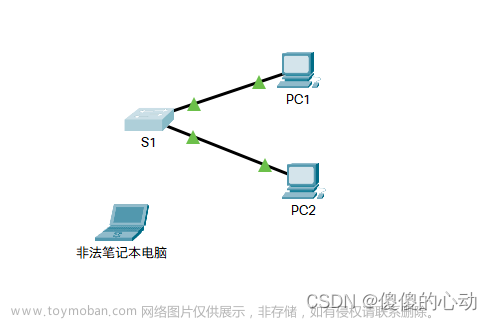

拓扑图

目标

第 1 部分:配置 ACL 并应用到 VTY 线路

第 2 部分:验证 ACL 实施

背景信息

作为网络管理员,您必须具有路由器的远程访问权限。此访问权限不能提供给网络的其他用户。因此,您将配置和应用一个访问控制列表 (ACL),允许 PC 访问 Telnet 线路,但是拒绝所有其他源 IP 地址。

第 1 部分: 配置 ACL 并应用到 VTY 线路

步骤 1: 在配置 ACL 之前验证 Telnet 访问。

两台计算机应该能使用 Telnet 远程登录到路由器。密码是 cisco。

步骤 2: 配置编号的标准 ACL。

在路由器上配置以下编号 ACL。

Router(config)# access-list 99 permit host 10.0.0.1

由于我们不想允许任何其他计算机访问,访问列表的隐式拒绝属性可满足我们的要求。

步骤 3: 在路由器上放置一个命名的标准 ACL。

必须允许访问路由器接口,而限制 Telnet 接入。因此,必须将该 ACL 放置在 Telnet 线路 0 到 15 上。从路由器的配置提示符处,输入线路 0 – 15 的线路配置模式,使用 access-class 命令将 ACL 应用到所有 VTY 线路:

Router(config)# line vty 0 15

Router(config-line)# access-class 99 in

第 2 部分: 验证 ACL 实施

步骤 1: 验证 ACL 配置以及在 VTY 线路上的应用。

使用 show access-lists 验证 ACL 配置。使用 show run 命令验证 ACL 是否已应用到 VTY 线路。

步骤 2: 验证 ACL 是否正常工作。

两台计算机都能够 ping 到路由器,但是只有 PC 能够使用 Telnet 远程登录。

实验脚本:

enable

conf t

access-list 99 permit host 10.0.0.1

line vty 0 15

access-class 99 in实验链接:https://pan.baidu.com/s/12zW5BDIVrkiXC2Vxho8i6Q?pwd=7233

提取码:7233

--来自百度网盘超级会员V3的分享

做实验前提,在这个模拟实验中,涉及到了以下网络知识:

1.VTY(Virtual Terminal Line)线路:VTY线路是用于远程访问设备的虚拟终端线路。在这个实验中,配置ACL的目的是限制对VTY线路的访问权限。

2.ACL(Access Control List):ACL是一种用于控制网络流量的策略,它可以基于源IP地址、目标IP地址、端口号等进行过滤和控制。在这个实验中,配置ACL用于限制只允许特定IP地址的计算机通过Telnet协议访问路由器。

3.IP地址分配表:在实验中提供了设备(路由器、PC和笔记本电脑)的接口、IP地址、子网掩码和默认网关信息。这些信息用于配置网络设备和进行网络通信。

4.路由器:作为网络的核心设备,路由器用于转发数据包并连接不同的网络。在这个实验中,配置ACL和应用到VTY线路是在路由器上进行的。

5.PC和笔记本电脑:作为网络的终端设备,PC和笔记本电脑用于与路由器进行通信。在这个实验中,PC能够通过Telnet远程登录路由器,而笔记本电脑则不能。

6.子网掩码:子网掩码用于确定一个IP地址中哪些部分表示网络地址,哪些部分表示主机地址。在这个实验中,子网掩码用于指定IP地址的网络部分和主机部分。

7.show命令:show命令用于查看设备的配置信息、状态和统计数据。在这个实验中,使用show access-lists和show run命令来验证ACL的配置和应用情况。文章来源:https://www.toymoban.com/news/detail-498398.html

总之,这个实验涉及了网络设备的配置、ACL的使用以及对VTY线路的访问控制。同时还涉及到IP地址分配表、子网掩码和show命令等相关网络知识。文章来源地址https://www.toymoban.com/news/detail-498398.html

到了这里,关于Packet Tracer - 在 VTY 线路上配置 ACL的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!