前言

●环境:

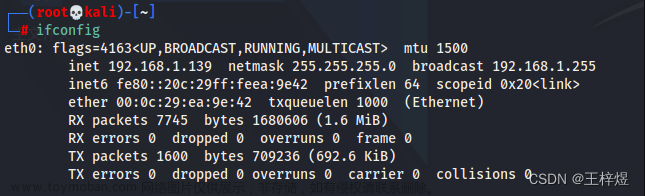

攻击机:Linux kali(IP:192.168.107.129)

靶机:Windows 7 Enterprise (x64)(IP:192.168.107.143)

实验条件:两台机子可以相互ping通,并且靶机(无补丁)开启了445端口,防火墙是关闭的!

●永恒之蓝介绍:

永恒之蓝漏洞(MS17-010),它的爆发源于 WannaCry 勒索病毒的诞生,该病毒是不法分子利用NSA(National Security Agency,美国国家安全局)泄露的漏洞 “EternalBlue”(永恒之蓝)进行改造而成 。勒索病毒的肆虐,俨然是一场全球性互联网灾难,给广大电脑用户造成了巨大损失。据统计,全球100多个国家和地区超过10万台电脑遭到了勒索病毒攻击、感染。

●漏洞原理:

永恒之蓝漏洞通过 TCP 的445和139端口,来利用 SMBv1 和 NBT 中的远程代码执行漏洞,通过恶意代码扫描并攻击开放445文件共享端口的 Windows 主机。只要用户主机开机联网,即可通过该漏洞控制用户的主机。不法分子就能在其电脑或服务器中植入勒索病毒、窃取用户隐私、远程控制木马等恶意程序。文章来源:https://www.toymoban.com/news/detail-500137.html

●影响版本:

目前已知受影响的 Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista文章来源地址https://www.toymoban.com/news/detail-500137.html

到了这里,关于Windows系统漏洞检测与漏洞利用以及修复(永恒之蓝ms17-010)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!