自己学了点渗透的内容后就开始尝试挖漏洞了,偶然发现了这个yp网站,由于好奇心就浏览了一下里面的内容,突然注意到有个id的地方跳转页面,于是就想试试看有没有注入,就有了以下的内容。。。

界面如下

当时就是好奇点进去看了下,浏览了一下内容,发现他是根据id值来跳转页面。

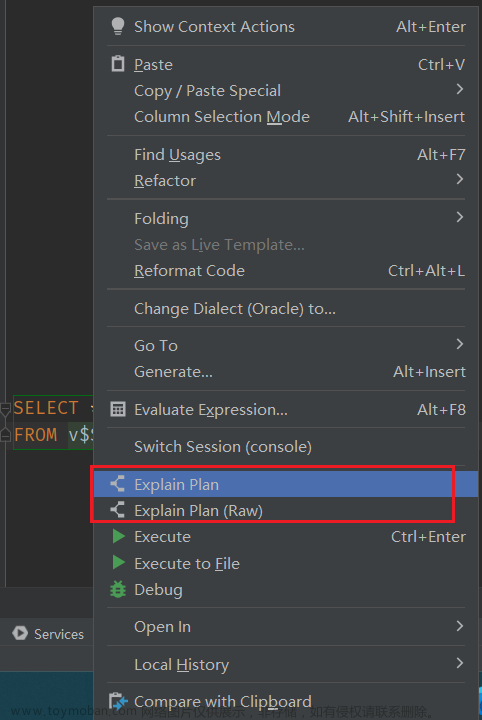

我当时看到就想着试试看有没有注入吧,结果试了下发现有报错。

然后就用sqlmap去跑了下,也没有什么防护软件,直接就能注入。

进去看了下大概的内容,东西没有多少。

看了下管理员账号还是弱口令账号,本来是想登进去看看的,但是他的登入界面一直卡住进不去,他这还有APP下载,估计是连一起的,后面就没继续搞了,电脑没下模拟器,就这样吧。文章来源:https://www.toymoban.com/news/detail-503477.html

虽然这是非法网站,但是我也不是太敢乱搞,毕竟未经授权的渗透属于违法行为,就当是熟悉工具使用吧。 其实这个过程也蛮搞笑的,当时打开这个网站纯粹是好奇心的驱使,结果后面就给他sql注入了一波,哈哈。^^_文章来源地址https://www.toymoban.com/news/detail-503477.html

到了这里,关于记一次偶然的网站sql注入的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!