当看到ThinkPHP十年磨一剑的提示,那么今天这里分享的工具就可以派上用场了,一键检测ThinkPHP全版本漏洞。

01、TPscan

一键ThinkPHP漏洞检测,基于Python3,命令行检测,集成了14个常见的ThinkPHP框架漏洞检测插件。

github项目地址:文章来源:https://www.toymoban.com/news/detail-513326.html

https://github.com/Lucifer1993/TPscan02、Aazhen-V3.1

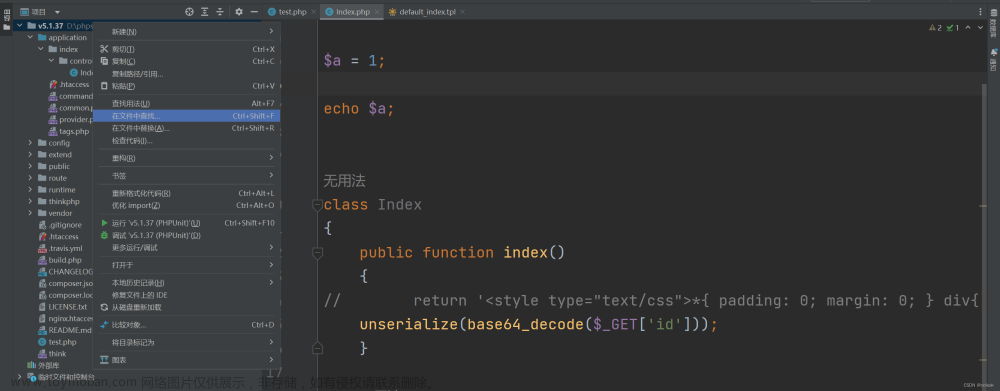

支持ThinkPHP 2.x RCE,Thinkphp5 5.0.22/5.1.29RCE,ThinkPHP5 5.0.23RCE和ThinkPHP5 SQL注入漏洞和敏感信息泄露漏洞的漏洞检测,以及命令执行的功能。漏洞POC基本适用ThinkPHP全版本漏洞。

github项目地址:

https://github.com/zangcc/Aazhen-v3.103、ThinkPHPGUI

Thinkphp(GUI)漏洞利用工具,支持各版本TP漏洞检测,命令执行,getshell,支持批量检测多个版本漏洞,总体检测效果还比较符合预期。

github项目地址:

https://github.com/Lotus6/ThinkphpGUI文章来源地址https://www.toymoban.com/news/detail-513326.html

到了这里,关于ThinkPHP 漏洞利用工具的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!