大学信息安全技术 期末考试复习题

一、单选题(一)

1、在以下人为的恶意攻击行为中,属于主动攻击的是( )A

A.数据篡改及破坏 B.数据窃听 C.数据流分析 D.非法访问

2、数据完整性指的是( )C

A.保护网络中各系统之间交换的数据,防止因数据被截获而造成泄密

B.提供连接实体身份的鉴别

C.防止非法实体对用户的主动攻击,保证数据接受方收到的信息与发送方发送的信息 完全一致

D.确保数据数据是由合法实体发出的

3、CA指的是:( )A

A.证书授权 B.加密认证 C.虚拟专用网 D.安全套接层

4、在安全审计的风险评估阶段,通常是按什么顺序来进行的:( )A

A.侦查阶段、渗透阶段、控制阶段 B.渗透阶段、侦查阶段、控制阶段

C.控制阶段、侦查阶段、渗透阶段 D.侦查阶段、控制阶段、渗透阶段

5、口令破解的最好方法是( )B

A.暴力破解 B.组合破解 C.字典攻击 D.生日攻击

6、TCP/IP协议体系结构中,IP层对应OSI模型的哪一层?( )A

A.网络层 B.会话层 C.数据链路层 D.传输层

7、以下哪一种方式是入侵检测系统所通常采用的:( )A

A.基于网络的入侵检测 B.基于IP的入侵检测

C.基于服务的入侵检测 D.基于域名的入侵检测

8、以下哪一项属于基于主机的入侵检测方式的优势:( )C

A.监视整个网段的通信 B.不要求在大量的主机上安装和管理软件

C.适应交换和加密 D.具有更好的实时性

9、以下关于DOS攻击的描述,哪句话是正确的?( ) A

A.导致目标系统无法处理正常用户的请求

B.不需要侵入受攻击的系统

C.以窃取目标系统上的机密信息为目的

D.如果目标系统没有漏洞,远程攻击就不可能成功

10、以下哪一项不是入侵检测系统利用的信息:( )C

A.系统和网络日志文件 B.目录和文件中的不期望的改变

C.数据包头信息 D.程序执行中的不期望行为

11、入侵检测系统在进行信号分析时,一般通过三种常用的技术手段,以下哪一种不属于通常的三种技术手段:( )D

A.模式匹配 B.统计分析 C.完整性分析 D.密文分析

12、以下哪一项不属于入侵检测系统的功能:( )D

A.监视网络上的通信数据流 B.捕捉可疑的网络活动

C.提供安全审计报告 D.过滤非法的数据包

13、入侵检测系统的第一步是:( )B

A.信号分析 B.信息收集 C.数据包过滤 D.数据包检查

14、以下关于防火墙的设计原则说法正确的是:( )A

A.保持设计的简单性

B.不单单要提供防火墙的功能,还要尽量使用较大的组件

C.保留尽可能多的服务和守护进程,从而能提供更多的网络服务

D.一套防火墙就可以保护全部的网络

15、SSL指的是:( )B

A.加密认证协议 B.安全套接层协议

C.授权认证协议 D.安全通道协议

16、IPSec属于__________上的安全机制。 ( )D

A.传输层 B.应用层 C.数据链路层 D.网络层

17防止用户被冒名所欺骗的方法是: ( )A

A.对信息源发送方进行身份验证 B.进行数据加密

C.对访问网络的流量进行过滤和保护 D.采用防火墙

18、屏蔽路由器型防火墙采用的技术是基于:( )B

A.数据包过滤技术 B.应用网关技术

C.代理服务技术 D.三种技术的结合

19、网络后门的功能是 ( )A

A.保持对目标主机长期控制 B.防止管理员密码丢失

C.为定期维护主机 D.为了防止主机被非法入侵

20、现代病毒木马融合了( )新技术D

A.进程注入 B.注册表隐藏 C.漏洞扫描 D.以上都是

一、单选题(二)

1、要解决信任问题,使用( )A

A.数字签名 B.自签名证书 C.数字证书 D.公钥

( )属于Web中使用的安全协议。C

A. PEM、SSL B. S-HTTP、S/MIME C. SSL、S-HTTP D. S/MIME、SSL

2、会话侦听和劫持技术”是属于( )的技术。B

A. 密码分析还原 B. 协议漏洞渗透

C. 应用漏洞分析与渗透 D. DOS攻击

3、攻击者截获并记录了从A到B的数据,然后又从早些时候所截获的数据中提取出信息重新发往B称为( )。D

A. 中间人攻击 B. 口令猜测器和字典攻击

C. 强力攻击 D. 回放攻击

4、下列选项中能够用在网络层的协议是( )。D

A. SSL B. PGP C. PPTP D. IPSec

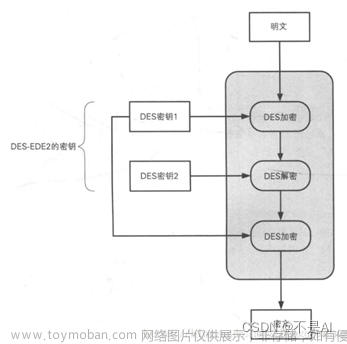

5、“DES是一种数据分组的加密算法, DES它将数据分成长度为( )位的数据块,其中一部分用作奇偶校验,剩余部分作为密码的长度?” ( )D

A.56位 B.64位 C.112位 D.128位

6、黑客利用IP地址进行攻击的方法有:( )A

A.IP欺骗 B.解密 C.窃取口令 D.发送病毒

7、属于第二层的VPN隧道协议有( )。B

A. IPSec B. PPTP C.GRE D. 以上皆不是

8、不属于隧道协议的是( )。

A. PPTP B. L2TP C. TCP/IP D. IPSec

9、攻击者用传输数据来冲击网络接口,使服务器过于繁忙以至于不能应答请求的攻击方式是( )。A

A. 拒绝服务攻击 B. 地址欺骗攻击

C. 会话劫持 D. 信号包探测程序攻击

10、用于实现身份鉴别的安全机制是( )。A

A. 加密机制和数字签名机制 B. 加密机制和访问控制机制

C. 数字签名机制和路由控制机制 D. 访问控制机制和路由控制机制

11、身份鉴别是安全服务中的重要一环,以下关于身份鉴别叙述不正确的是( )。B

A. 身份鉴别是授权控制的基础

B. 身份鉴别一般不用提供双向的认证

C. 目前一般采用基于对称密钥加密或公开密钥加密的方法

D. 数字签名机制是实现身份鉴别的重要机制

12、对动态网络地址交换(NAT),不正确的说法是( )。B

A. 将很多内部地址映射到单个真实地址

B. 外部网络地址和内部地址一对一的映射

C. 最多可有64000个同时的动态NAT连接

D. 每个连接使用一个端口

13、以下算法中属于非对称算法的是( )B

A.DES B.RSA算法 C.IDEA D.三重DES

14、在混合加密方式下,真正用来加解密通信过程中所传输数据(明文)的密钥是( )B

A.非对称算法的公钥 B.对称算法的密钥

C.非对称算法的私钥 D.CA中心的公钥

15、当用户收到了一封可疑的电子邮件,要求用户提供银行账户及密码,这是属于何种攻击手段?( )C

A.缓存溢出攻击 B. 暗门攻击 C. 钓鱼攻击 D.DDOS攻击

16、以下不属于代理服务技术优点的是( )D

A.可以实现身份认证 B..内部地址的屏蔽和转换功能

C.可以实现访问控制 D.可以防范数据驱动侵袭

17、包过滤技术与代理服务技术相比较( )B

A.包过滤技术安全性较弱、但会对网络性能产生明显影响

B.包过滤技术对应用和用户是绝对透明的

C.代理服务技术安全性较高、但不会对网络性能产生明显影响

D.代理服务技术安全性高,对应用和用户透明度也很高

18、为了防御网络监听,最常用的方法是:( )。D

A.采用物理传输(非网络) B.使用专线传输

C.无线网 D.信息加密

19、以下关于对称密钥加密说法正确的是:( )。C

A.加密方和解密方可以使用不同的算法

B.加密密钥和解密密钥可以是不同的

C.加密密钥和解密密钥必须是相同的

D.密钥的管理非常简单

20、以下哪一项不属于计算机病毒的防治策略:( )D

A.防毒能力 B.查毒能力 C.解毒能力 D.禁毒能力文章来源:https://www.toymoban.com/news/detail-514089.html

一、单选题(三)

1、在OSI七个层次的基础上,将安全体系划分为四个级别,以下那一个不属于四个级别:( )D

A.网络级安全 B.系统级安全 C.应用级安全 D.链路级安全

2、以下关于计算机病毒的特征说法正确的是:( )C

A.计算机病毒只具有破坏性,没有其他特征

B.计算机病毒具有破坏性,不具有传染性

C.破坏性和传染性是计算机病毒的两大主要特征

D.计算机病毒只具有传染性,不具有破坏性

3、以下关于宏病毒说法正确的是:( )B

A.宏病毒主要感染可执行文件

B.宏病毒仅向办公自动化程序编制的文档进行传染

C.宏病毒主要感染软盘、硬盘的引导扇区或主引导扇区

D.CIH病毒属于宏病毒

4、网络层安全性的优点是: ( )A

A.保密性

B.按照同样的加密密钥和访问控制策略来处理数据包

C.提供基于进程对进程的安全服务

D.透明性

5、加密技术不能实现:( )D

A.数据信息的完整性 B.基于密码技术的身份认证

C.机密文件加密 D.基于IP头信息的包过滤

6、所谓加密是指将一个信息经过( )及加密函数转换,变成无意义的密文,而接受方则将此密文经过解密函数、( )还原成明文。A

A.加密钥匙、解密钥匙 B.解密钥匙、解密钥匙

C.加密钥匙、加密钥匙 D.解密钥匙、加密钥匙

7、以下关于对称密钥加密说法正确的是:( )C

A.加密方和解密方可以使用不同的算法 B.加密密钥和解密密钥可以是不同的

C.加密密钥和解密密钥必须是相同的 D.密钥的管理非常简单文章来源地址https://www.toymoban.com/news/detail-514089.html

到了这里,关于【网络安全】大学信息安全技术 期末考试复习题的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!