目录

1. 接下来让小编给您们编写实现代码!请躺好 ☺

1.1 配置application.yml文件

1.2 RSA算法签名工具类

1.3 RSA算法生成签名以及效验签名测试

1.4 RSA算法生成公钥私钥、加密、解密工具类

1.5 RSA算法加解密测试

- 我们为什么要使用RSA算法来进行加解密?

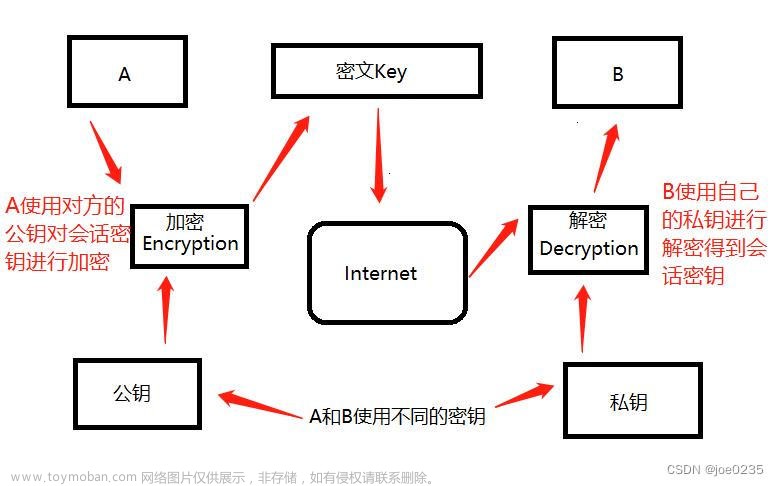

RSA 加密算法是一种非对称加密算法,也是目前广泛使用的加密技术之一。RSA 算法的安全性基于大素数分解的困难性问题,其主要特点是安全性高、密钥管理简单等。

RSA 算法采用非对称加密的方式,即加密和解密使用不同的密钥进行操作。算法的安全性基于两个大素数相乘难以分解的数学问题,保证了密钥的安全性和机密性。在 RSA 算法中,公钥用于加密,私钥用于解密。

RSA 算法主要优点如下:

安全性高:RSA 算法基于大素数分解的困难性问题,能够提供非常高的安全性,防止敏感信息被窃取和篡改。

密钥管理简单:由于 RSA 算法采用非对称加密的方式,公钥和私钥用于不同的加密和解密操作,因此密钥管理相对简单,易于实现和维护。

数字签名:RSA 算法可以用于生成数字签名,保证数据的机密性、完整性和认证性。

移植性好:由于 RSA 算法在现代密码学领域得到广泛应用,因此具有很好的兼容性和可移植性,适用于各种不同的应用场景。

RSA 算法主要用于数字签名、加密解密等方面。在数字签名方面,RSA 算法可以用于生成和验证签名,保证数据的机密性、完整性和认证性,防止篡改和伪造;在加密解密方面,RSA 算法可以用于实现各种安全协议和应用程序,例如 SSL/TLS、IPSec、PGP 等,保证数据的机密性和隐私性。值得注意的是,由于 RSA 算法的加密和解密速度较慢,因此在加密大量数据时,可能会影响系统的性能。

- 我们为什么要使用RSA算法签名?

RSA签名机制是非对称加密技术的一种重要应用,用于数字签名和认证,在计算机网络通信安全、电子商务、数字版权等领域广泛应用。RSA签名可以保证信息传输过程中不被篡改,同时也能够验证消息发送者的身份和数据完整性。

具体来说,使用RSA签名可以实现以下目标:

- 防止信息在传输过程中被篡改:RSA签名利用发送者的私钥对信息进行签名,接收者使用发送者的公钥验证签名,如果签名验证通过,则说明信息没有被篡改。

- 验证数据来源的真实性:RSA签名可以证明一个信息确实是由某个特定的发送者发送的,因为只有该发送者拥有私钥,能够用私钥对信息进行签名。

- 确认数据的完整性:RSA签名可以保证信息在传输过程中没有发生丢失或损坏,因为任何篡改或修改都会导致签名验证失败。

- 确认数据的时间戳:RSA签名还可以记录签名的时间戳,以确保信息的时效性。

因此,使用RSA签名是保障信息安全和传输可靠性的重要手段,它可以有效防范数据被篡改、伪造和窃取等风险。文章来源:https://www.toymoban.com/news/detail-517417.html

1. 接下来让小编给您们编写实现代码!请躺好 ☺

- 这篇文章主要是小编带领大家去认识RSA算法的签名认证,以及加解密算法的实现。

1.1 配置application.yml文件

crypto:

#AES消息秘钥

ASE_SIGN_KEY: MIIEvQIBADANBgkqhkiG9w0BAQEFAASCBKcwggSjAgEAAoIBAQCFeSnQmMwPfwnvrozctUM8YmkvieWgsxvh2aAl71GVeGcsxCvIO1K9uAPFJdpSwATBRR3v0V6PYsatO9t0n3WF9HvX2LVkF+uKI7g5IdXsTe5e5XORMz4ESYvus2onq2SmMUCTel8Wd0hQNWB90GG9Mc1TT4uwhMyTR37t6DSctZXelyx1f6fOb2RIz+eDD8tI7feibBo17Jkmh3cK96xYUC4wPiSRbVRv96+1jc4lbi4qfwPXRnxbrDWD3NJxh4yt4abrp0BNq4o0vEDqmyjtOytOW1gdmHPvDML7LO10xm4lDYVTvqyow0RH8jKxm/TTIK9KSnKtqvjDoEaUo5WfAgMBAAECggEABkM4Hgx9TqDUU4WqIFT08algbBWZS5/7x+4RIJaJCm1a0fPmZf+6kyJGMwLiqo1N68+VZwI44Jtu3QP4+RDeT8m34dnOMQMaTyH769pVkj/Z1mQHtyFjYIoe4bVTXscg8tdOw1yzh3dTUkge3ehgHaNvkeAimsawXpy1LO5/QXcGFWtZtOW2+Lx8Teylg98vEuGtolGjr/BZHhGJ2BoV9+P6CyH6Y0evqi/Ku9HQdQW3RWD/K/M9oX8wT4crLqa/bGUYCvlXJLt8CAHv1KbqScRaX68LIunJweJxjceElENYTmCGcrJ2PILWag1RhCvnBCe3RIuCowVCVDJK5yx2wQKBgQDbmFj3me5ucUuZIBKbcsWJDfpdW012dkUeT0r21HzA8MF8ufNFEVmGxinDQtSVqPjOCDo2773JaaBKiuLTnqnVG+QEnPILyFgEsraxJbbeLkQ/xlZNyZpzqlhHD/mxQBm++cje9h8sx71I7Un/nXgirE3lWMYlHXOxr+7mrKYO4QKBgQCbmcq5tRHcADFG67hD8e2ajiQYfPYDG3pvkSqxMeg5P0SauaQ+DZmCvz7R7E8icB9vXHCLjlYzLOu3IVBaFTlJv7x+ljB93BsYqBIQGD+KiyDeCpt94rFFJSLBqldA4tgYLEf+mCgfJHOMOMuzaZrbDgld8Z5YgieuMDJS4Uy0fwKBgF0vullgPjkp5N3XKW5D9yWhA+TIEQg7SjuBhJtYMpSh1kn6kwx1P1udDi3pV1MnQGYWQbX8aLpnE3lulLEe/I0N5+Y5P9HWM9vShwqHqaGBWr8BiLA75Eo/OHT3h4s7W3GaiC5tnW8gV+fxolxR06BLJEc2M+eeJvF5alUDYPihAoGAYXU6HIbk4L7eHmWVzDjDcYKF6TCbhea4ERkDfGid4v1VovOTg6pQ9CuE1UcFabSAe+eSNla4duUz3kfnZATXFPIaxc6cILiz4AWlCp+lbMknlOtf6MEL9xsDYfmnHOT4JGvXzAbRWnAiTzljnMQQUhPAmi6z1wvufpOBcZfby1ECgYEAgzuxcHaGeLio0GVoOP/ql+eEBPWrMO6kRcGZq/N+kfFYuk4+evTVcD506oWFrPoX68XPvRz65LxzVkU5Sze6e2aIKA8XrDnRWJ4qVfMGdWve8zRwnEY937BQixjgBfoCIdq/IZBLxp7vCR3E/oirSUJs3siJ9xLajcNURG6szqc=

#AES秘钥初始向量

ASE_SIV: MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAhXkp0JjMD38J766M3LVDPGJpL4nloLMb4dmgJe9RlXhnLMQryDtSvbgDxSXaUsAEwUUd79Fej2LGrTvbdJ91hfR719i1ZBfriiO4OSHV7E3uXuVzkTM+BEmL7rNqJ6tkpjFAk3pfFndIUDVgfdBhvTHNU0+LsITMk0d+7eg0nLWV3pcsdX+nzm9kSM/ngw/LSO33omwaNeyZJod3CvesWFAuMD4kkW1Ub/evtY3OJW4uKn8D10Z8W6w1g9zScYeMreGm66dATauKNLxA6pso7TsrTltYHZhz7wzC+yztdMZuJQ2FU76sqMNER/IysZv00yCvSkpyrar4w6BGlKOVnwIDAQAB

#RSA私钥

RSA_PRIVATE_KEY: MIIEvAIBADANBgkqhkiG9w0BAQEFAASCBKYwggSiAgEAAoIBAQCPEG5zZAEqSasGgEr1iHdunBLHip08GGct9EAIzw8zBq5zUwpX0KXLNJJ1d+AgcQWAYk0BrsX9lpR2ffodJci2qgo13kXc97xMRbFBSsZ4wnoK0L/cSy9P6NxdpJ+FuhKY6MnwOFApif7mJY8I4FumThOjC+7s3kW1hMctbFc0YyEc3sND9u001oiX9lDEiTYd4Ouq2IKDFbe2l38KCPgTpkpD4OXUFm3utgLlsrGostU9DQXalg9c8LLLRjBQoHyeCyOXzwWBGsZ2hoAvJNKIlOx66GKu6ebF/EV3Y2BsdjDQF0zCQ/c3xCz7bsv2BGcuA3VuYAtUmBmoSD6AL6aTAgMBAAECggEAKXMtTSlwXPwzHRMWpMUBNX7qwf2bSMoZOutFkkfLs5EAAlHQ8Vh2cMWumXI98ahNW8EfZploq+xw31Pon4FPAf2KL8lSnI76c27NyIkNr/dIvNF2hTETaCejkU4dGfWrZbosp/jo4OAmhi/jnULDyw9cCSVv+Bj+QXVS8AovyfFvv4Yj9j6G0vKvs7npJQEJ6eQjeKayWOMArGnxQeRwQBmdtwL46X9ARBt+vSCrWLcOi83orrgiR3R4eySNJ3nTPtyX6G5Co/GdiRm6h+aJQ3zXeE0DVUDsgOYj6rtwb9KJwLG3AM7Bx7evIyPcOY0iDowGnWdRXQo0TTjpIi3LoQKBgQDDRjxTxDYQX6NIaWtjs45tMtdGzavF4C5+7MSsWkf7SZ5JWu3b8XyE8WO4BGMr3q1meeA/PCQjA94LLKHYGj0UTXUDJzd8gw0wbFr9X+ta4FDuUfsW13rSmE6O4oz9oN7ciHDC4kJQjt3LPexuAKPHIqhIRUu3g1boF6pp9ubONQKBgQC7jcBRq9VlJRoxKDYVlNwq+Z/s2Segi4ip4oqky5y36jObg+50qGjrQ2DQnXnnfU1UaBVBnz4xKqgzPx7CSj90Rxjd4LwOtMKot2YwwwWuGRw1GRC7f11d0hJjJEv2Px7Uv6Y4Fb/uTDsC8wUnJddT5rXedYY93RImTTBuTK7apwKBgBCWY8N91FXZueYJxmyGsR+HhQ/noqLBY1G2zRIS7TBkVYTHq5LWVYx5cM4N2Vq9pJ8i1TCp7CvpRTBPz0OrHusdlUX6S9VQ0Ir/eU8ymaxzh4xm/Fw5W56N/4ZVqkJVKvkywdlcHOP47tA352CEv2TIBeF1uXPSPUyjzf8IURzNAoGAQyKLe/CZUzpDtOLi8Ti20r9GCr70m1g3FDCeVjz4HTE9Reak3adG3yfgKOylrUJCAvu62CGLXogZazal6QAw1It6kDmYt17m6wOzFbNJfjdIzIzrW2JM5n+Cy3A7rKqNe7QaaKsIZ+FrojOhXZEDEepcoYPKCKzwiTtKIcFbObMCgYBEzPX1r/JxDS9Qc+AxfE2v91WvzRQD9tWY0Zd1AYgKZiIXvc63vL9Cnsq4K7YM/YiXQv8lCq7R1CzlwWRC3yLnO3SWTMTORX8C0SX8Sy4BJ1e3veDFYlhfxcR4JmWEGSbnZcZBxAnUln/zUFmOthv02cDTSfOVRCFblRtnAVbhwA==

#RSA公钥

RSA_PUBLIC_KEY: MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAjxBuc2QBKkmrBoBK9Yh3bpwSx4qdPBhnLfRACM8PMwauc1MKV9ClyzSSdXfgIHEFgGJNAa7F/ZaUdn36HSXItqoKNd5F3Pe8TEWxQUrGeMJ6CtC/3EsvT+jcXaSfhboSmOjJ8DhQKYn+5iWPCOBbpk4Towvu7N5FtYTHLWxXNGMhHN7DQ/btNNaIl/ZQxIk2HeDrqtiCgxW3tpd/Cgj4E6ZKQ+Dl1BZt7rYC5bKxqLLVPQ0F2pYPXPCyy0YwUKB8ngsjl88FgRrGdoaALyTSiJTseuhirunmxfxFd2NgbHYw0BdMwkP3N8Qs+27L9gRnLgN1bmALVJgZqEg+gC+mkwIDAQAB

#签名私钥

SIGNATURE_PRIVATE_KEY: MIIEvQIBADANBgkqhkiG9w0BAQEFAASCBKcwggSjAgEAAoIBAQC9Gv5KNtk4chHBx332tLxgOnoJ9zpDiMQ6YcZuLO3GC/INLWM71I/LvyPpU0pwC1NwCG0GMgNPax7O6kiNkp/0f+3f7jPFQf0qP7JsGsk1bdmFIy6cOnkrvH1FyYJGdTxBwJxiwTBr3QUN3nh/djO5QPeRffn+Yh9ZkIsPeZjp3u3HMYeVaVXzhTJAMrVyoBiVS8zIeDsV/SrU2tXBdTR9ULw8G3GerO6SfLjagMQ3SvuMi+srSwqZlJUd+gdWNY+FUv1Fa438Y/ZFXSTSdvznoD1zF52VXbfqVIGk81iBaKCU8ZbFOavA4jroYTU9n8MwkGn5Fo+96HnY0DSYDgmhAgMBAAECggEAFaEoxMRRRCuH7Gos9jLl+Pu3SbyFZYQXLbZRQ/jPmX90SB2Q5B8D84IBUYa9VON2v7G3BqZhyouuEmypr8e9k/Gt+5b7ROyvUE3I0qSdrwbJgnjrs+LcSSxeB8VsqTJvmfW17XW7XBsDoPp5Pdr/P4k2x+Vo2rfObigiP7rgyp8KimHaq1u5RLYLUbPGBdRLRt0NUohO1V9Y0KyFTtxdfvJ2BdDANvhOYyCmp9dI5MXoNDh1w0z03Eq4PM30SVEv37mwSVEav4eKlN7/cuclcLF2pddNX7xScdH/kohDaR2xWh1HqkVKIMP+nBXMPWsSpzw+ktwQBROtMbtNsuIZIQKBgQDtDM1KJqoleKImYDc+S3+tU+z6PiYEQQRAzhCscvCvWNOzI0OB0CSEp3hfiUXL6jyOFOU/qI36EqXuqSAuNM+ZtfIzQhPkDNHjO9RqHZhan8AsP06Bmo2P+u83BGF2VVMfacM98aRpL6CwpBsBpnX0ASlC25WAESviXRRH01Za5wKBgQDMOQMTue9j1EA19VLnHXwuOJ3KoaAIdwyluQPgyjnIyTypMKelOrUJoUhRYJm/4XOekq0oyWhc++GnkMfHZYOzHXalTMoAP9EdRMRqUTHztBrUkqkInVEJrAif/OvXMlSIR15fIC+/fewLxEKjf2rU2AM7XRKVyHplkvCsoB0uNwKBgGpUhL1PLKEURH+8RuttiD7iV3lEaV8dHuBGzpncEPRGfudq2PwgtlC+ojMQazt1vWXqH473d4AF32J3gJTZYYnMYHD3od54lak9DCHxVobIA7aVSwy9m+RKpgTitSkUSu3bThW6D4qTL5wscGTEG0KxRqXTw3KnwSyPneo99Q1fAoGAOpyONoYhn3wWJaZP8cazkixrlPFIFcXdGl78LvK7HNYsk75EDxbHSIlCUSCxX7Gb1kHwcolDa5Ra0hWqUJ7g6nIlUBG209V89bJ70KuW84OYQ7QH0VIdJPJ70zbqlOt7+VTKT/DT41iHe2ULXxM9nPKWEt6Ga/iKsEY4zsJxPYcCgYEAoGW8YlcLiMpaTOyOnS5uH6at71sUc2wLR+ovLqqpQxLtOn597fB96X41fg07x0yh9RJ4MbSjamVOpcWsXJaTL5hf98ppw/ffeoWtRc2IiVVGZFNDYm5xXj+mMke8mFNCeKEo2Igf8jGXUTz6473cdljd4GB0T/JWGFX2HNzvEcs=

#签名公钥

SIGNATURE_PUBLIC_KEY: MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvRr+SjbZOHIRwcd99rS8YDp6Cfc6Q4jEOmHGbiztxgvyDS1jO9SPy78j6VNKcAtTcAhtBjIDT2sezupIjZKf9H/t3+4zxUH9Kj+ybBrJNW3ZhSMunDp5K7x9RcmCRnU8QcCcYsEwa90FDd54f3YzuUD3kX35/mIfWZCLD3mY6d7txzGHlWlV84UyQDK1cqAYlUvMyHg7Ff0q1NrVwXU0fVC8PBtxnqzukny42oDEN0r7jIvrK0sKmZSVHfoHVjWPhVL9RWuN/GP2RV0k0nb856A9cxedlV236lSBpPNYgWiglPGWxTmrwOI66GE1PZ/DMJBp+RaPveh52NA0mA4JoQIDAQAB1.2 RSA算法签名工具类

package com.jmh.service.base.util;

import org.apache.tomcat.util.codec.binary.Base64;

import java.security.KeyFactory;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.security.Signature;

import java.security.spec.InvalidKeySpecException;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

/**

* 签名工具类

*/

public class DigitalSignatureUtil {

/**

* 参数分别代表

*/

private static final String ALGORITHMS = "RSA";

private static final String ALGORITHM = "SHA256withRSA";

/**

*

* @param signatureContent 签名内容

* @param privateKeyEncoded 私钥

* @return

* @throws Exception

*/

public static String generationSignature(String signatureContent, byte[] privateKeyEncoded) throws Exception {

// 创建key的工厂

KeyFactory keyFactory=KeyFactory.getInstance(ALGORITHMS);

// 创建 已编码的私钥规格

PKCS8EncodedKeySpec encPriKeySpec = new PKCS8EncodedKeySpec(privateKeyEncoded);

// 获取指定算法的密钥工厂, 根据 已编码的私钥规格, 生成私钥对象

PrivateKey privateKey = keyFactory.generatePrivate(encPriKeySpec);

Signature signature = Signature.getInstance(ALGORITHM);

signature.initSign(privateKey);

signature.update(signatureContent.getBytes());

byte[] sign = signature.sign();

// 采用base64算法进行转码,避免出现中文乱码

return Base64.encodeBase64String(sign);

}

/**

* 校验签名

* @param signatureContent 签名内容

* @param signature 签名

* @param publicKeyEncoded 公钥

* @return

* @throws Exception

*/

public static boolean verifySignature(String signatureContent,String signature, byte[] publicKeyEncoded) throws Exception {

// 创建key的工厂

KeyFactory keyFactory=KeyFactory.getInstance(ALGORITHMS);

// 创建 已编码的公钥规格

X509EncodedKeySpec encPubKeySpec = new X509EncodedKeySpec(publicKeyEncoded);

// 获取指定算法的密钥工厂, 根据 已编码的公钥规格, 生成公钥对象

PublicKey publicKey = keyFactory.generatePublic(encPubKeySpec);

Signature verifySignature = Signature.getInstance(ALGORITHM);

verifySignature.initVerify(publicKey);

verifySignature.update(signatureContent.getBytes());

boolean verify = verifySignature.verify(Base64.decodeBase64(signature));

return verify;

}

}

1.3 RSA算法生成签名以及效验签名测试

- 生成签名的规则:签名的内容、RSA签名私钥

- 效验签名的规则:签名的内容、生成好的签名、RSA签名公钥

package com.jmh.service.service.jmhDemo;

import com.fesion.service.base.util.AESEncryptUtil;

import com.fesion.service.base.util.DigitalSignatureUtil;

import com.fesion.service.base.util.MessageDigestUtil;

import com.fesion.service.base.util.RSAEncryptUtil;

import lombok.SneakyThrows;

import lombok.extern.slf4j.Slf4j;

import org.apache.tomcat.util.codec.binary.Base64;

import org.junit.Test;

import org.junit.runner.RunWith;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.boot.test.context.SpringBootTest;

import org.springframework.test.context.junit4.SpringRunner;

/**

* @author 蒋明辉

* @data 2023/6/18 23:25

*/

@SpringBootTest

@RunWith(SpringRunner.class)

@Slf4j

public class Demo02 {

/**

* RSA算法私钥

*/

@Value("${crypto.RSA_PRIVATE_KEY}")

private String RSA_PRIVATE_KEY;

/**

* RSA算法公钥

*/

@Value("${crypto.RSA_PUBLIC_KEY}")

private String RSA_PUBLIC_KEY;

}

/**

* 采用RSA算法生成签名、效验签名

*/

@Test

@SneakyThrows

public void demo02(){

//---------------------------------生成签名

//要签名的内容

String conent="蒋明辉是个大帅逼!我好爱。";

String signature = DigitalSignatureUtil.generationSignature(conent, Base64.decodeBase64(SIGNATURE_PRIVATE_KEY));

//---------------------------------效验签名

boolean verifySignature = DigitalSignatureUtil.verifySignature(conent, signature, Base64.decodeBase64(SIGNATURE_PUBLIC_KEY));

System.out.println("--------------------------生成的签名-----------------");

System.out.println(signature);

System.out.println("--------------------------效验签名、正确true、错误false-----------------");

System.out.println(verifySignature);

}

}

- 结果看图

文章来源地址https://www.toymoban.com/news/detail-517417.html

文章来源地址https://www.toymoban.com/news/detail-517417.html

1.4 RSA算法生成公钥私钥、加密、解密工具类

- 我们可以使用以下工具类generatePublicPrivateKeys()方法生成我们实现业务的公钥和私钥喔!!!

package com.jmh.service.base.util;

import org.apache.tomcat.util.codec.binary.Base64;

import javax.crypto.Cipher;

import java.nio.charset.StandardCharsets;

import java.security.*;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

import java.util.HashMap;

/**

* RSA加密算法

*/

public class RSAEncryptUtil {

/**

* 参数分别代表

*/

private static final String ALGORITHMS = "RSA";

/**

* 生成公钥,私钥

* @return 返回值

* @throws NoSuchAlgorithmException

*/

public static HashMap<String,String> generatePublicPrivateKeys() throws NoSuchAlgorithmException {

HashMap<String,String> keys=new HashMap<>();

// KeyPairGenerator:秘钥对生成器对象

KeyPairGenerator keyPairGenerator=KeyPairGenerator.getInstance(ALGORITHMS);

// 生成密钥对

KeyPair keyPair = keyPairGenerator.generateKeyPair();

// 生成私钥

PrivateKey privateKey = keyPair.getPrivate();

// 生成公钥

PublicKey publicKey = keyPair.getPublic();

// 获取私销的字节数组

byte[] privateKeyEncoded=privateKey.getEncoded();

// 获取公销字节数组

byte[] publicKeyEncoded = publicKey.getEncoded();

// 使用base64进行编码

String privateEncodeString = Base64.encodeBase64String(privateKeyEncoded);

String publicEncodeString = Base64.encodeBase64String(publicKeyEncoded);

// 打印公钥和私钥

System.out.println("privateEncodeString="+privateEncodeString);

System.out.println("publicEncodeString="+publicEncodeString);

keys.put("privateKey",privateEncodeString);

keys.put("publicKey",publicEncodeString);

return keys;

}

/**

*

* @param content 未加密的字符串

* @param publicKeyEncoded 公钥

* @return

* @throws Exception

*/

public static String encrypt(String content, byte[] publicKeyEncoded) throws Exception {

// 创建key的工厂

KeyFactory keyFactory=KeyFactory.getInstance(ALGORITHMS);

// 创建 已编码的公钥规格

X509EncodedKeySpec encPubKeySpec = new X509EncodedKeySpec(publicKeyEncoded);

// 获取指定算法的密钥工厂, 根据 已编码的公钥规格, 生成公钥对象

PublicKey publicKey = keyFactory.generatePublic(encPubKeySpec);

// 获取指定算法的密码器

Cipher cipher = Cipher.getInstance(ALGORITHMS);

// 初始化密码器(公钥加密模型)

cipher.init(Cipher.ENCRYPT_MODE, publicKey);

// 加密数据, 返回加密后的密文

byte[] cipherData = cipher.doFinal(content.getBytes(StandardCharsets.UTF_8));

// 采用base64算法进行转码,避免出现中文乱码

return Base64.encodeBase64String(cipherData);

}

/**

*

* @param encodeEncryptString 未解密的字符串

* @param privateKeyEncoded 私钥

* @return

* @throws Exception

*/

public static String decrypt(String encodeEncryptString, byte[] privateKeyEncoded) throws Exception {

// 创建key的工厂

KeyFactory keyFactory=KeyFactory.getInstance(ALGORITHMS);

// 创建 已编码的私钥规格

PKCS8EncodedKeySpec encPriKeySpec = new PKCS8EncodedKeySpec(privateKeyEncoded);

// 获取指定算法的密钥工厂, 根据 已编码的私钥规格, 生成私钥对象

PrivateKey privateKey = keyFactory.generatePrivate(encPriKeySpec);

// 获取指定算法的密码器

Cipher cipher = Cipher.getInstance(ALGORITHMS);

// 初始化密码器(私钥解密模型)

cipher.init(Cipher.DECRYPT_MODE, privateKey);

// 解密数据, 返回解密后的明文

byte[] plainData = cipher.doFinal(Base64.decodeBase64(encodeEncryptString));

// 采用base64算法进行转码,避免出现中文乱码

return new String(plainData, StandardCharsets.UTF_8);

}

}

1.5 RSA算法加解密测试

- 加密规则:RSA加密内容、RSA公钥

- 解密的规则:RSA加密的加密、RSA私钥

package com.jmh.service.service.jmhDemo;

import cn.hutool.crypto.asymmetric.RSA;

import com.fesion.service.base.util.AESEncryptUtil;

import com.fesion.service.base.util.DigitalSignatureUtil;

import com.fesion.service.base.util.MessageDigestUtil;

import com.fesion.service.base.util.RSAEncryptUtil;

import lombok.SneakyThrows;

import lombok.extern.slf4j.Slf4j;

import org.apache.tomcat.util.codec.binary.Base64;

import org.junit.Test;

import org.junit.runner.RunWith;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.boot.test.context.SpringBootTest;

import org.springframework.test.context.junit4.SpringRunner;

/**

* @author 蒋明辉

* @data 2023/6/18 23:25

*/

@SpringBootTest

@RunWith(SpringRunner.class)

@Slf4j

public class Demo02 {

/**

* RSA签名私钥

*/

@Value("${crypto.SIGNATURE_PRIVATE_KEY}")

private String SIGNATURE_PRIVATE_KEY;

/**

* RSA签名公钥

*/

@Value("${crypto.SIGNATURE_PUBLIC_KEY}")

private String SIGNATURE_PUBLIC_KEY;

/**

* 采用RSA算法加解密

*/

@Test

@SneakyThrows

public void demo03(){

//------------------------RSA算法加密

//要加密的内容

String conent="蒋明辉好帅!我好爱。";

String encrypt = RSAEncryptUtil.encrypt(conent, Base64.decodeBase64(RSA_PUBLIC_KEY));

//------------------------RSA算法解密

String decrypt = RSAEncryptUtil.decrypt(encrypt, Base64.decodeBase64(RSA_PRIVATE_KEY));

System.out.println("-----------------加密------------------");

System.out.println(encrypt);

System.out.println("-----------------解密------------------");

System.out.println(decrypt);

}

}

- 结果看图

到了这里,关于从加密到签名:如何使用Java实现高效、安全的RSA加解密算法?的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!