文章纯属记录实验过程中的趣味和心得。

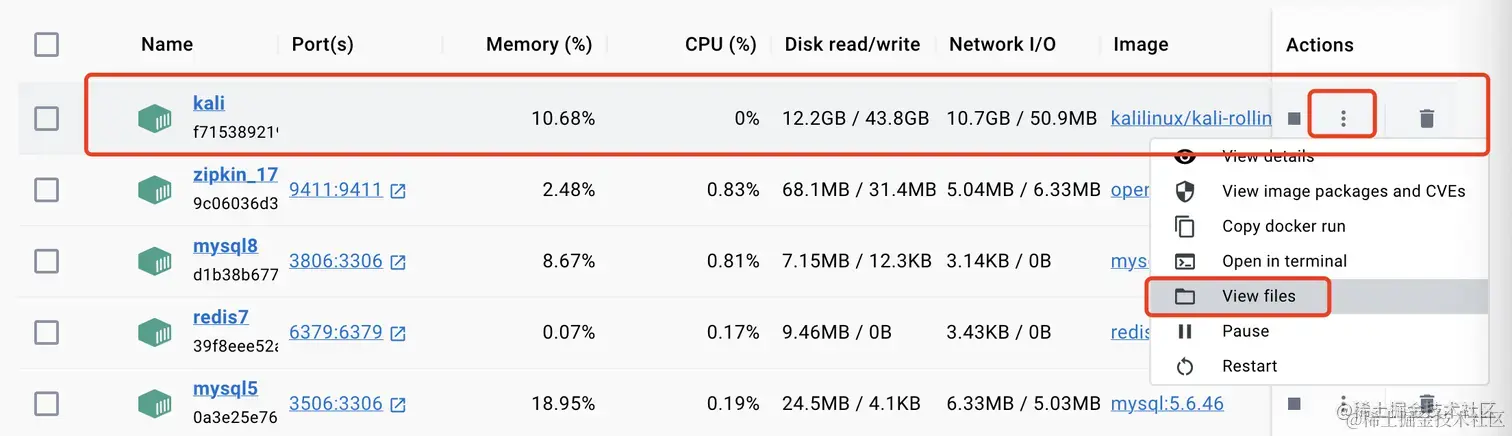

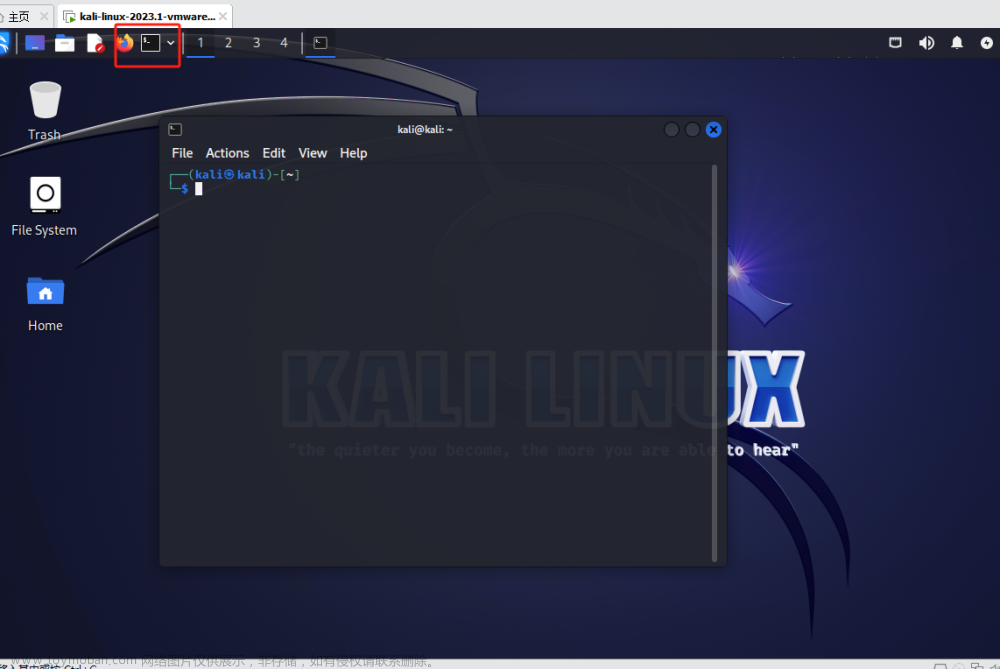

1.搭建好雷电模拟器(模拟旧版的Android系统)和kali linux。

2.生成被控制段,并将可执行二进制文件保存在/var目录下

文章来源地址https://www.toymoban.com/news/detail-517551.html

3.执行 msfconsole命令启动metasploit

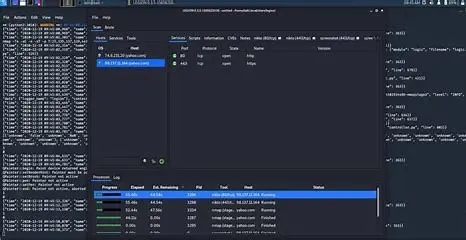

4. 输入以下命令来生成主控制段(只要肉鸡已启动病毒文件就会被操控)

5.生成以下代码,并生成一个meterpreter的控制会话说明肉鸡已经以被控制。

6.可以在meterpreter会话中输入命令,如webcam_list来查看存活的摄像头,webcam_sanp 1来打开摄像头并拍照(更多命令可以在网上查找)。拍完的照片会在/root目录下.jpeg格式。如果root目录进不去的话可以cp复制到可以图形化访问的目录下。

文章来源:https://www.toymoban.com/news/detail-517551.html

到了这里,关于简单的渗透(远程反向控制)——kali linux操控Android系统的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!