GoogleHack一般指google hack。 google hack是指使用Google等搜索引擎对某些特定的网络主机漏洞(通常是服务器上的脚本漏洞)进行搜索,以达到快速找到漏洞主机或特定主机的漏洞的目的。

常用的Google关键字

site 指定域名

inurl URL中存在的关键在页面

intext 网页内容里面的关键字

Filetype 指定文件类型

intitle 网页标题中的关键字

link 返回你所有的指定域名连接

info 查找指定站点信息

cache 搜索Google里的内容缓存

-关键字 不希望搜索中出现包含改关键字的网页

子域名介绍

顶级域名是域名的最后一个部分,即是域名最后一点之后的字母.com .xl

app. examlpe. com

子域名 二级域名 顶级域名

Shodan 介绍

Shodan才是互联网上最可怕的搜索引擎。

与谷歌不同的是,Shodan不是在网上搜索网址,而是直接进入互联网的背后通道。Shodan可以说是一款“黑暗”谷歌,一刻不停的在寻找着所有和互联网关联的服务器、摄像头、打印机、路由器等等。每个月Shodan都会在大约5亿个服务器上日夜不停地搜集信息。

Shodan所搜集到的信息是极其惊人的。凡是链接到互联网的红绿灯、安全摄像头、家庭自动化设备以及加热系统等等都会被轻易的搜索到。Shodan的使用者曾发现过一个水上公园的控制系统,一个加油站,甚至一个酒店的葡萄酒冷却器。而网站的研究者也曾使用Shodan定位到了核电站的指挥和控制系统及一个粒子回旋加速器。

https://account.shodan.io/register

搜索指定端口:

在搜索框中输入port:端口号,

21: 文件传输协议,控制端口ftp

22: SSH 远程登录协议

23: Telnet终端仿真协议,未加密文本通信

25: SMTP简单邮件传输协议

80: 超文本传输协议

443: 超文本传输安全协议TLS/SSL 加密传输

445: SMB文件共享

3306: MYSQL数据库系统

3389: 远程桌面协议RDP

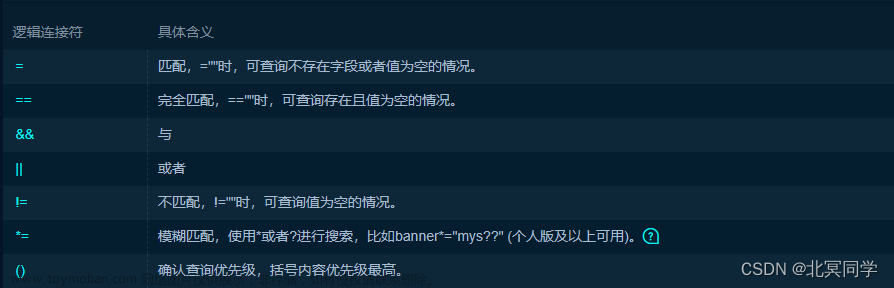

常见的过滤命令:文章来源:https://www.toymoban.com/news/detail-521006.html

hostname: 指定的主机或域名 例如 hostname:google

port: 指定的端口或服务

country: 指定的国家

city: 指定的城市

org: 指定的组织或公司

isp: 指定的ISP供应商

product: 指定的操作系统/软件/平台

version: 指定的软件版本

geo: 指定的地理位置

before/after: 指定的收录时间前后的数据

net: 指定的ip地址或子网文章来源地址https://www.toymoban.com/news/detail-521006.html

到了这里,关于kali被动收集信息,Google搜索引擎使用技巧,Maltego收集子域名,Shodan搜索引擎使用方法的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!