一: Nmap&db_nmap

可以使用db_nmap命令对我们的目标运行Nmap,扫描之后的结果会自动存储在我们的数据库中。并可以以xml格式对扫描结果进行导出。在msf中也可以直接运行nmap命令,但结果不会导入到msf数据库中。nmap的-oA参数可以导出三种格式的扫描文件(xml, grepable, normal)。这三种格式的文件都可以使用db_import来导入到msf数据库中。

nmap -sV 192.168.100.232 -oA target01

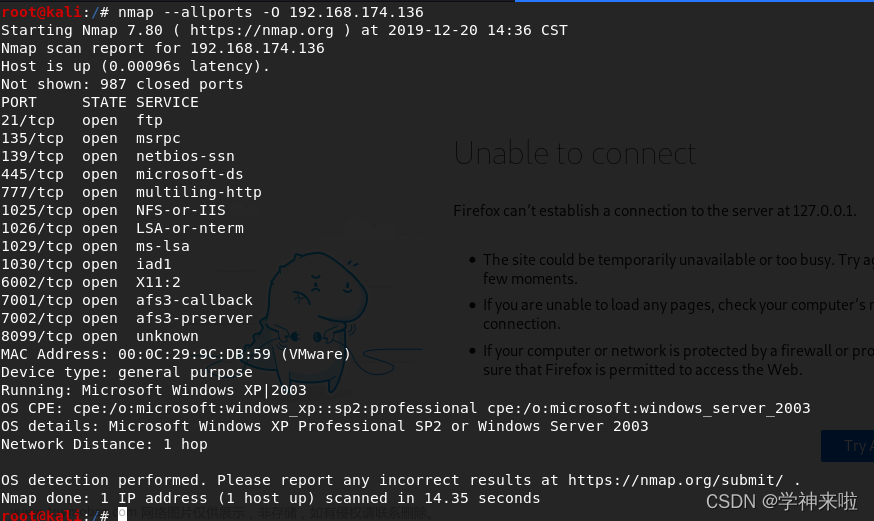

二:端口扫描

除了nmap外,msf自带了端口扫描模块以供使用。使用host -R可直接将当前数据库中的hosts导入到模块options的RHOSTS中。相关命令如下:

search portscan

use auxiliary/scanner/portscan/syn

hosts -R

show options # 设置网卡,端口,等信息

run

三:SMB版本扫描

此块是针对系统相关版本的扫描,通过对系统版本的扫描进而发现可利用的系统漏洞。扫描后获取的信息都会保存到当前数据库中,可使用hosts查看,相关命令如下:文章来源:https://www.toymoban.com/news/detail-524883.html

use auxiliary/scanner/smb/smb_version

show options

run

hosts

四:空闲扫描

空闲扫描是指攻击者利用当前网络中的其它空闲主机去对目标机进行扫描,这样就可以达到隐藏攻击者ip的目的。空闲主机是指在一段时间内没有活跃且类型为Incremental 或 Broken Little-Endian Incremental。首先我们要获取当前网络内的空闲主机,之后利用nmap进行扫描,相关命令如下:文章来源地址https://www.toymoban.com/news/detail-524883.html

use auxiliary/scanner/ip/ipidseq # 寻找空闲主机

show options

run

nmap -Pn -sI zombie_host target_host

到了这里,关于MSF---端口扫描的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!