状态检测防火墙原理

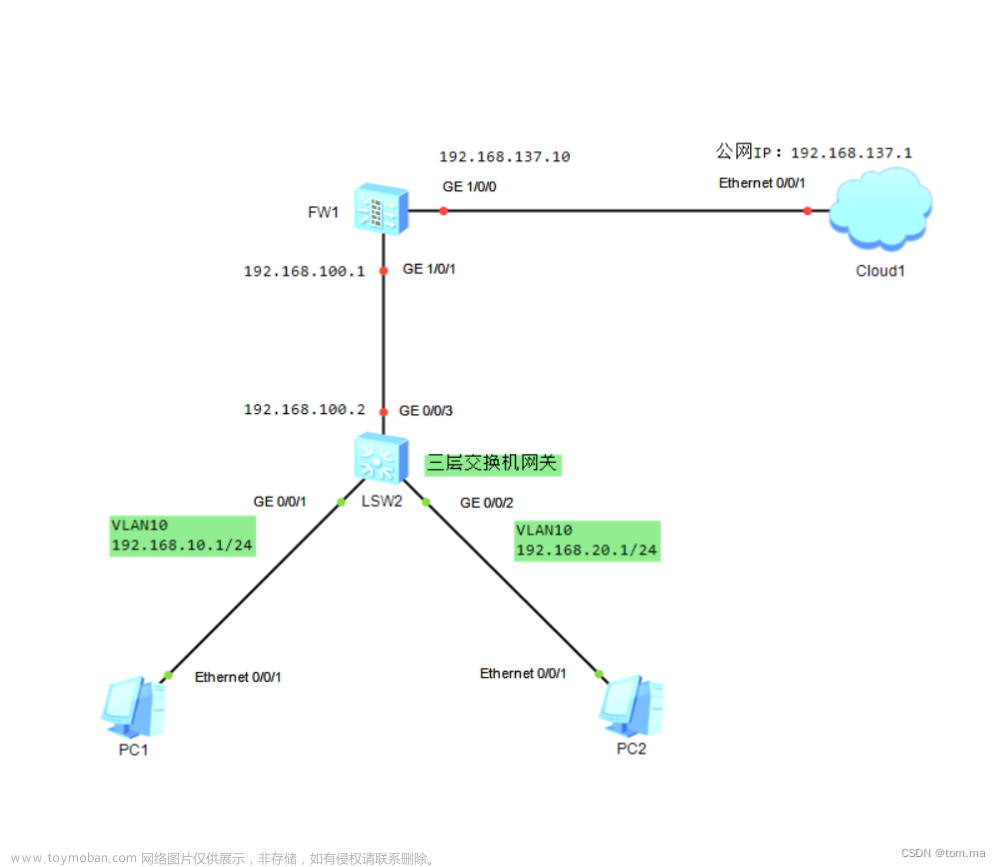

对于已经存在会话表的报文的检测过程比没有会话表的报文要短很多。通过对一条连接的首包进行检测并建立会话后,该条连接的绝大部分报文都不再需要重新检测。这就是状态检测防火墙的“状态检测机制”,相对于包过滤防火墙的“逐包检测机制”的改进之处。这种改进使得状态检测防火墙在检测和转发效率上大有提升。

会话是状态检测防火墙的基础,每一个通过防火墙的数据流都会在防火墙上建立一个会话表,以五元组(源目IP地址、源目端口、协议号)为Key值,通过建立动态的会话表提供域间转发数据流更高的安全性。下一代防火墙在五元组基础上增加用户、应用字段扩展为七元组。

安全策略匹配原则

首包会做安全策略过滤,后续包不做安全策略过滤。

NGFW配置安全策略时不要忽略内容过滤,能够通过安全策略实现内容安全检测,阻断病毒、黑客等入侵,更好的保护内部网络。

哪些业务需要开放安全策略注意事项

安全策略仅控制单播报文,你需要为所有合法的单播报文开放安全策略。缺省情况下,组播报文和广播报文不受防火墙的安全策略控制。防火墙直接转发组播报文和广播报文,不需要开发安全策略。

源和目的在同一个安全区域内的域内流量,默认不需要配置安全策略。域内的设备具有相同的安全登记,域内流量缺省转发,不需要安全检查。也可以为某些域内流量配置安全策略,阻断特定的流量,或者为某些放行的流量添加内容安全检查。

华为防火墙都是状态检测防火墙,只需要允许业务的主动发起方建立连接,回程流量就可以顺利通过。只有在通信双方都需要主动发起连接的情况下,才需要配置双向安全策略。

管理与配置的原则

1、使用安全区域划分网络

除了trust、untrust、dmz之外,自己也可以创建安全区域,并给其优先级赋值,之后再创建新建区域与其他区域流量的安全策略。总之,划分越细,网络越安全,但是相应的运维越复杂。

2、遵循最小授权原则

企业管理防火墙安全方面一般有以下原则:

- 全部禁止

- 没有明确允许,则禁止

- 没有明确禁止,则允许

- 全部允许

防火墙默认禁止所有域间流量,所有未明确允许的流量都被禁止,这是在防火墙上落实最小授权原则的基础。在此基础上,仅为合法流量开放安全策略,可以有效减小攻击面。

3、顺序先精确后宽泛,先常用后少用

防火墙收到报文后,按照安全策略列表的顺序来匹配。一旦匹配到某一条安全策略就不再向下匹配,否则会一直检查到策略列表底部,命中默认策略。

关于安全策略的顺序,参考以下顺序

(1)防欺骗的安全策略。

如果来自公网的访问使用了私网地址,说明其有意伪装成内部设备发起的流量,需要禁止此类流量。

(2)允许合法的用户业务的安全策略。

例如,允许内网用户访问外部WEB服务的HTTP流量。

(3)允许合法的管理业务的安全策略。

例如,防火墙与网管之间的SNMP流量,防火墙向网管发送SNMP Trap等。

(4)阻断非法流量的安全策略。

对于明确需要禁止的非法业务,配置阻断策略,用于快速丢弃,以提高匹配速度。

(5)阻断可疑流量的安全策略。

可以流量通常需要管理员及时关注,因此需要阻断的同时记录日志,以便分析和调整安全策略的动作。

4、出入方向的流量都要识别和控制

攻击者可能主动从外网发起攻击,也可能在受害者经常访问的网站上挂马或设置陷阱,使得恶意软件隐藏在合法流量中进入内网,攻击者渗透成功以后,通过还需要继续下载恶意软件,连接C&C服务器、通过隐蔽通道向外传输数据,等等。

实施严格的出入方向流量控制是保证网络安全的关键手段。

例如:渗透到内网的恶意软件通常都通过DNS隐蔽通道来建立C&C连接、窃取数据。一个最有效的办法就是限制DNS请求的目的地址为组织自建的DNS服务器,或者组织验证可信的DNS服务器。ege:只允许114.114.114.114和8.8.8.8的DNS服务通过,阻止内部设备访问其他的DNS的请求流量。

5、日志记录

6、定期审计和优化安全策略

随着网络的不断变化,安全策略也会过时。定期审计安全策略过时与是否满足当下需求是非常必要的。通过审计,精简和优化安全策略,帮助防火墙在性能和安全性之间实现相对理想的平衡。

(1)理解当前的安全策略,了解其意图和背景

(2)检查描述字段为空的安全策略

虽然描述字段为空本身不是问题,但是这确实增加了安全策略的管理复杂度。

(3)删除过期失效的安全策略

(4)检查是否有重复使用的安全策略。

如果多人维护防火墙安全策略,很可能出现重复策略。因此可以集中分析命中次数为0的安全策略,根据分析结果,删除冗余策略

(5)检查是否有匹配条件交叉的安全策略。

如果交叉策略动作相同,请合并它们,如果交叉策略的动作不同,请确认合理的动作,并调整配置。

(6)检查匹配条件中带有Any的策略

要确认此安全策略是否必须,是否可以限制该匹配条件的范围。通常情况下,服务不应该设置为Any。文章来源:https://www.toymoban.com/news/detail-529673.html

(7)检查是否放行了不安全的服务,如FTP、Telnet等,这些服务明文传输,存在安全风险。

注意:删除策略之前,建议先禁用,确认不影响业务之后再删除。禁用后,如发现该安全策略还有必要,可以快速启用。文章来源地址https://www.toymoban.com/news/detail-529673.html

到了这里,关于状态检测防火墙的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!