第一部分 概述

网络安全攻防演练是指通过模拟各种网络攻击手段,来测试自身安全防御能力和应对能力的一种演练活动。本文总结了网络安全攻防演练的重要性、准备工作以及演练过程中需要注意的事项。

一、网络安全攻防演练的重要性

网络安全攻防演练是对自身网络安全现状的一种全面的检测和评估,可以发现网,络安全中存在的问题,及时解决并提高安全防范能力。此外,网络安全攻防演练还可以提高员工的安全意识和应急反应能力,减少公司损失。

二、网络安全攻防演练的准备工作

1.根据需求确定演练目标、范围和内容。

2.制定详细的演练计划,包括演练时间、参与人员、资源需求等。

3.搭建完整的攻防环境,建立虚拟机、防火墙、入侵检测及防御系统等。

4.准备足够的攻击手段,包括入侵检测、漏洞利用、密码破解、钓鱼等多种攻击手段。

5.组建攻防团队,指定每个人员的角色和任务清单,例如攻击方、防御方、指挥中心等。

6.组织员工进行预演和配合演练,如制定安全手册、进行安全知识培训等。

三、网络安全攻防演练的注意事项

1.注意确保演练的安全性,防止真实数据泄露和机密信息外泄。

2.确保所有的演练设备和系统都是合法合规的,遵守相关法律法规。

3.保持演练的真实性和趣味性,增加员工的参与度,方便评估演练效果。

4.在演练结束后及时总结和反馈,收集反馈意见,对问题进行整改和优化。

四、网络安全攻防演练是什么?

网络安全攻防演练,是以不限制手段、路径,进行获取权限并攻陷指定靶机为目的实战攻防演练。通过真实网络中的攻防演练,采用不限攻击路径和攻击手段的方式,最大限度地模拟真实的网络攻击,以检验防守方的安全防护和应急处置能力,锻炼应急响应队伍,提升网络安全的综合防控能力。

网络安全的本质在对抗,对抗的本质在攻防两端能力较量。不同层级、规模的攻防演习已经成为检验网络安全能力水平的重要手段,同时,也是维护网络空间安全的绸缪之举。高质量的网络攻防演习可以最大化的发现目前网络存在的隐患并及时弥补,同时也可为验证各单位网络安全防护能力、部门之间协同响应能力、各单位安全技术能力提供帮助。下面,我们就来介绍一下网络安全攻防演练。

五.网络安全攻防演练的组织架构是什么?

网络安全攻防演练主要由攻击方-红方、防守方--蓝方、组织方组成。

- 攻击方,攻击方是指网络实战攻防演练中的攻击一方,通常会以3人为一个战斗小组,1人为组长。以发现系统薄弱环节、提升系统安全性为目标,一般会针对目标单位的从业人员以及目标系统所在网络内的软件、硬件设备执行多角度、全方位、对抗性的混合式模拟攻击,通过技术手段实现系统提权、控制业务、获取数据等渗透目标,从而发现系统、技术、人员、管理和基础架构等方面存在的网络安全隐患或薄弱环节。

- 防守方,防守方是指网络实战攻防演练中的防守一方。一般是以参演单位现有的网络安全防护体系为基础,在实战攻防演练期间组建的防守队伍。主要工作包括演练前安全检查、整改与加固,演练期间网络安全监测、预警、分析、验证、处置,演练后期复盘和总结现有防护工作中的不足之处,为后续常态化的网络安全防护措施提供优化依据等。防守方并不是由实战演练中目标系统运营单位一家独力组建的,而是由目标系统运营单位、安全运营团队、攻防专家、安全厂商、软件开发商、网络运维队伍、云提供商等多方共同组成的,各司其职。

- 组织方,组织方是指网络实战攻防演练中的组织方,开展演练的整体组织、协调工作,负责演练组织、过程监控、技术指导、应急保障、风险控制、演练总结、技术措施与优化策略建议等各类工作。此外,针对某些不宜在实网中直接攻防的系统,或某些不宜实际执行的危险操作,组织方可以组织攻防双方进行沙盘推演,以便进一步深入评估网络安全风险及可能面临的损失与破坏。

六、攻击方的攻击阶段以及常用的攻击手段有哪些?

攻击方的攻击是一项系统的工作,从前期准备、攻击实施到靶标控制,按照任务进度划分,一般可以分为4个阶段:准备工作、目标网情搜集、外网纵向突破和内网横向拓展。

- 阶段一,准备工作,主要从工具、技能、人才队伍三方面来进行准备。

- 阶段二、目标网情搜集,通过信息搜集工具、扫描探测工具、口令爆破工具、漏洞利用工具、Webshel/管理工具、内网穿透工具、网络抓包分析工具、渗透集成平台等工具,对目标系统的组织架构、IT资产、敏感信息、供应商信息等方面进行情报搜集。

- 阶段三、外网纵向突破,主要采用两种途径,一种是利用各种手段获取目标网络的一些敏感信息,如登录口令等;另一种是通过漏洞利用,实现对目标网络外部接口如Web网站、外网邮件系统、边界网关、防火墙、外部应用平台的突破。

- 阶段四,内网横向拓展,主要围绕通联安全认证的获取与运用开展,途径有内网漏洞利用、口令复用或弱口令、安全认证信息利用、内网钓鱼、内网水坑攻击等,实现控制权限最大化,最终达到攻击目标。

攻击方常用的攻击手段有漏洞利用、口令爆破、钓鱼攻击、供应链攻击、VPN仿冒接入、隐蔽隧道外联、社会工程学攻击、近源攻击等。

七、防守方的防守阶段以及常用的防守手段有哪些?

防守方需要按照备战、临战、实战、总结4个阶段来划分。

- 备战阶段,通过风险评估手段,对内外网信息化资产风险暴露面进行全面评估。制定合理可行的安全整改和建设方案,配合推动网络安全整改与治理工作。开展内部人员的网络安全意识宣贯。

- 临战阶段,制定应急演练预案,有序组织开展内部红蓝对抗、钓鱼攻击等专项演练工作。对人员进行安全意识专项强化培训。

- 实战阶段,依托安全保障中台,构建云地一体化联防联控安全保障体系,利用情报协同联动机制,持续有效地进行威胁监控、分析研判、应急响应、溯源反制等网络攻防演练保障工作。

- 总结阶段,对攻防演练工作进行经验总结和复盘,梳理总结报告,对演练中发现的问题进行优化改进和闭环处理。

防守方常用的防守手段有防信息泄露、防钓鱼、防供应链攻击、防物理攻击、防护架构加强等。

八、组织方的组织阶段是什么?

网络安全攻防演练的组织一般可分为组织策划、前期准备、攻防演练、应急演练、演练总结5个阶段。

组织策划,此阶段明确演练的最终目标,组织策划演练的各项工作,形成可落地的实战攻防演练方案,并须得到领导层认可。

前期准备,在已确定实施方案的基础上开展资源和人员的准备,落实人财物。

攻防演练,协调攻防两方及其他参演单位完成演练工作,包括演练启动、演练过程、演练保障等。

应急演练,针对演练过程中发生的突发事件,协调攻防双方完成应急响应工作,及时恢复业务和检验防守队的应急响应能力与机制。文章来源:https://www.toymoban.com/news/detail-541588.html

演练总结,先恢复所有业务系统至日常运行状态,再进行工作成果汇总,为后期整改建设提供依据。文章来源地址https://www.toymoban.com/news/detail-541588.html

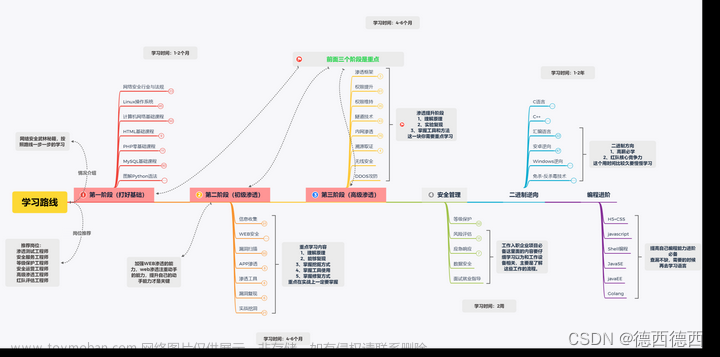

第二部分 网络攻防演练工具

到了这里,关于网络攻防演练.网络安全.学习的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!