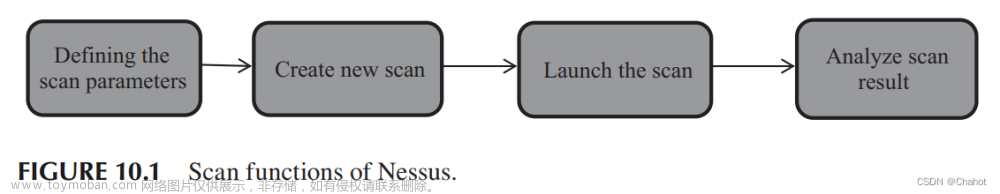

1、相关原理、技术分析

1.1、什么是漏洞扫描技术?

“漏洞扫描技术”是一类重要的网络安全技术。它和防火墙、入侵检测系统互相配合,能够有效提高网络的安全性。通过对网络的扫描,网络管理员能了解网络的安全设置和运行的应用服务,及时发现安全漏洞,客观评估网络风险等级。网络管理员能根据扫描的结果更正网络安全漏洞和系统中的错误设置,在黑客攻击前进行防范。如果说防火墙和网络监视系统是被动的防御手段,那么安全扫描就是一种主动的防范措施,能有效避免黑客攻击行为,做到防患于未然。

1.2、漏洞扫描技术的原理

漏洞扫描技术的原理是通过远程检测目标主机TCP/IP不同端口的服务,记录目标的回答。通过这种方法,可以搜集到很多目标主机的各种信息。在获得目标主机TCP/IP端口和其对应的网络访问服务的相关信息后,与网络漏洞扫描系统提供的漏洞库进行匹配,如果满足匹配条件,则视为漏洞存在。此外,通过模拟黑客的进攻手法,对目标主机系统进行攻击性的安全漏洞扫描,如测试弱势口令等,也是扫描模块的实现方法之一。如果模拟攻击成功,则视为漏洞存在。

2、实验内容、步骤

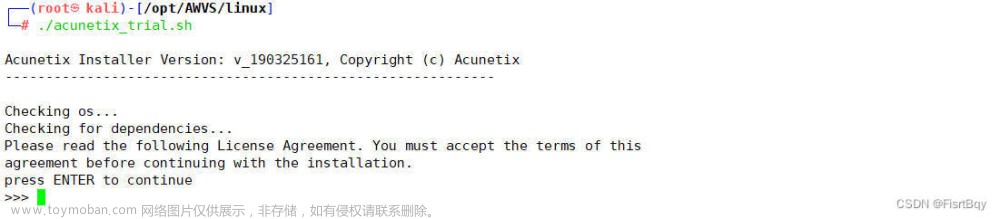

2.1、如何下载并安装Nessus

首先进入官网下载

Download Nessus | Tenable®

点击download下载

中间安装过程就赘述了

启动服务器的命令:service nessusd start

在访问https://localhost:8834之前要启动服务器

进入主界面后设置账号和密码方便以后登录

登录进来就这个界面,里面什么都没有,这时你需要激活

将下载并安装Nessus的目录下复制到 /opt目录下

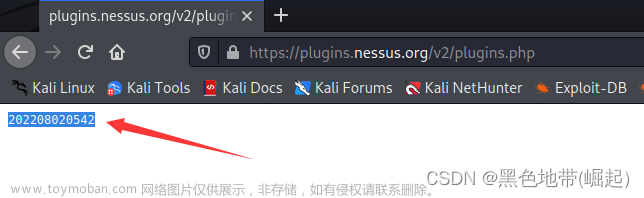

使用命令:/opt/nessus/sbin/nessuscli fetch --challenge 获取Challenge code

访问网址https://zh-cn.tenable.com/products/nessus/nessus-essentials,填写信息,通过邮箱获得activation code

访问上述图片中的网址:Tenable Network Security,填写Chellenge code和 activation code并提交

进去后会下载两个包的链接,点击下载

把安装的两个包复制到 /opt 目录下

把他们加载到直接安装Nessus的目录上

重新开启服务,再次访问https://localhost:8834

再用你之前设置的账号和密码登录

右上角创建新的扫描,输入本次扫描的名字,描述,IP

创建好后,点击开始,等待扫描结果

3、实验结果、分析

右侧显示了扫描的详细信息,如扫描任务名称、状态、策略、目标主机和时间等。右下角以圆形图显示了漏洞的危险情况,分别使用不同颜色显示漏洞的严重性。本机有几个漏洞的,但是大部分是蓝色(info)。

指明具体的漏洞,有漏洞描述和解决方案

漏洞描述:远程SMB服务器上不需要签名。未经身份验证的远程攻击者可以利用这一点对SMB服务器进行中间人攻击。

解决方案:在主机的配置中强制执行消息签名。在Windows上,这可以在策略设置“Microsoft网络服务器:数字签名通信(始终)”中找到。在Samba上,该设置称为“服务器签名”。

SSL证书不受信任,具体在哪些位置会发生,解决方案是为该服务购买或生成适当的SSL证书。

4、总结

1.本实验的难点在于如何破解Nessus

2.扫描一个Ip后得到的报告,里面存在的一些漏洞都已指明文章来源:https://www.toymoban.com/news/detail-542112.html

3.Nessus在行业做的确实非常的好,存在哪些漏洞比较全面,有这些漏洞的描述和具体的解决方案文章来源地址https://www.toymoban.com/news/detail-542112.html

到了这里,关于漏洞扫描技术实验(Nessus)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!