第6章 认证技术原理与应用

6.1.1 认证概念

认证是一个实体向另外一个实体证明其所声称的身份的过程。在认证过程中,需要被证实的实体是声称者,负责检查确认声称者的实体是验证者。

认证一般由标识 (Identification) 和鉴别 (Authentication) 两部分组成。

标识是用来代表实体对象(如人员、设备、数据、服务、应用)的身份标志,确保实体的唯一性和可辨识性,同时与实体存在强关联。标识一般用名称和标识符(ID) 来表示。通过唯一标识符,可以代表实体。

鉴别一般是利用口令、电子签名、数字证书、令牌、生物特征、行为表现等相关数字化凭证对实体所声称的属性进行识别验证的过程。

6.1.2 认证依据

认证依据也称为鉴别信息,通常是指用于确认实体(声称者)身份的真实性或者其拥有的属性的凭证。目前,常见的认证依据主要有匹类。

1. 所知道的秘密信息(Something You Know)

实体(声称者)所掌握的秘密信息,如用户口令、验证码等。

2. 所拥有的实物凭证(Something You Have)

实体(声称者)所持有的不可伪造的物理设备,如智能卡、U 盾等。

3. 所具有的生物特征

实体(声称者)所具有的生物特征,如指纹、声音、虹膜、人脸等。

4. 所表现的行为特征

实体(声称者)所表现的行为特征,如鼠标使用习惯、键盘敲键力度、地理位置等。

6.1.3 认证原理

一般来说,认证机制由验证对象、认证协议、鉴别实体构成。其中,验证对象是需要鉴别的实体(声称者) ;认证协议是验证对象和鉴别实体(验证者)之间进行认证信息交换所遵从的规则;鉴别实体根据验证对象所提供的认证依据,给出身份的真实性或属性判断。

按照对验证对象要求提供的认证凭据的类型数量,认证可以分成单因素认证、双因素认证、多因素认证。

根据认证依据所利用的时间长度,认证可分成一次性口令(One Time Password) 、持续认证(Continuous authentication) 。其中,一次性口令简称 OTP,用于保护口令安全,防止口令重用攻击。OTP 常见的认证实例如使用短消息验证码。

持续认证是指连续提供身份确认,其技术原理是对用户整个会话过程中的特征行为进行连续地监测,不间断地验证用户所具有的特性。持续认证是一种新兴的认证方法,其标志是将对事件的身份验证转变为对过程的身份验证。持续认证增强了认证机制的安全强度,有利于防止身份假冒攻击、钓鱼攻击、身份窃取攻击、社会工程攻击、中间人攻击。持续认证所使用的鉴定因素主要是认知因素(Cognitive factors)、物理因素(Physiological factors) 、上下文因素(Contextual factors)。认知因素主要有眼手协调、应用行为模式、使用偏好、设备交互模式等。物理因素主要有左/右手、按压大小、手震、手臂大小和肌肉使用。上下文因素主要有事务、导航、设备和网络模式。

6.1.4 认证发展

网络可信身份保证了网络身份与现实身份的绑定关系,有利于网络行为不可抵赖,有利于防范身份盗用、网络欺诈、网络攻击等行为,有利于网络空间社会治理。

与认证服务相关的法律规范也陆续发布,主要有《中华人民共和国电子签名法》(以下简称“电子签名法”)、《中华人民共和国网络安全法》(以下简称“网络安全法”)、《商用密码管理条例》、《电子认证服务密码管理办法》、《电子政务电子认证服务业务规则规范》等。

------------------

6.2 认证类型与认证过程

6.2.1 单向认证

单向认证是指在认证过程中,验证者对声称者进行单方面的鉴别,而声称者不需要识别验证者的身份。

实现单向认证的技术方法有两种:

1.基于共享秘密

2. 基于挑战响应

6.2.2 双向认证

双向认证是指在认证过程中 , 验证者对声称者进行单方面的鉴别,同时,声称者也对验证者的身份进行确认。参与认证的实体双方互为验证者。

6.2.3 第三方认证

第三方认证是指两个实体在鉴别过程中通过可信的第三方来实现。可信的第三方简称 TTP(Trusted Third Party)。

------------------

6.3 认证技术方法

认证技术方法主要有口令认证技术、智能卡技术、基于生物特征认证技术、Kerberos 认证技术等多种实现方式,下面分别进行阐述。

6.3.1 口令认证技术

口令认证是基于用户所知道的秘密而进行的认证技术,是网络常见的身份认证方法 。网络设备、操作系统和网络应用服务等都采用了口令认证技术。

口令认证的优点是简单,易于实现。当用户要访问系统时,要求用户输入“用户名和口令”即可。

但是,口令认证的不足是容易受到攻击,主要攻击方式有窃听、重放、中间人攻击、口令猜测等。因此要实现口令认证的安全,应至少满足以下条件:口令信息要安全加密存储;口令信息要安全传输;口令认证协议要抵抗攻击,符合安全协议设计要求;口令选择要求做到避免弱口令。

目前,为了保证口令认证安全,要求用户遵循口令生成安全策略,同时对生成的口令进行安全强度评测。

6.3.2 智能卡技术

智能卡是一种带有存储器和微处理器的集成电路卡,能够安全存储认证信息,并具有一定的计算能力。如身份证银行卡。

通过智能卡来实现挑战/响应认证。在挑战/响应认证中,用户会提供一张智能卡,智能卡会一直显示一个随时间而变化的数字。

6.3.3 基于生物特征认证技术

基于生物特征认证就是利用人类生物特征来进行验证。目前,指纹、人脸、视网膜、语音等生物特征信息可用来进行身份认证。

指纹识别系统由:指纹采集、指纹处理、指纹登记、指纹比对等技术模块组成。

人脸识别认证系统涉及:人脸采集、人脸处理、人脸存储、人脸识别。

虹膜识别系统一般包含:图像采集、图像处理分析、虹膜登记处理、用户识别处理、数据存储、传输管理、回答信息处理等功能模块。

6.3.4 Kerberos 认证技术

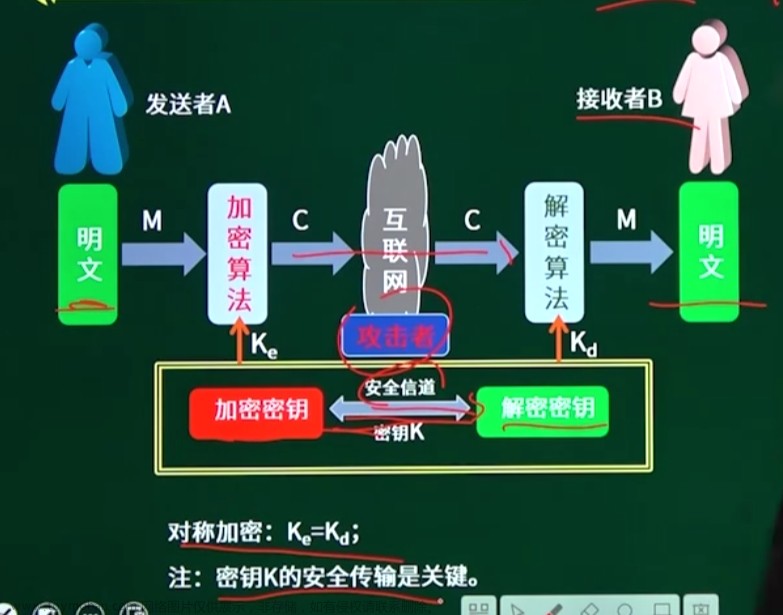

Kerberos 是一个网络认证协议,其目标是使用密钥加密为客户端/服务器应用程序提供强身份认证。Kerberos是利用对称密码技术

Kerberos 客户机

|——> AS (Authentication Server,认证服务器)

|——> TGS (Ticket Granting Server, 票据发放服务器)

票据(Ticket)

|

应用服务器(Application Server)

通常将 AS 和 TGS 统称为 KDC (Key Distribution Center)

Kerberos 优点:

1.可以显著减少用户密钥的密文的暴露次数,这样就可以减少攻击者对有关用户密钥的密文的积累。

2.Kerberos 认证过程具有单点登录 (Single Sign On, SSO) 的优点,只要用户拿到了 TGT并且该 TGT 没有过期,那么用户就可以使用该 TGT 通过 TGS 完成到任一服务器的认证过程而不必重新输入密码。

Kerberos不足之处:

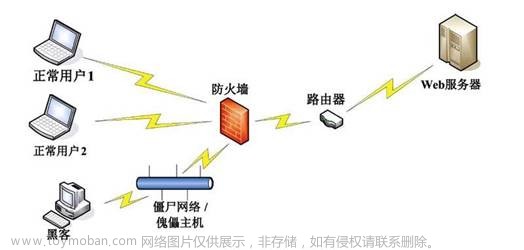

1.Kerberos 认证系统要求解决主机节点时间同步问题和抵御拒绝服务攻击。如果某台主机的时间被更改,那么这台主机就无法使用 Kerberos 认证协议了,如果服务器的时间发生了错误,那么整个 Kerberos 认证系统将会瘫痪。

6.3.5 公钥基础设施 (PKI)技术

PKI (Public Key Infrastructure)

公钥密码体制不仅能够实现加密服务,而且也能提供识别和认证服务。

人们采用“公钥证书”的方法来解决,类似身份证、护照。公钥证书是将实体和一个公钥绑定,并让其他的实体能够验证这种绑定关系。

第三方称为认证机构,简称 CA (Certification Authority)。CA 负责颁发证书,证书中含有实体名、公钥以及实体的其他身份信息。

基于PKI的主要安全服务有身份认证、完整性保护、数字签名、会话加密管理、密钥恢复。

般来说,PKI涉及多个实体之间的协商和操作,主要实体包括 CA 、 RA、终端实体CEnd Entity) 、客户端、目录服务器。

6.3.6 单点登录(Single Sign On)

单点登录 是指用户访问使用不同的系统时,只需要进行一次身份认证,就可以根据这次登录的认证身份访问授权资源 。

6.3.7 基于人机识别认证技术CAPTCHA

基于人机识别认证技术通常称为CAPTCHA (Completely Automated Public Turing test to tell Computers and Humans Apart) 技术。

例:12306 系统用户登录使用口令认证技术和基于人机识别认证技术,防止黑客恶意注册攻击。

6.3.8 多因素认证技术

多因素认证技术使用多种鉴别信息进行组合,以提升认证的安全强度。

6.3.9 基于行为的身份鉴别技术

基于行为的身份鉴别是根据用户行为和风险大小而进行的身份鉴别技术。

6.3.10快速在线认证 (FIDO)

Fast IDentity Online 简称 FIDO

FIDO 的技术原理描述如下:

1. 登记注册;

私钥保留在用户端设备中,只将公钥注册到在线服务。公钥将发送到在线服务并与用户账户关联。

2. 登录使用

当用户使用 FIDO 进行登录在线服务的时候,在线服务提示要求用户使用以前注册的设备登录。

然后,用户使用与注册时相同的方法解锁 FIDO 身份验证器。

用户根据账户标识符选择正确的密钥响应在线服务的挑战,并发送签名的质询到在线服务。

最后,在线服务使用存放的用户公钥和日志来验证用户响应是否正确。若正确,则通过用户认证,允许登录在线服务。

------------------

6.4 认证主要产品与技术指标

6.4.1 认证主要产品

目前,认证技术主要产品类型包括:系统安全增强、生物认证、电子认证服务、网络准入控制和身份认证网关5类。

6.4.2 主要技术指标

一般来说,认证技术产品的评价指标可以分成三类,即安全功能要求、性能要求和安全保障要求。

认证技术产品的主要技术指标如下:

(1) 密码算法支持:认证技术主要依赖于密码技术,因此,认证产品中的密码算法是安全性的重要因素。常见的密码算法类型有 DES/3DES 、 AES 、SHA-1 、 RSA 、SM1/SM2/SM3/SM4 。

(2) 认证准确性:认证产品的认假率、拒真率。

(3) 用户支持数量:认证产品最大承载的用户数噩 。

(4) 安全保障级别:认证产品的安全保障措施、安全可靠程度、抵抗攻击能力等。

------------------

6.5 认证技术应用

认证技术是网络安全保障的基础性技术,普遍应用于网络信息系统保护。认证技术常见的应用场景如下:

(1) 用户身份验证:验证网络资源的访问者的身份,给网络系统访问授权提供支持服务。

(2) 信息来源证实:验证网络信息的发送者和接收者的真实性,防止假冒。

(3) 信息安全保护:通过认证技术保护网络信息的机密性、完整性,防止泄密、篡改、重放或延迟。

6.5.1 校园估任休系建设应用参考

在校园内部建设数字证书发放和服务体系,进行数字身份凭证的管理。通过严格按照相关规范进行身份验证,实现对物理身份与数字身份的对应,并通过对数字证书的申请、发放、吊销、更新等管理过程,实现数字身份凭证的管理。建立的统一认证管理系统,围绕整合的用户、应用系统等资源的管理,构建网络信任体系的基础设施平台。平台实现基于数字证书的身份认证,实现基于角色或资源的授权管理,实现统一 的安全策略设定和维护,实现责任认定的安全审计。建立 PKI 应用支持系统,为校园内部其他应用系统提供可信的数据电文服务。

6.5.2 网络路由认证应用参考

路由安全是网络安全的基础,为了保证路由安全,路由器设备的访问及路由消息都需要进行认证。

1. 用户认证:

当一个用户访问路由器时,必须经过认证通过才能被允许。

2. 路由器邻居认证:

当两个相邻的路由器进行路由信息交换时,需要进行身份验证,以保证接收可信的路由信息,以防止出现未经授权的、恶意的路由更新。路由器邻居认证的类型有 OSPF 认证、

RIP 认证 EIGRP 认证。认证模式有明文认证 (Plaintext Authentication) 、消息摘要认证 (Message DigestAuthentication)。明文认证不安全,口令容易被监听。为保护路由安全,一般推荐采用消息摘要认证。

6.5.3 基于人脸识别机房门禁管理应用参考

利用先进的生物识别技术,通过人脸特征信息快速判断人员身份,客观控制门禁系统,彻底杜绝通过伪造证件冒名顶替、利用他人证件通过及擅自进入的可能性。人员进出数据及现场记录图像可实时上传管理端,帮助管理者轻松、高效地进行安全管理工作。

6.5.4 elD 身份验证应用参考

公民网络电子身份标识(简称 eID) 是国家网络安全的重要保障。

6.5.5 HTTP 认证应用参考

HTTP是Web 服务器应用协议

支持的认证方式主要有基本访问认证(Basic AccessAuthentication, BAA) 、数字摘要认证 (Digest Authentication)、 NTLM、Negotiate 、Windows Live ID 等

------------------

6.6 本章小结文章来源:https://www.toymoban.com/news/detail-553049.html

本章首先介绍了认证的概念以及认证依据,并按照认证特点把认证归为三类;然后讲述了常见的认证技术;最后举例说明认证技术在实际中的应用。文章来源地址https://www.toymoban.com/news/detail-553049.html

到了这里,关于【第6章】认证技术原理与应用(信息安全工程师)--软考笔记的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!