目录

正常验证CSRF

form表单

ajax的POST请求

关闭CSRF验证

源码等资料获取方法

django的POST接口发起请求默认清空下需要进行CSRF验证

正常验证CSRF

form表单

如果form表单直接在标签之间添加{{ csrf_token }}就可以完成验证

ajax的POST请求

ajax的post需要在请求的header中添加X-CSRFtoken字段,字段的值为{{ csrf_token }}

接口实际访问效果

关闭CSRF验证

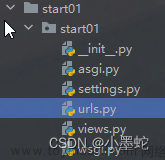

在settings.py中关闭csrf验证模块

源码等资料获取方法

各位想获取源码的朋友请点赞 + 评论 + 收藏,三连!

三连之后我会在评论区挨个私信发给你们~

文章来源地址https://www.toymoban.com/news/detail-553217.html文章来源:https://www.toymoban.com/news/detail-553217.html

到了这里,关于Django_POST请求的CSRF验证的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!