目标

在kali中使用Cobalt Strike对Windows进行渗透

机器环境

kali(服务端):192.168.175.129

win11(攻击机):192.168.175.128

win11(靶机):192.168.175.137

步骤

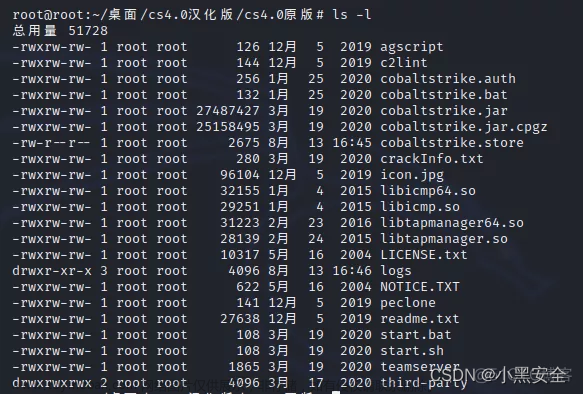

一、 安装Cobalt Strike

将压缩包解压

unrar x ./CobaltStrike4_8_lusuo.rar

进入解压后的Server文件夹,赋予文件执行权限

chmod +x teamserver

chmod +x ./TeamServerImage

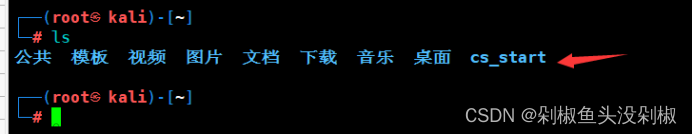

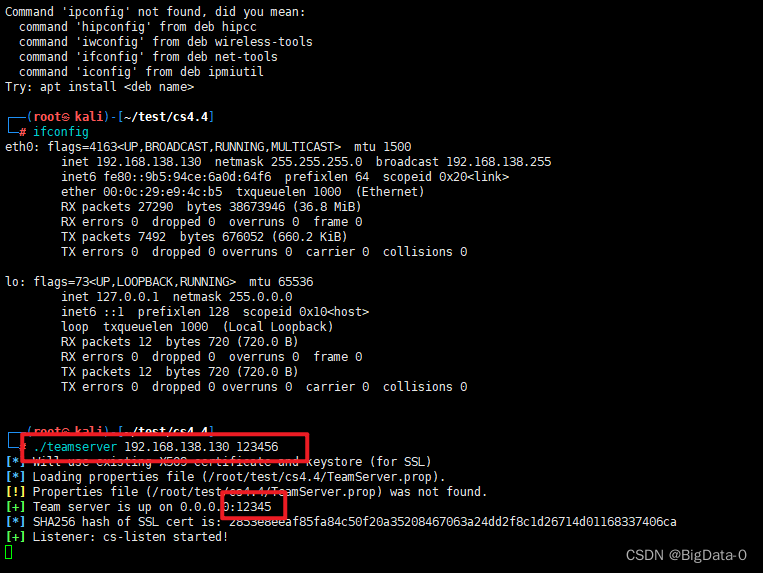

二、启动服务端服务

./teamserver IP(本机) 团队接入口令

192.168.175.129为Kali机器的IP,1234为团队接入的口令,后面需要用到

三、攻击机添加监听器

在Win11攻击机中将Cobalt Strike的Client文件夹解压出来,运行cobaltstrike-client.exe

注意已经安装JDK,否则双击后无法运行,我安装的版本是JDK11。

如图进行配置

Host为

Kali的IP

Port默认为50050

Password为我们在Kali中设置的1234

User随意取即可

点击连接将出现弹窗,我们将其中的数据与Kali启动服务时最后一行的数据进行比对,看是否是一样的,如果是一样的,点击是进行连接

连接后我们新建一个Listeners标签

切换到新建的Listeners标签,点击Add添加

配置相关参数

Name:任意取即可

Host:添加Kali的IP地址

HTTP Port:可以自己选择,这里我们选择8808

此时我们切换回Kali主机可以看到我们的监听器已经启动

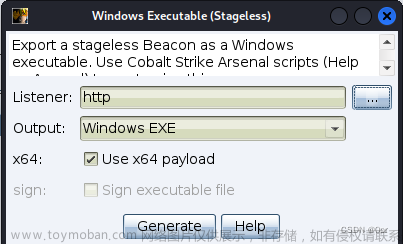

继续在Win11攻击机中进行操作,选择Payloads标签下的Windows Stager Payload

有些旧版本选择Attacks标签下Packages中的Windows Executable

选择我们刚才创建的监听器,点击Generate,并选择一个保存位置

四、完成渗透

刚才生成的文件传入靶机,在靶机中双击该exe文件,没有任何反应,但我们在攻击机中可以看到,该靶机已经上线文章来源:https://www.toymoban.com/news/detail-560795.html

文章来源地址https://www.toymoban.com/news/detail-560795.html

文章来源地址https://www.toymoban.com/news/detail-560795.html

到了这里,关于【渗透测试】利用Cobalt Strike渗透Windows的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![153.网络安全渗透测试—[Cobalt Strike系列]—[生成hta/exe/宏后门]](https://imgs.yssmx.com/Uploads/2024/01/402413-1.png)