深信服EDR官网查询

(1)通过 EDR 官网查询勒索病毒家族,官网地址如下:深信服EDR

(2)在搜索框中输入加密后缀进行查询(注:部分使用随机后缀的家族无法通过此方法搜索),如 POSEIDON666:

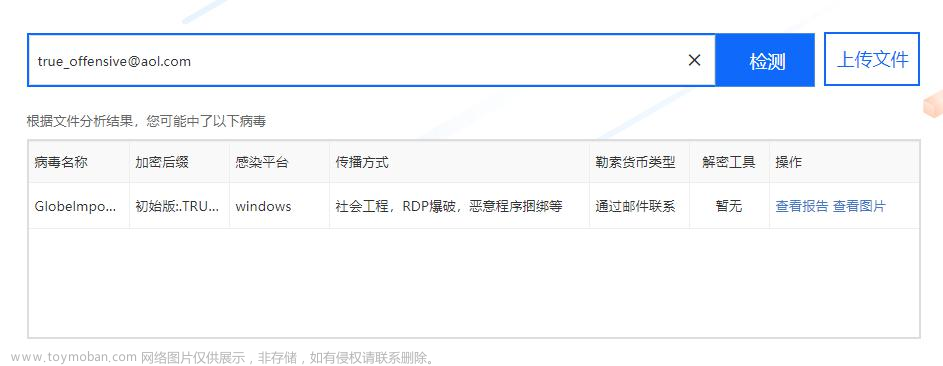

(3)或者通过黑客邮箱进行查询,如 true_offensive@aol.com:

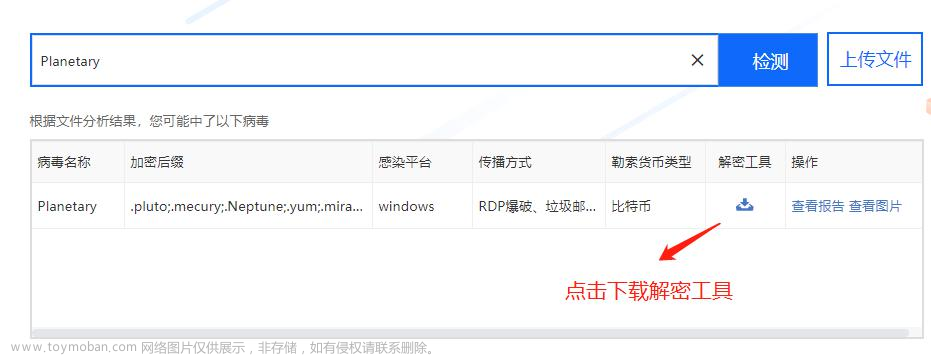

(4)也可以通过家族名称搜索相关信息,如果有解密工具,可以进行下载:

第三方机构查询方式

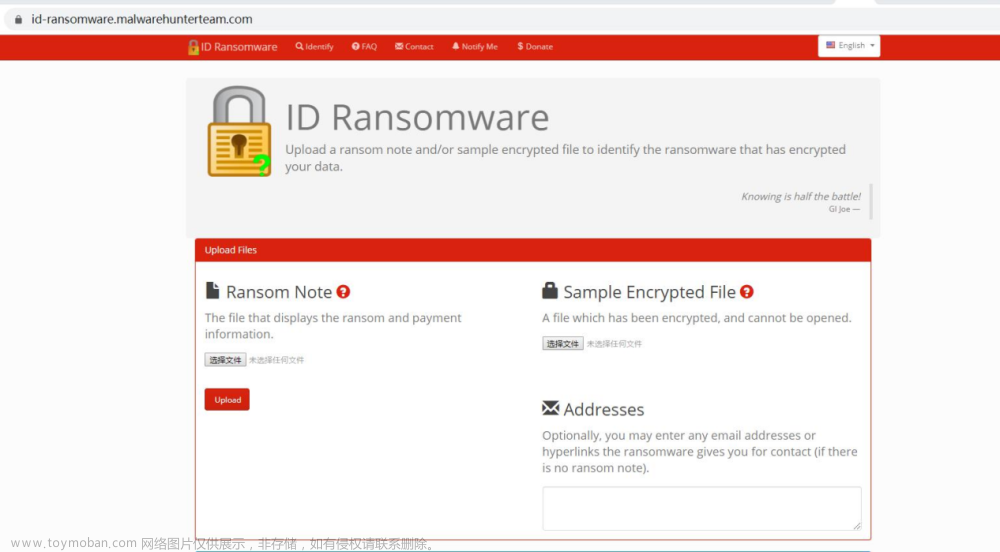

除了深信服 EDR 官网查询勒索病毒,也可以尝试第三方机构查询勒索病毒家族。目前来说,国外这两个网站也有相关服务。

Home | The No More Ransom Project

ID Ransomware

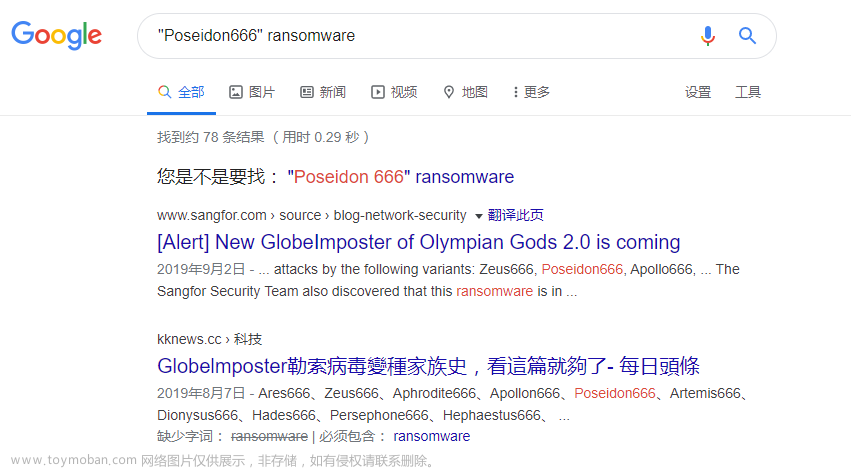

搜索引擎查询

通过搜索引擎搜索相关勒索特征,结果通常有较高的参考性,搜索引擎尽量使用google。

搜索加密后缀:

搜索勒索信息:

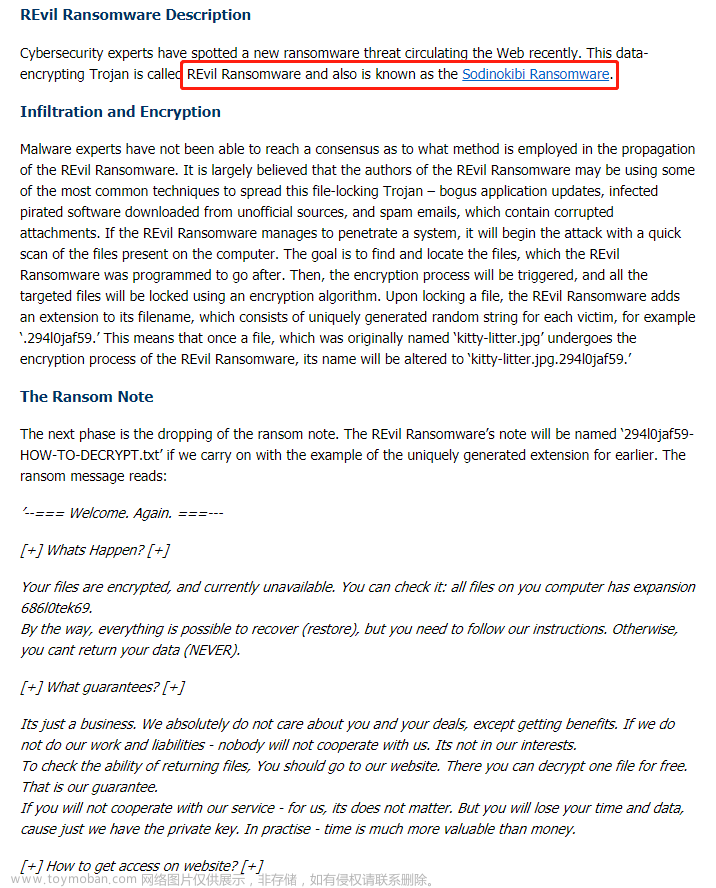

需要注意的是同一种勒索病毒可能有不同的家族命名,比如上面搜索结果的最后一条,点进后可以看到其实REvil和Sodinokibi是同一种勒索病毒的不同叫法。

必须记住的勒索病毒家族特征

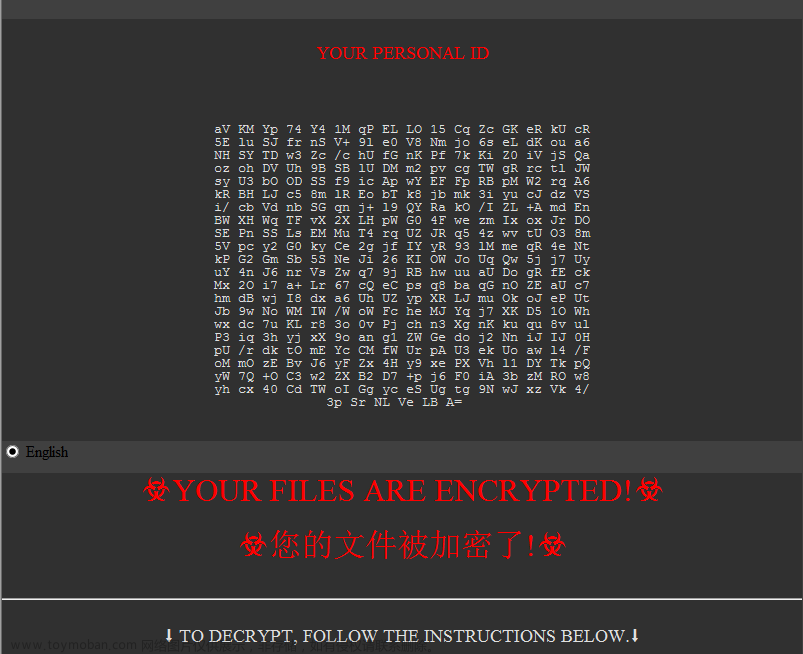

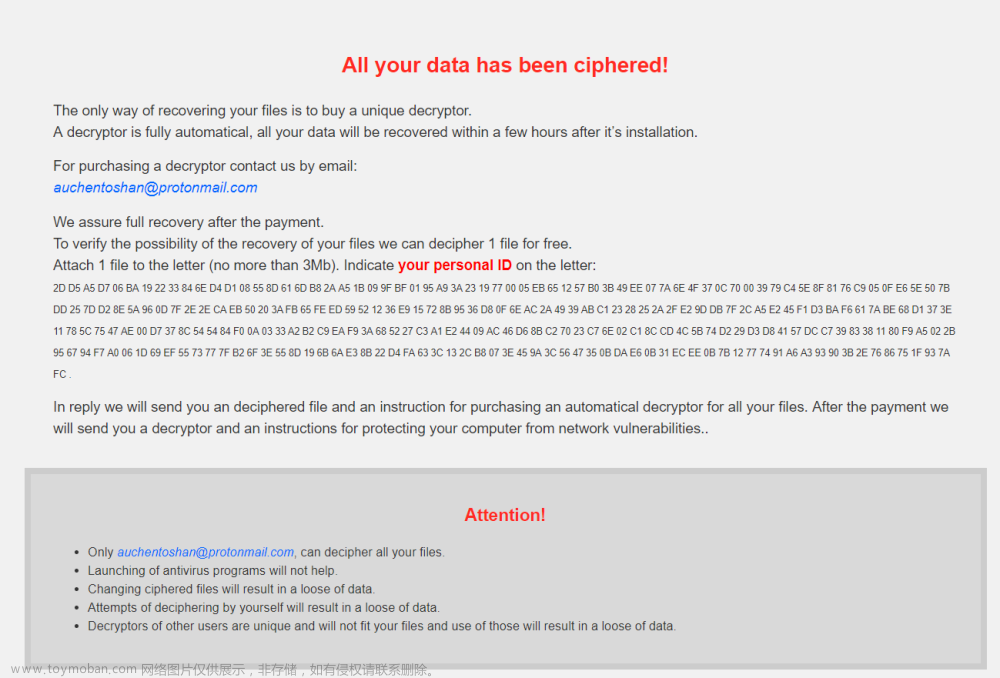

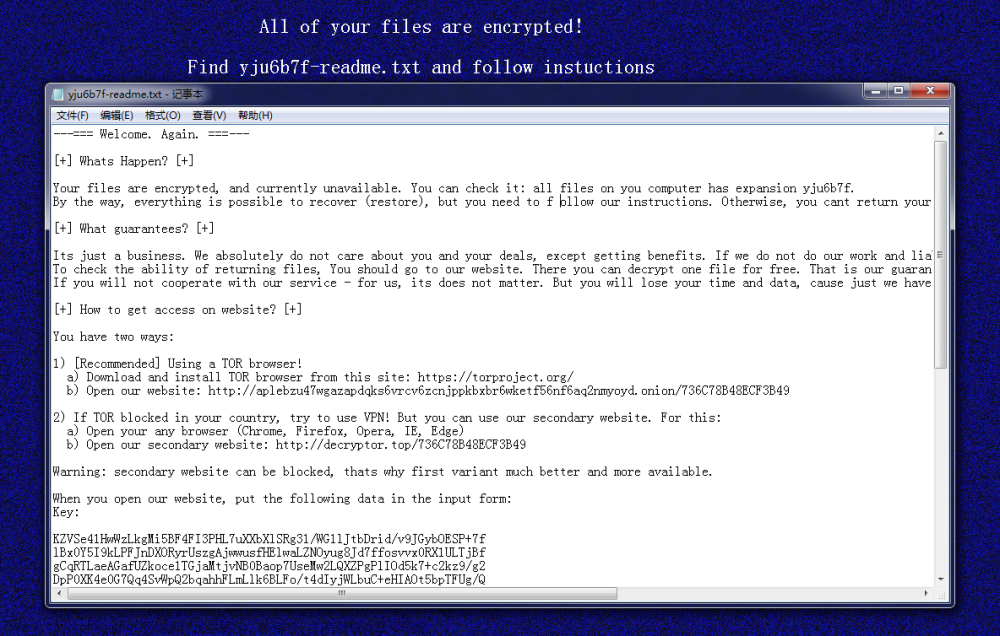

勒索病毒的后缀会不断变化,甚至有很多家族使用了随机后缀,但通常会生成一个html/txt/hta文件,用于引导受害者支付赎金,不同家族的勒索信息txt内容结构有所不同个,而相同家族则几乎一样,因此需要记住一些常见勒索病毒家族的特征。

如下为一些常见勒索病毒的勒索信息:

GlobeImposter勒索病毒

CrySiS勒索病毒

Phobos勒索病毒(Crysis家族变种)

Sodinokibi勒索病毒(随机后缀)

Ryuk勒索病毒文章来源:https://www.toymoban.com/news/detail-577612.html

文章来源地址https://www.toymoban.com/news/detail-577612.html

文章来源地址https://www.toymoban.com/news/detail-577612.html

到了这里,关于勒索病毒家族信息判断的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![新型[datahelper@onionmail.org].datah 勒索病毒来袭:如何筑起安全防线?](https://imgs.yssmx.com/Uploads/2024/04/851876-1.jpeg)