打开环境后是一个登录框,还以为是sql注入,但是尝试之后没有回显,尝试一下弱密码爆破咯

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-1.png)

爆出都是admin

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-2.png)

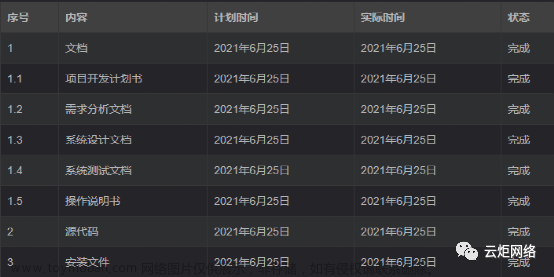

进入后可以看到很多选项,都是可以访问的 ,说明这道题还有很多解决方法

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-3.png)

我们可选择上传文件,没有任何过滤,直接连接就好

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-4.png)

或者创建文件后选择编辑,往里面写入一句话木马

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-5.png)

然后访问上传的PHP文件,利用hackbar进行命令执行文章来源:https://www.toymoban.com/news/detail-606901.html

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-6.png)

看了源码才知道,密码已经给出来了文章来源地址https://www.toymoban.com/news/detail-606901.html

![[LitCTF 2023]作业管理系统,PHP,安全,Powered by 金山文档](https://imgs.yssmx.com/Uploads/2023/07/606901-7.png)

到了这里,关于[LitCTF 2023]作业管理系统的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!