众所周知,作为一个文本文档,Dockerfile包含了用户创建镜像的所有命令和说明。Docker可以通过读取Dockerfile中指令的方式,去自动构建镜像。因此,大家往往认为编写Dockerfile理应非常简单,只需从互联网上选择一个示例,并通过自定义来满足实际需求即可。然而,事实并非如此。

由于生产环境有着严格的要求,特别是在安全方面,因此虽然有许多示例能够适合开发环境,但不一定在生产环境中也合适。另外,由于Docker也提供了一套编写Dockerfile的指导策略,这就导致了Dockerfile像编写代码那样,您可能知道了相关语法,却不一定能够用特定的编程语言写出干净、简洁的代码。下面,我将和您探讨7项在编写Dockerfile时,比较实用的优秀策略与理论实践。

一、简介

首先,让我们来看一个典型的Dockerfile示例:

Dockerfile

FROM eclipse-temurin:17

RUN mkdir /opt/app

ARG JAR_FILE

ADD target/${JAR_FILE} /opt/app/app.jar

CMD ["java", "-jar", "/opt/app/app.jar"]根据其内容,该Dockerfile会执行以下操作:

- lFROM:将Java Docker镜像--eclipse-temurin:17作为基本镜像;

- lRUN:为jar文件创建一个目录;

- lARG:通过提供一个参数--JAR_FILE,避免将jar文件名被硬编码到Dockerfile中;

- lADD:将jar文件添加到Docker镜像中;

- lCMD:包含了在运行容器时必须执行的命令。

可见,上述每个段落生成的Dockerfile,都可以在Git存储库的Dockerfiles目录下被找到。而且在每个段落的末尾处,相应的Dockerfile名称也会在适用的地方被提及。下面,我们将通过修改该Dockerfile来实现七种优秀实践。

二、先决条件

在继续阅读下文之前,您需要具备的先决条件是:

- 基本的Linux知识

- 基本的Java和Spring Boot知识

- 基本的Docker知识

三、应用示例

为了展示各项优秀实践,我事先创建了一个包含Spring Web依赖项的基本Spring Boot应用。该应用可以通过在存储库的根目录中调用以下命令来运行:

Shell

$ MVN spring-boot:run而为了构建Docker镜像,我将使用Spotify的dockerfile-maven-plugin的一个分支。为此,我会将如下代码段添加到pom文件中。

XML

<plugin>

<groupId>com.xenoamess.docker</groupId>

<artifactId>dockerfile-maven-plugin</artifactId>

<version>1.4.25</version>

<configuration>

<repository>mydeveloperplanet/dockerbestpractices</repository>

<tag>${project.version}</tag>

<buildArgs>

<JAR_FILE>${project.build.finalName}.jar</JAR_FILE>

</buildArgs>

</configuration>

</plugin>使用该插件的好处在于,您可以轻松地重用配置。同时,为了实现通过Maven命令来创建Docker镜像,您可以通过调用如下命令来构建jar文件:

Shell

$ mvn clean verify接着,请通过调用如下命令来构建Docker镜像:

Shell

$ mvn dockerfile:build如下命令可让您运行Docker镜像:

Shell

$ docker run --name dockerbestpractices mydeveloperplanet/dockerbestpractices:0.0.1-SNAPSHOT然后,请通过如下代码来找到运行中的容器的IP地址:

Shell

$ docker inspect dockerbestpractices | grep IPAddress

"SecondaryIPAddresses": null,

"IPAddress": "172.17.0.3",

"IPAddress": "172.17.0.3"本例的IP地址为172.17.0.3。同时,该应用还包含一个只用来响应hello消息的HelloController。而且,Hello端点可以通过如下方式被调用:

Shell

$ curl http://172.17.0.3:8080/hello

Hello Docker!至此,一切就绪了。

四、各项优秀实践

1.该使用哪个镜像

在前文中,我们提到了本例Dockerfile中使用到的镜像是eclipse-temurin:17。下面,我们来看看该镜像是如何被构建的:

- 请访问DockerHub的链接;

- 搜索‘eclipse-temurin’;

- 导航到“标签”;

- 搜索17;

- 按A-Z排序;

- 单击标签17。

如果您仔细观察页面每个层的细节,并将其与标签17-JRE进行比较,就会注意到标签17包含了一个完整的JDK,而标签17-JRE只是包含了JRE。当然,后者对于运行Java应用来说已经足够了,毕竟在生产环境中运行各种应用是不需要整个JDK的。而且,由于开发工具可能会被滥用,因此JDK在使用中也带有一定的安全问题。此外,标签17的镜像在压缩后的尺寸为235MB,而17-jre的压缩后尺寸只有89MB。

为了进一步减小镜像的尺寸,我们可以使用经“瘦身”的镜像:17-jre-alpine。该镜像的压缩后尺寸为59MB,足足比17-jre减少了30MB,因此它更容易被分发。

值得注意到是,以上使用的标签均为通用标签,且指向的是最新版本。这对于开发环境来说可能没有问题,但是对于生产环境而言,您需要事先明确所使用的版本。本例中使用的标签便是17.0.5_8-jre-alpine。如您想进一步加固安全,则可以将SHA256散列添加到镜像的版本中。SHA256散列可以在包含了这些层的页面上找到。当SHA256的哈希值与Dockerfile中定义的哈希值无法对应时,构建Docker镜像的过程将会失败。

在本例中,Dockerfile的第一行为:

Dockerfile

FROM eclipse-temurin:17有了上面的知识,我们可以将该行更改为:

Dockerfile

FROM eclipse-temurin: 17.0.5_8-jre-alpine@sha256:02c04793fa49ad5cd193c961403223755f9209a67894622e05438598b32f210e如下代码所示,在Docker镜像完成构建后,您会注意到,(曾经未压缩的)镜像从以前的475MB缩小到现在的188MB。

Shell

$ docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

mydeveloperplanet/dockerbestpractices 0.0.1-SNAPSHOT 0b8d89616602 3 seconds ago 188MB生成的Dockerfile在Git存储库中被命名为1-Dockerfile-specific-image。

2.不要以Root用户运行

默认情况下,应用程序在容器中会以Root用户身份运行。这显然会暴露许多漏洞风险,并且也不是必要的。对此,您应该为应用定义一个系统级用户。如下代码所示,在启动容器时的第一行日志中,您可以看到该应用是由Root启动的。

Shell

2022-11-26 09:03:41.210 INFO 1 --- [ main] m.MyDockerBestPracticesPlanetApplication : Starting MyDockerBestPracticesPlanetApplication v0.0.1-SNAPSHOT using Java 17.0.5 on 3b06feee6c65 with PID 1 (/opt/app/app.jar started by root in /)我们可以通过向Dockerfile中添加组javauser和用户javauser,来创建系统级用户。然后,通过向Dockerfile中添加如下指令来实现。其中,javauser是一个系统级用户,并不具备登录权限。注意,为了只创建一个层面,组和用户的创建步骤都被&符号组合到了一行之中。

Dockerfile

RUN addgroup——system javauser && adduser -S -S /usr/sbin/nologin -G javauser javauser下表列出了可用于adduser的完整参数集:

- -h,即DIR主目录

- -g,即GECOS字段

- -s,即登录SHELL

- -G,即组

- -S,即创建系统级用户

- -D,即不用设置密码

- -H,即不要创建主目录

- -u,即UID,用户id

- -k,即Skeleton目录(/etc/SKEL)

同时,您也可以通过添加如下一行,将目录/opt/apt的所有者更改为新的javauser,否则javauser将无法访问该目录:

Dockerfile

RUN chown -R javauser:javauser /opt/app最后,您需要确保通过USER命令在容器中实际使用了javauser。其对应的完整Dockerfile为:

Dockerfile

FROM eclipse-temurin:17.0.5_8-jre-alpine@sha256:02c04793fa49ad5cd193c961403223755f9209a67894622e05438598b32f210e

RUN mkdir /opt/app

RUN addgroup --system javauser && adduser -S -s /usr/sbin/nologin -G javauser javauser

ARG JAR_FILE

ADD target/${JAR_FILE} /opt/app/app.jar

RUN chown -R javauser:javauser /opt/app

USER javauser

CMD ["java", "-jar", "/opt/app/app.jar"]

为了测试这个新的镜像,您首先需要通过如下命令,停止并删除正在运行的容器。

Shell

$ docker stop dockerbestpractices

$ docker rm dockerbestpractices完成重新构建并再次运行容器后,如下代码所示,您可以在第一行日志中看到,该应用程序是由javauser启动的。

Shell

2022-11-26 09:06:45.227 INFO 1 --- [ main] m.MyDockerBestPracticesPlanetApplication : Starting MyDockerBestPracticesPlanetApplication v0.0.1-SNAPSHOT using Java 17.0.5 on ab1bcd38dff7 with PID 1 (/opt/app/app.jar started by javauser in /)同样,生成的Dockerfile在Git存储库中被命名为2-Dockerfile-do-not-run-as-root。

3.使用WORKDIR

在您使用的Dockerfile中,目录/opt/app是被一次性创建的,毕竟这是您的工作目录。就算它并不存在,Docker也会帮您默认创建。因此,您不必每一次都重复这条路径。例如,您会看到Dockerfile的第二行包含了如下RUN指令:

Dockerfile

RUN mkdir /opt/app我们可以通过使用WORKDIR指令来稍作改变:

Dockerfile

WORKDIR /opt/app由于WORKDIR指令已经确保了您在该目录下,因此您完全可以删除每一个/opt/app的引用。因此,新的Dockerfile如下代码所示:

Dockerfile

FROM eclipse-temurin:17.0.5_8-jre-alpine@sha256:02c04793fa49ad5cd193c961403223755f9209a67894622e05438598b32f210e

WORKDIR /opt/app

RUN addgroup --system javauser && adduser -S -s /usr/sbin/nologin -G javauser javauser

ARG JAR_FILE

ADD target/${JAR_FILE} app.jar

RUN chown -R javauser:javauser .

USER javauser

CMD ["java", "-jar", "app.jar"]完成构建并重新运行容器后,您可以在如下日志中看到,jar文件仍然在/opt/app目录中被执行:

Shell

2022-11-26 16:07:18.503 INFO 1 --- [ main] m.MyDockerBestPracticesPlanetApplication : Starting MyDockerBestPracticesPlanetApplication v0.0.1-SNAPSHOT using Java 17.0.5 on fe5cf9223143 with PID 1 (/opt/app/app.jar started by javauser in /opt/app)同样,生成的Dockerfile在Git存储库中被命名为3-Dockerfile-use-workdir。

4.使用ENTRYPOINT

CMD指令和ENTRYPOINT指令之间是存在区别的。简而言之,两者的使用场景分别是:

ENTRYPOINT:当您总需要执行各种命令,才能构建出可执行的Docker镜像时,只要您愿意,完全可以将参数附加到命令中。

CMD:当您想提供一个默认的参数集,且允许在容器运行时被命令行覆盖时。

那么,在运行Java应用的情况下,请最好使用ENTRYPOINT。例如,原本Dockerfile的最后一行为:

Dockerfile

CMD ["java", "-jar", "app.jar"]现在可以变为:

Dockerfile

ENTRYPOINT ["java", "-jar", "app.jar"]完成构建并重新运行容器,您并不会注意到有任何特定的差异,容器仍然会照常运行。生成的Dockerfile在Git存储库中被命名为4-Dockerfile-use-entrypoint。

5.使用COPY代替ADD

COPY和ADD指令也似乎比较类似。然而,COPY要比ADD更好,毕竟COPY只是复制文件到镜像,而ADD还有一些额外的特性,比如添加来自远程资源的文件。

Dockerfile中的ADD命令行为:

Dockerfile

ADD target/${JAR_FILE} app.jar如果改用COPY命令,则为:

Dockerfile

COPY target/${JAR_FILE} app.jar重新构建并运行容器,您同样看不出显著变化,除了在构建日志中显示的是COPY命令,而不是ADD命令。生成的Dockerfile在Git存储库中可用,名称为5-Dockerfile-use-copy-instead-of-add。

6.使用.dockerignore

为了防止Docker镜像被意外地添加文件,您可以使用.dockerignore文件来指定哪些文件可以被发送到Docker守护进程中,或者是在镜像中被使用。一种值得推荐的方法是:忽略所有的文件,仅显式地添加那些您允许的文件。通过在.dockerignore文件中添加星号,我们可以排除所有的子目录和文件。当然,为了将jar文件放入构建的上下文,您也可以使用感叹号来避免忽略jar文件。如下dockerignore文件所示,我们可以将它添加到运行Docker命令的目录中。例如,在本例中,我们将其添加到Git存储库的根目录上。

Plain Text

**/**

!target/*.jar完成构建并重新运行容器后,其变化可能并不显著。但是当您使用npm开发时,由于node_modules目录不再被复制到Docker构建的上下文中,因此您能够明显地感受到创建Docker镜像的过程被缩短了。注意,您可以直接在Git存储库的Dockerfiles目录下找到dockerignore文件。

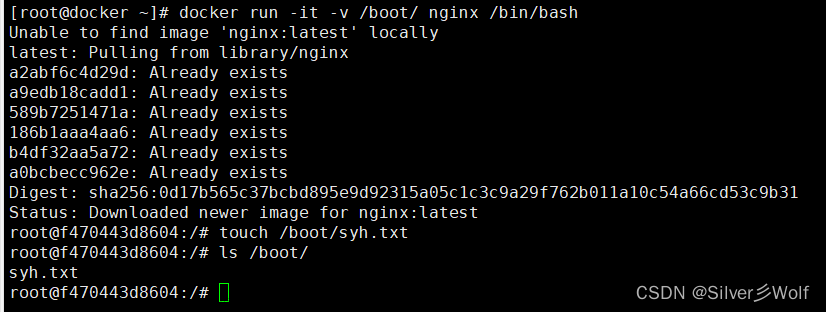

7.以non-root方式运行Docker守护进程

默认情况下,Docker守护进程是以Root身份运行的。通过前文的讨论,您一定觉察到了潜在的安全问题。庆幸的是,从Docker v20.10开始,我们可以non-root用户运行Docker守护进程了。

此外,您也可以利用无守护进程(daemonless)的容器引擎--Podman(https://podman.io/)。以默认non-root方式运行。虽然有人认为Podman是Docker的临时替代品,但是它们在容器中挂载卷的方面有所区别。

五、小结

在上文中,我们介绍了7种编写Dockerfile和运行容器的最佳实践。虽然编写Dockerfile并不复杂,但是若想正确、规范地编写,还是需要您花些时间去研究和理解其使用说明的。

多看看优秀的工具

太空电梯、MOSS、ChatGPT等,都预兆着2023年注定不会是平凡的一年。任何新的技术都值得推敲,我们应要有这种敏感性。

这几年隐约碰过低代码,目前比较热门,很多大厂都相继加入。

低代码平台概念:通过自动代码生成和可视化编程,只需要少量代码,即可快速搭建各种应用。

到底啥是低代码,在我看来就是拖拉拽,呼呼呼,一通操作,搞出一套能跑的系统,前端,后端,数据库,一把完成。当然这可能是最终目标。

链接:www.jnpfsoft.com/?csdn,如果你感兴趣,也体验一下。文章来源:https://www.toymoban.com/news/detail-609317.html

JNPF的优势就在于它能生成前后台代码,提供了极大的灵活性,能够创建更复杂、定制化的应用。它的架构设计也让开发者无需担心底层技术细节,能够专注于应用逻辑和用户体验的开发。文章来源地址https://www.toymoban.com/news/detail-609317.html

到了这里,关于Docker的七项优秀实践的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!