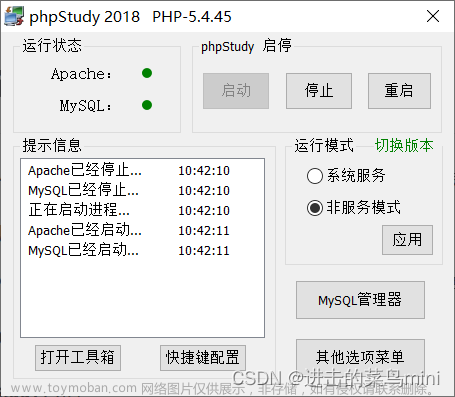

一、环境搭建

下载靶场Breach: 1 ~ VulnHub

描述

VM 配置了静态 IP 地址 (192.168.110.140),因此需要将仅主机适配器配置到此子网。

网络设置也可用其他模式

网络模式:NAT

靶机地址:192.168.110.140

kali地址:192.168.110.128文章来源:https://www.toymoban.com/news/detail-611036.html

二、信息收集

(1)nmap 端口扫描

所有端口都开放,应该是对扫描做了防护,文章来源地址https://www.toymoban.com/news/detail-611036.html

nma到了这里,关于breach-1--vulnhub靶场的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!