云原生安全

什么是云原生安全?云原生安全包含两层含义:面向云原生环境的安全和具有云原生特征的安全

面向云原生环境的安全

面向云原生环境的安全的目标是防护云原生环境中的基础设施、编排系统和微服务系统的安全。这类安全机制不一定会具有云原生的特性,比如容器化、可编排的,而是以传统的方式部署的,甚至是硬件设备,其作用是保护日益普及的云原生环境。对于容器云(CaaS)的抗拒绝服务,可以采用分布式拒绝服务缓解(DDOS Mitigation)机制,但考虑到性能限制,一般此类缓解机制都是以硬件形态交付和部署的,正是这种传统的安全机制保障了面向云原生安全系统的可用性。云原生内部的安全机制以云原生形态居多,比如服务网格通常使用旁挂串接(Sidecar)的安全容器,微服务的API安全通常使用微API网关容器,这些安全容器都是云原生的部署模式,具备云原生的特性。

具有云原生特征的安全

具有云原生特征的安全是指具有云原生特性的各类安全机制。此类安全机制具有弹性、敏捷、轻量级、可编排性等特性。云原生是一种理念上的创新,它通过容器化、资源编排和微服务重构传统的开发运营体系,加快业务上线和变更的速度。云原生系统的种种优良特性同样会给安全厂商带来很大的启发,从而重构它们的安全产品、平台、改变其交互方式和更新模式。

以DDOS攻击为列,在数据中心的安全体系中,抗拒绝服务是一个典型的安全应用,以硬件清洗设备为主。但其缺点是当DDOS的攻击流量超过了清洗设备的清洗能力时,(无法快速的部署额外的清洗设备),攻击的流量过载,导致无法应对突发的大规模拒绝服务式攻击。而如果我们采用了云原生的机制,安全厂商就可以通过容器镜像的方式交付容器化的虚拟清洗设备,当面对突发的大型拒绝服务式的攻击,可以通过编排系统在空闲的服务器中横向动态扩展启动足够多的以容器化的虚拟清洗设备,从而应对清洗设备处理能力不够的问题。这时,DDos的清洗机制是云原生的,而其他的防护设备则是传统的。

这种具有云原生特征的安全机制与当前流行的安全资源池也有相似的特性,当然借助业界流行的云原生技术平台能提供比安全资源池性能更好、处置更灵活的安全能力。

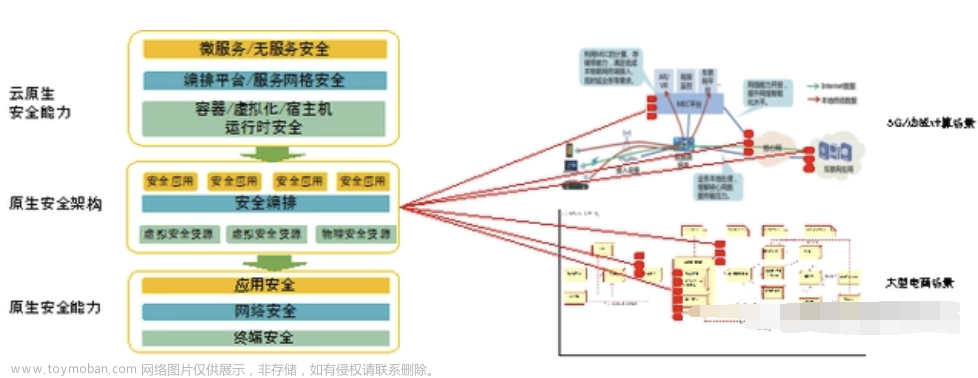

原生安全:融合的云原生安全

未来的云安全等价于纯安全,因为,从目前的趋势来看,在未来,越来越多的服务、应用、企业上云是必然的事情,云计算将会变得无处不在。由于安全的伴生特性,云计算市场的发展,大概率会带动云安全的发展,也会带动攻防场景的变化和转移。此时,云原生安全就显得至关重要了,云原生安全有两个特点,基于云原生且无处不在。

云原生安全会有三个发展阶段

1)安全赋能于云原生体系,构建云原生的安全能力。当前云原生技术发展迅速,但相应的安全防护匮乏,就连目前最基础的镜像安全的安全基线都是漏洞百出,不尽如人意。所以应该研究如何将现有的成熟的安全能力,如隔离、访问控制、入侵检测、应用安全,应用于云原生环境,构建安全的云原生系统。

2)安全产品具有云原生的新特性,如轻、快、不变的基础设施、弹性服务编排、开发运营一体化等。因而,安全厂商会开始研究如何将这些能力赋予传统的安全产品,通过软件定义安全的架构,构建原生安全架构,从而提供弹性、按需、云原生的安全能力,提高“防护-检测-响应”的闭环效率。

3)在安全设备或平台完成云原生化后,就能提供(云)原生的安全能力,不仅适用于通用云原生、5G、边缘计算等场景,还可以独立部署在大型电商等需要轻量级、高弹性的传统场景,最终成为无处不在的安全。文章来源:https://www.toymoban.com/news/detail-615646.html

参考:云原生安全:攻防实践与体系构建文章来源地址https://www.toymoban.com/news/detail-615646.html

到了这里,关于云安全攻防(二)之 云原生安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[CTF/网络安全] 攻防世界 Web_php_include 解题详析(php伪协议、data伪协议、file伪协议)](https://imgs.yssmx.com/Uploads/2024/02/715849-1.png)