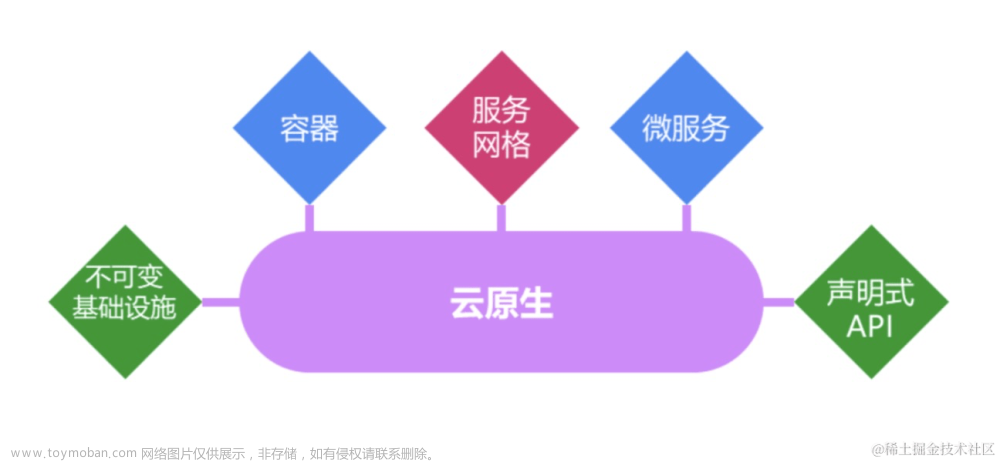

随着云计算和容器技术的发展,云原生应用已经成为企业和开发者的新选择。然而,云原生环境也给企业带来了一系列安全挑战。本文将分析云原生环境下的安全风险,并提出相应的安全架构设计策略。

一、云原生环境下的安全风险

云原生环境具有动态性、弹性和分布式的特点,这些特点使得传统的安全策略不再适用。具体的安全风险如下:

数据泄露:云原生环境通常涉及多个云服务提供商,数据在各个服务提供商之间传输和存储。这种分布式的数据存储方式增加了数据泄露的风险。

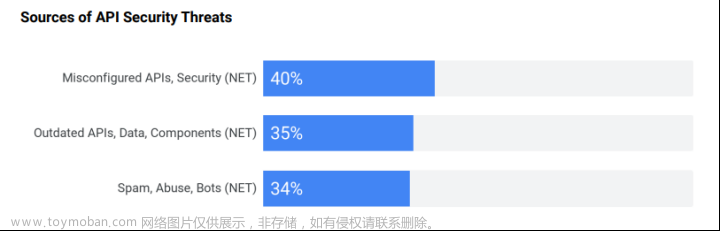

API安全:云原生应用依赖于API进行通信,API的安全性至关重要。攻击者可能利用不安全的API窃取数据或实施其他恶意行为。

权限管理:云原生环境中,用户和服务的权限管理变得复杂。错误的权限配置可能导致未授权访问,从而增加安全风险。

网络攻击:云原生应用通常采用微服务架构,服务间通过网络进行通信。攻击者可能利用网络漏洞实施攻击,如DDoS攻击、中间人攻击等。

恶意代码:容器技术使得应用组件易于部署和更新,但也使得恶意代码更容易传播。攻击者可能通过容器镜像将恶意代码植入应用。

二、云原生安全架构设计

为了应对云原生环境下的安全风险,企业需要设计一套全面的安全架构,包括以下几个方面:

1. 数据安全

数据安全是云原生安全的基石。企业应采取以下策略保护数据安全:

数据加密:对存储和传输的数据进行加密,降低数据泄露的风险。

数据备份与恢复:定期备份数据,并制定数据恢复计划,以防数据丢失或损坏。

数据生命周期管理:确定数据的创建、访问、修改、删除等操作的权限和流程,避免未授权访问。

2. API安全

API是云原生应用的关键组件,保障API安全至关重要。企业应采取以下策略保护API安全:

API鉴权与授权:为API设置合适的鉴权与授权机制,防止未授权访问。

API监控与审计:监控API的访问情况,发现异常行为并进行审计。

API安全策略:采用安全的API设计和编码规范,遵循OWASP等安全标准。

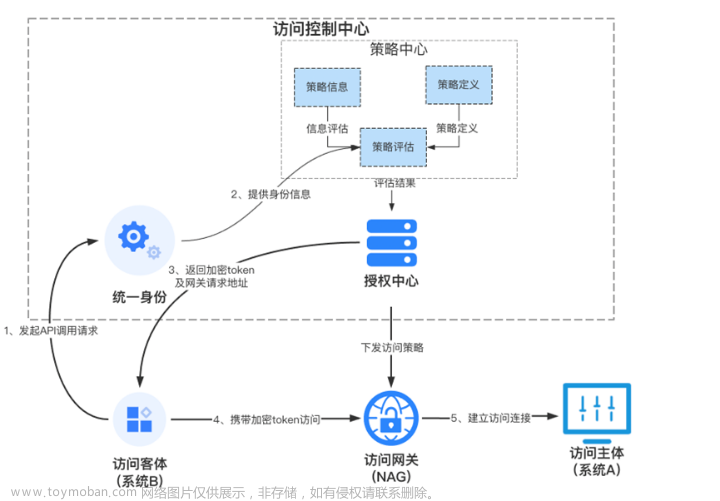

3. 权限管理

云原生环境中的权限管理较为复杂。企业应采取以下策略确保权限管理的安全:

基于角色的访问控制(RBAC):为用户和服务分配角色,根据角色授权,简化权限管理流程。

最小权限原则:授予用户和服务所需的最小权限,降低安全风险。

定期审计:定期审查权限配置,确保权限设置符合企业的安全策略。

4. 网络安全

网络是云原生应用的基础设施,保障网络安全对于整个系统的安全至关重要。企业应采取以下策略保护网络安全:

网络隔离:将不同的应用和服务部署在不同的网络区域,降低攻击面。

网络入侵检测与防御:部署网络入侵检测和防御系统,实时监控网络流量,防范潜在的网络攻击。

网络加密:使用TLS/SSL等加密技术,确保数据在传输过程中的安全。

5. 容器安全

容器技术为云原生应用提供了便利,但也带来了新的安全挑战。企业应采取以下策略保护容器安全:

镜像安全:使用可信的镜像来源,确保镜像的完整性和安全性。

容器隔离:使用沙箱技术或其他隔离手段,降低容器之间的安全风险。

容器运行时安全:监控容器运行时的行为,防止恶意代码的执行。文章来源:https://www.toymoban.com/news/detail-617995.html

三、总结

云原生环境下的安全风险与传统环境有很大不同。面对这些挑战,企业需要重新审视安全策略,构建全面的云原生安全架构。这包括数据安全、API安全、权限管理、网络安全和容器安全等方面。通过实施这些策略,企业可以确保在云原生环境中提供安全、可靠的应用服务。文章来源地址https://www.toymoban.com/news/detail-617995.html

到了这里,关于云原生环境下的安全风险与安全架构设计的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!