信息打点-CDN绕过

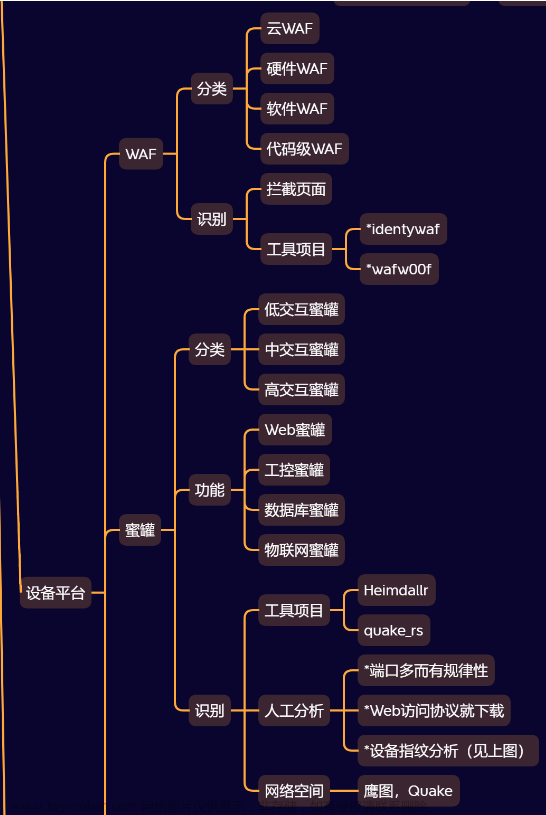

本节思维导图

相关链接&工具站&项目工具

超级Ping:http://www.17ce.com/

超级Ping:https://ping.chinaz.com/

接口查询:https://get-site-ip.com/

接口查询:https://fofa.info/extensions/source

国外请求:https://tools.ipip.net/cdn.php

国外请求:https://boce.aliyun.com/detect/

IP社区库:https://www.cz88.net/geo-public

全网扫描:https://github.com/Tai7sy/fuckcdn

全网扫描:https://github.com/boy-hack/w8fuckcdn

全网扫描:https://github.com/Pluto-123/Bypass_cdn

大佬文章-CDN绕过

https://mp.weixin.qq.com/s/zxEH-HMqKukmq7qXfrdnQQ

前置知识:

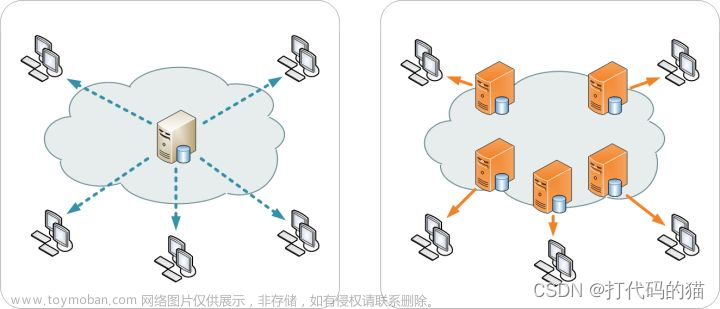

1.传统访问:用户访问域名–>解析服务器IP–>访问目标主机

2.普通CDN:用户访问域名–>CDN节点–>真实服务器IP–>访问目标主机

3.带WAF的CDN:用户访问域名–>CDN节点(WAF)–>真实服务器IP–>访问目标主机

CDN:使针对主机IP地址的信息搜集失效

国内服务商:

阿里云、百度云、七牛云、又拍云、腾讯云、Ucloud、360、网宿科技、ChinaCache

国外服务商

CloudFlare、StackPath、Fastly、Akamai、CloudFront、Edgecast、CDNetworks、Google、Cloud CDN

、CacheFly、Keycdn、Udomain、CDN77

CDN配置:

由三种业务功能,对应三种方法去寻找真实IP,三种技术方法

配置1:加速域名-需要启用加速的域名

子域名获取真实IP

和加速配置有关,配置为全部子域名则方法失效

获取到真实IP也不一定对,因为子域名和主站不一定是同一地址

对比网站备案号和IP归属地,判定网站真实IP大概率为以上。不能说一定是,也有可能是负载均衡。这种情况先将该IP当作真实IP测试,信息越来越多的时候最终可能确定真实IP。

配置2:加速区域-需要启用加速的地区

国外访问获取

基于加速区域没有选择全球,则找一些冷门,国外的地方访问,测试是否有CDN服务

配置3:加速类型-需要启用加速的资源

证书

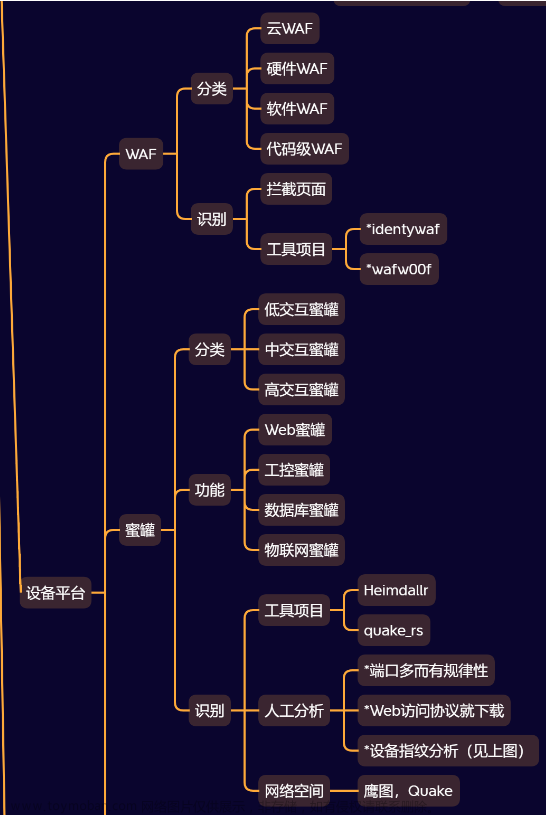

判定是否有CDN&CDN识别

前置后置-CDN服务-识别&绑定访问

超级Ping:http://17ce.com/

超级Ping:https://ping.chinaz.com/

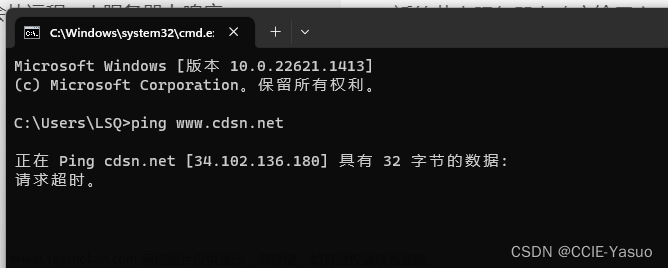

各地ping(出现多个IP即启用CDN服务)

后置:绑定HOST访问解析(参考基础课CDN安全影响)

找到真实IP后,在本地host文件中将域名强制指向真实IP

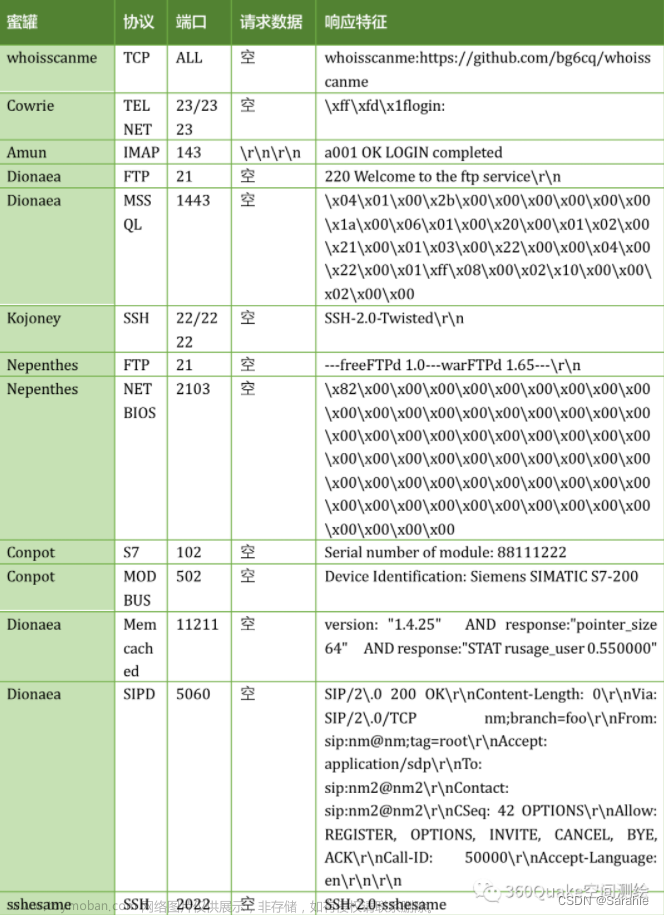

CDN绕过常见方法:

子域名,邮件系统,国外访问,证书查询,APP抓包,网络空间

通过漏洞或泄露获取,扫全网,以量打量,第三方接口查询等

CDN绕过-子域名

配置加速选项中只加速主域名,导致其他子域名未加速(解析IP可能同IP也可能C段)

接口查询:https://get-site-ip.com/

接口查询:https://fofa.info/extensions/source

使用网络空间&第三方功能集合查询判断

CDN绕过-主动漏洞&遗留文件

1、漏洞如:SSRF RCE等

利用漏洞让对方真实服务器主动出网连接,判断来源IP即真实IP

网站的主动行为,让网站(服务器)访问外网,如引用资源图片远程加载,访问外部。

在自己服务器搭建一个地址,让对方访问,监听

记录下IP地址

2、遗留文件:phpinfo类似功能

通过访问类似PHPINFO类似代码函数获取本地IP造成的地址泄漏

即对方调试时未删除的一些代码文件,通过目录扫描扫到类似文件可以查看

CDN绕过-邮件系统

通过邮件系统绕过CDN是很容易的,成因:

1、邮件系统不能设置CDN

2、属于主动类型,对方给自己发邮件

判断条件:发信人是否为当前域名邮件用户名

让他主动给你发:

部署架设的邮件服务器如果向外部用户发送邮件的话,

那么邮件头部的源码中会包含此邮件服务器的真实IP地址。(此时,邮件系统和网站系统在搭建在同一服务器的话即获取到真实IP)

常见的邮件触发点有:

1、RSS订阅

2、邮箱注册、激活处

3、邮箱找回密码处

4、产品更新的邮件推送

5、某业务执行后发送的邮件通知

6、员工邮箱、邮件管理平台等入口处的忘记密码

有些网站是来自域名的IP发送的邮件,有些不行(看发件人)

你给未知邮箱发:(需要自己的邮件服务器不能第三方)

通过发送邮件给一个不存在的邮箱地址,因为该用户邮箱不存在,所以发送将失败,

并且还会收到一个包含发送该电子邮件给你的服务器的真实IP通知。

若使用的第三方邮件服务(QQ邮箱、网易邮箱等)则不能收到真实IP,因为邮件退回到三方系统,则收到的是使用的三方服务的地址。

自己搭建邮件系统,才能根据退回的邮件找到IP。

CDN绕过-接口查询

接口工具站中输入IP直接会帮助查找(有时候也会查错,作为参考

接口查询:https://get-site-ip.com/

网络空间FOFA增值服务

接口查询:https://fofa.info/extensions/source

fofa接口针对国外,国内会有一定的法律风险

CDN绕过-全网扫描

另一种:以量打量,将可用的所有CDN流量耗光,就会出现真实IP

以上方法行不通可以使用全网扫描思路,是没办法的办法,和以量打量是一个道理。基于真实站点的特殊的标识符和一些特点来寻找全网里和它相似的站点,提高成功率主要用到IP库

1、判断加速厂商

2、IP库筛地址段

3、配置范围扫描

先从IP段去扫描符合开放端口,再从IP去访问查找关键字,将符合结果进行保存!

厂商查询:

https://tools.ipip.net/cdn.php

工具项目(IP库:

IP库很多都收费,以下是免费社区版,但是肯定信息不全

纯真IP库,用的最多的

https://www.cz88.net/geo-public

fuckcdn-以IP访问关键字筛选

https://github.com/Tai7sy/fuckcdn

bypasscdn-用子域名技术跑真实IP,域名访问筛选关键字(IP不支持访问时使用

全网扫描的方法也有限制,因为是通过IP扫描,所以如果对方限制IP访问,则无法成功

IP反查域名,使用工具站

总结

综合各种方法&接口来判断,如果都一样,一般就判定真实IP,不一样,可以综合网站备案地区,IP地址信息等信息判定最有可能的真实IP(一般腾讯云,阿里云等可信度更高,没有显示厂商就先放一放,因为一般使用CDN都会优先选用一些大厂产品文章来源:https://www.toymoban.com/news/detail-652192.html

CDN对网站有保护作用,防DDOS。转移流量文章来源地址https://www.toymoban.com/news/detail-652192.html

到了这里,关于安全学习DAY16_信息打点-CDN绕过的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!