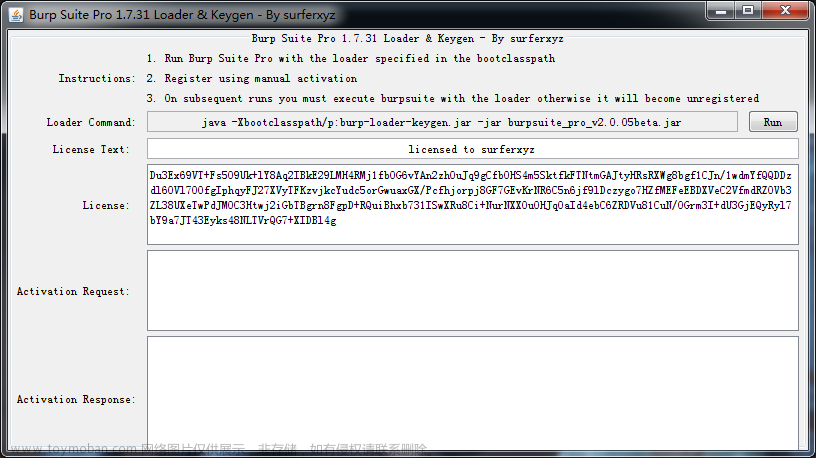

一、使用工具:burpsuite(配好了jdk17有需要的自取链接:https://pan.baidu.com/s/1uxpnHA93b8B5qr5s2Fj0GQ 提取码:ttwh )

二、实例:

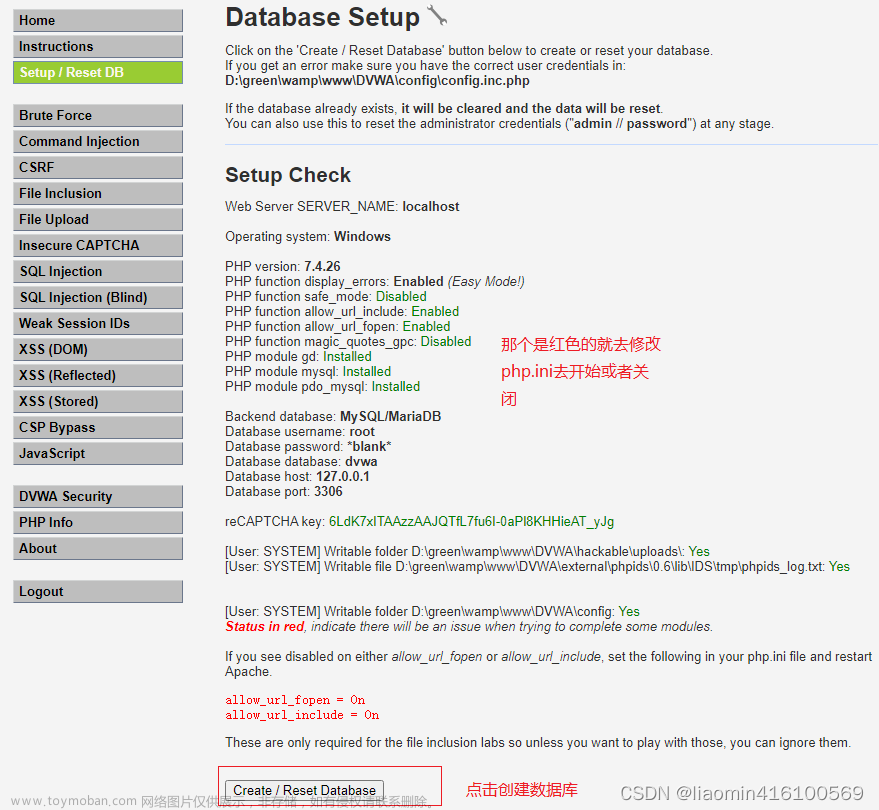

爆破网站http://43.138.211.45:82

三、burpsuite爆破步骤

1、打开虚拟机中的burpsuite,在拦截关闭的前提下打开burpsuite自带的浏览器。在浏览器中搜索http://43.138.211.45:82

2、不利用burpsuite,尝试admin找到http://43.138.211.45:82的后台登录页面。进入后,输入账户密码。此时分为密码搜索和账号搜索

3、先进行admin作为账户尝试:

①随意输入一个密码,打开拦截,重新刷新页面,将拦截的内容转到intruder,现将高亮的变量clear,然后将密码添加为变量。

②进入payloads,先默认选项,然后在load里加入密码本,点击“stack”进行攻击。

③对状态码和字节长度进行筛选,选出不同的账号密码,返回浏览器,并将拦截关闭。找到账号密码,进入管理员页面。完成爆破。

4、随机账户密码尝试:

①随意输入一个账号密码,打开拦截,重新刷新页面,将拦截的内容转到intruder,现将高亮的变量clear,然后将密码添加为变量(同步骤3)。

②选择boom(步骤3是选择Sniper),进入payloads,先进入payloads1,然后在load里加入账号本;再进入payload2,在load里面加入密码本,点击“stack”进行攻击,等待攻击结束,完成爆破。文章来源:https://www.toymoban.com/news/detail-652819.html

四、爆破结果:成功获取账号密码,进入到了网站的后台。文章来源地址https://www.toymoban.com/news/detail-652819.html

到了这里,关于【burpsuite:爆破网址的后台】的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!