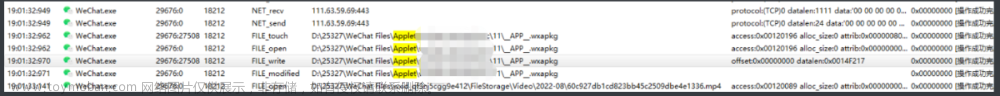

抓包

PC微信打开小程序,然后用任务管理器找到进程打开文件位置,把Plugins文件夹下全部删除,重新打开微信,fiddler就能抓到包了

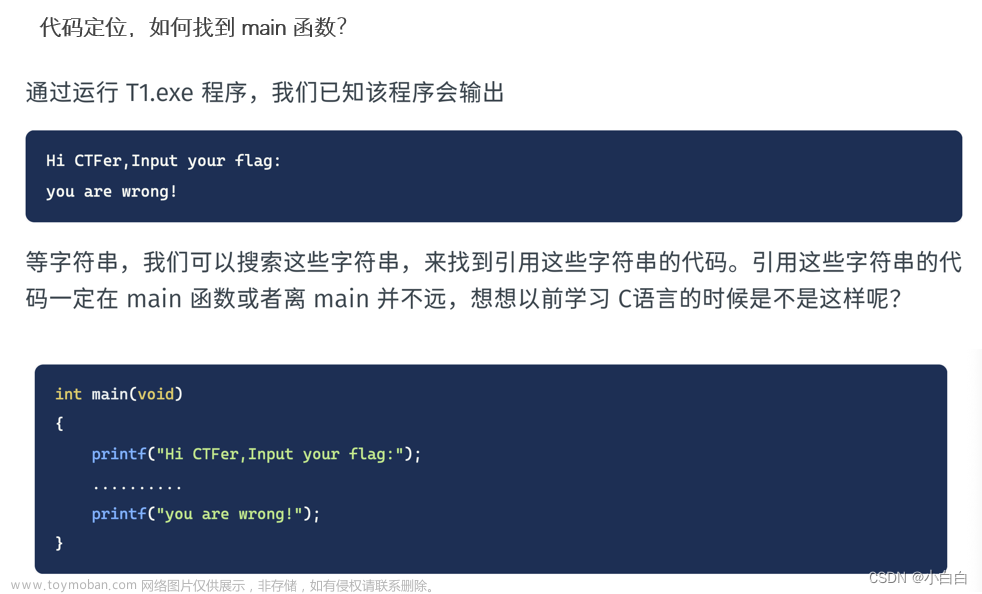

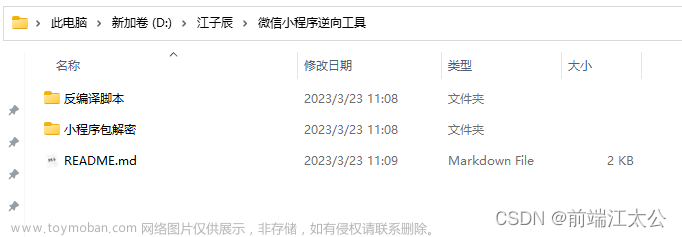

小程序解密

使用 UnpackMiniApp 解密小程序 wxapkg 文件

小程序解包

使用 WxAppUnpacker 解包

node wuWxapkg.js **.wxapkg

文章来源:https://www.toymoban.com/news/detail-654859.html

文章来源:https://www.toymoban.com/news/detail-654859.html

导入微信开发者工具开始逆向

把解包出来的代码导入微信开发者工具,然后找到加密位置,开始逆向就可以了文章来源地址https://www.toymoban.com/news/detail-654859.html

到了这里,关于VX小程序逆向的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!