目录

防火墙

IDS

IPS

DMZ

VPN

VPS

SSL/TLS

动态IP

静态IP

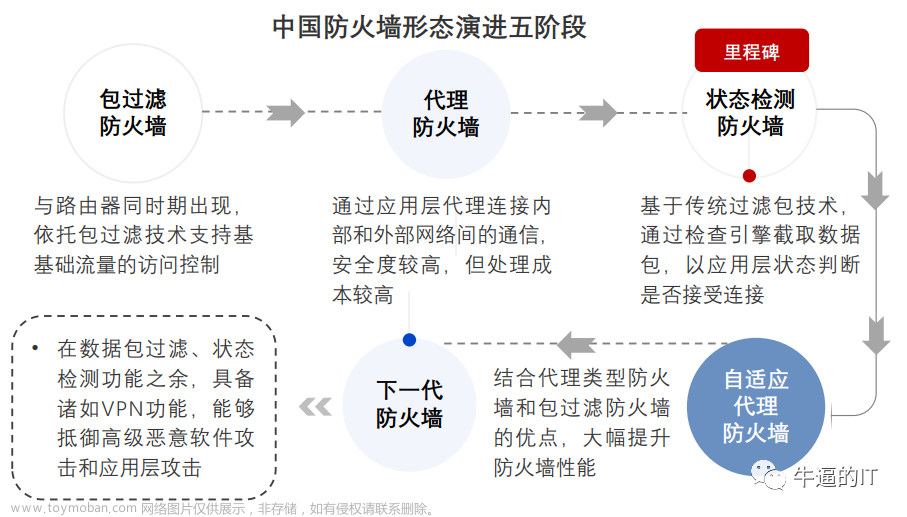

防火墙

防火墙是一种网络安全设备,用于监控和控制网络流量,保护网络免受未经授权的访问、恶意攻击和威胁。防火墙可以基于规则进行数据包过滤,允许或阻止特定类型的流量通过。常见的防火墙类型包括网络层防火墙和应用层防火墙。

防火墙就像是你家的安全门,保护你的电脑网络不受坏人的攻击。它像一个警卫一样,只允许那些你信任的人进入你的网络,而把不好的人拒之门外。

IDS

IDS 入侵检测系统,是一种对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。它与其他网络安全设备的不同之处便在于,IDS是一种积极主动的安全防护技术。

IPS

IPS 入侵防御系统,是一种网络安全设备,旨在监视网络流量并根据预定义的规则或策略检测和阻止可能的网络攻击。IPS可以在网络边界、数据中心、云环境等位置部署,以防止来自外部和内部网络的攻击。

DMZ

DMZ是为了解决安装防火墙后外部网络的访问用户不能访问内部网络服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区。该缓冲区位于企业内部网络和外部网络之间的小网络区域内。在这个小网络区域内可以放置一些必须公开的服务器(如企业Web服务器、FTP服务器和论坛等);另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络。因为这种网络部署,比起一般的防火墙方案,对来自外网的攻击者来说又多了一道关卡。

VPN

VPN(Virtual Private Network,虚拟私人网络): VPN是一种加密和隧道技术,通过在公共网络(如互联网)上创建一个安全的连接,实现远程用户或设备之间的私密通信。VPN可以用于保护用户在公共网络上的数据传输安全,同时还可以隐藏用户的真实IP地址。VPN在许多场景中有用,比如远程办公、保护隐私、绕过地理限制等。人们可以使用VPN来访问位于其他地区的网络资源,也可以在不同的网络之间建立安全连接。

VPS

VPS(Virtual Private Server,虚拟专用服务器): VPS是一种虚拟化技术,它允许在一台物理服务器上创建多个虚拟服务器实例。每个VPS都有自己的操作系统、资源(如CPU、内存、磁盘空间等)以及独立的网络连接。VPS通常由虚拟化软件(如VMware、KVM、Hyper-V等)来管理,用户可以在自己的VPS上安装和运行各种应用程序、网站、服务等。VPS常被用来托管网站、运行应用程序、进行开发和测试等。

SSL/TLS

SSL/TLS加密技术的原理是基于公钥和私钥加密算法的。当客户端和服务器之间建立连接时,客户端会向服务器发送一个请求,请求服务器发送其公钥。服务器接收到请求后,会将其公钥发送给客户端。客户端收到服务器的公钥后,使用公钥对将要发送的数据进行加密,并将加密后的数据发送给服务器。服务器收到加密后的数据后,使用自己的私钥对数据进行解密,并将数据返回给客户端。这样,客户端和服务器之间的通信就可以得到保护,攻击者无法窃取数据或进行中间人攻击。

在SSL/TLS加密技术中,还使用了一种称为“数字证书”的技术,用于验证服务器的身份。数字证书是一种由认证机构颁发的文件,其中包含了服务器的公钥和其他身份验证信息。当客户端向服务器发送请求时,服务器会发送其数字证书给客户端。客户端会对证书进行验证,确保证书的有效性和服务器的身份。如果证书有效,则客户端会使用服务器的公钥加密数据,并将数据发送给服务器。否则,客户端将中断连接,以防止数据泄露。

动态IP的特点:

动态IP

动态IP是由互联网服务提供商(ISP)动态分配的,因此每次连接互联网时都会有一个新的IP地址;动态IP使用的是随机分配的IP地址,不需要用户进行手动设置;动态IP适合一般家庭和个人用户,因为这些用户一般只需要上网浏览、下载等基本操作,并不需要对外提供服务。

安全性高:动态IP会定期变化,这对于安全性来说是一个好处,可以防止攻击者利用已知IP进行攻击。文章来源:https://www.toymoban.com/news/detail-655067.html

静态IP

静态IP是由互联网服务提供商(ISP)固定分配的,每次连接网络时都会使用同样的IP地址。静态IP使用的是固定的IP地址,需要用户进行手动设置。静态IP适合需要对外提供服务的设备,例如服务器等。因为这些设备需要使用固定的IP地址来确保远程访问。静态IP具有高可靠性,因为它们不会随机更改,可以轻松地被其他计算机或设备寻找到。文章来源地址https://www.toymoban.com/news/detail-655067.html

到了这里,关于深入解析IDS/IPS与SSL/TLS和网络安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!