查看url / Referer字段/User-Agent字段/cookie字段

1、出现一些特殊字符(eg:单引号【‘】、双引号【“”】、括号【()】、单引号括号【‘(】、双引号括号【“(】等一些常见的特殊的字符);

eg:http://localhost/index.php/?id=1'and+1=1--+

eg:http://localhost/index.php/?id=1 and 1=1 -- -和1 and 1=2 --+

2、出现SQL命令/语句(增加、删除、修改、查询语句或者各语句之间的串接)

eg:url/?id=1" union select updatexml(1,concat(0x7e,(select group_concat(username) from users),0x7e),1) -- -

eg:url/?id=-1' union select 1,group_concat(schema_name),3 from information_schemaschemata --+

3、出现注释符号(在语句的最后出现连续2个减号字元 -- 后的 文字为注解,或“/*”与“*/”所包起来的文字为注解)

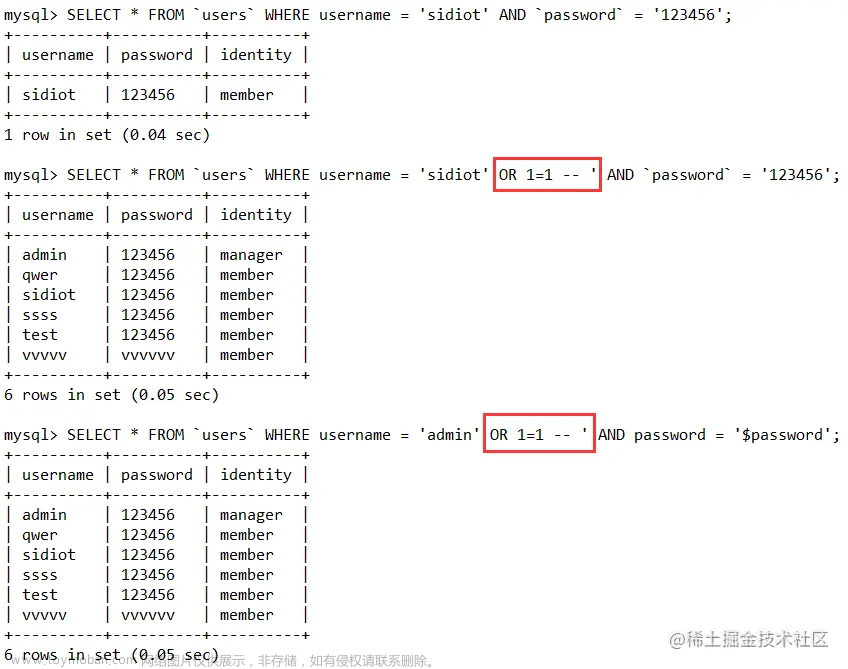

4、在url上出现万能密码字段 'or'1'='1

5、出现常见的特殊函数

database()、updatexml()、extractvalue()、group_concat()、concat()、limit()、order by()、unsion()、system_user()、version()、load_file()、seelp()、length()、exp()、group by()、substr()、and、or等函数。

eg:?id=1” and updatexml(1,concat(0x7e,database()),3) --+

eg:?id=-1’ union select 1,2,seelp(5)--+

eg:1” union select updatexml(1,concat(0x7e,(select group_concat(username) from users)),1) #

6、出现各种编码(eg:url编码,base64编码等)可利用Burp或 者在线解/编码器进行操作查看是否有特殊字段。

7、user-agent字段出现sqlmap/1.0.8.15#dev (http://sqlmap.org)

eg:文章来源:https://www.toymoban.com/news/detail-658664.html

文章来源地址https://www.toymoban.com/news/detail-658664.html

到了这里,关于SQL注入告警流量特征的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!