系列文章目录

前言

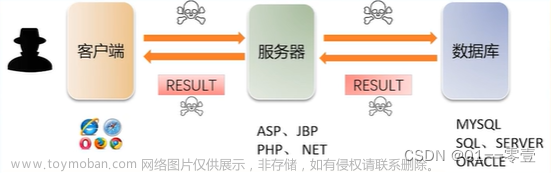

SQL 注入是一种常见的网络攻击方式,攻击者通过在输入框等用户交互界面中插入恶意 SQL 语句,从而获取、篡改或删除数据库中的数据。本文将详细解释 SQL 注入的原理,并介绍如何通过编码规范和防御措施来预防这种攻击。

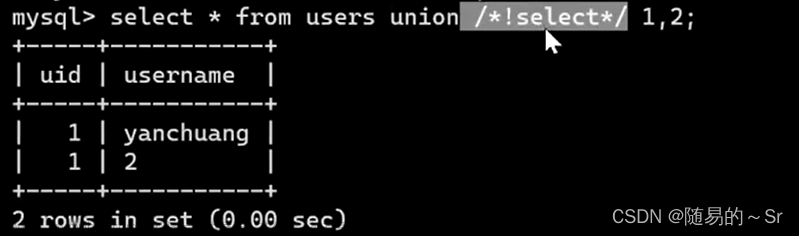

一、SQL 注入的原理

SQL 注入攻击的核心原理是将恶意构造的 SQL 语句注入到应用程序的输入中,从而改变原始的 SQL 查询逻辑。攻击者通过精心构造的输入,使应用程序将攻击者的输入当作合法的 SQL 查询来执行。

例如,一个常见的登录页面可能会在后台执行以下 SQL 查询:文章来源:https://www.toymoban.com/news/detail-672519.html

SELECT * FROM users WHERE username = '输入的用户名' AND password = '输入的密码';

如文章来源地址https://www.toymoban.com/news/detail-672519.html

到了这里,关于深入理解 SQL 注入攻击原理与防御措施的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!