👑 博主简介:知名开发工程师

👣 出没地点:北京

💊 2023年目标:成为一个大佬

———————————————————————————————————————————

版权声明:本文为原创文章,如需转载须注明出处,喜欢可收藏!

一. 前言

我国国家密码管理局陆续发布了一系列国产加密算法,这其中就包括 SM1、SM2、SM3 、SM4、SM7、SM9、ZUC(祖冲之加密算法)等,SM 代表商密,即商业密码,是指用于商业的、不涉及国家秘密的密码技术。SM1 和 SM7 的算法不公开,其余算法都已成为 ISO/IEC 国际标准。

在这些国产加密算法中,SM2、SM3、SM4 三种加密算法是比较常见的。

| 算法 | 名称 | 应用领域 | 特点 |

|---|---|---|---|

| SM1 | 对称(分组)加密算法 | 芯片 | 分组长度、钥长度均为128比特 |

| SM2 | 非对称(基于椭圆曲线ECC)加密算法 | 数据加密 | ECC椭圆曲线密码机制256位,相比RSA处理速度快,消耗更少 |

| SM3 | 散列(hash)函数算法 | 完整性校验 | 安全性及效率与SHA-256相当,压缩函数更复杂 |

| SM4 | 对称(分组)加密算法 | 数据加密和局域网产品 | 分组长度、密钥长度均为128比特,计算轮数多 |

| SM7 | 对称(分组)加密算法 | 非接触式IC卡 | 分组长度、钥长度均为128比特 |

| SM9 | 标识加密算法(IBE) | 端对端离线安全通讯 | 加密强度等同于3072位密钥的RSA加密算法 |

| ZUC | 对称(序列)加密算法 | 移动通信4G网络 | 流密码 |

对称算法 SM4 支持加解密,可替代 AES 等算法使用文章来源:https://www.toymoban.com/news/detail-672618.html

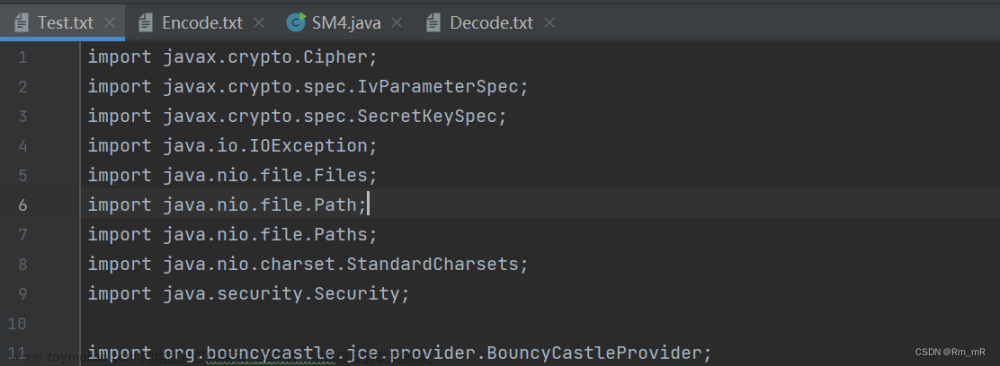

二. 工具类

首选引入依赖,支持 java8文章来源地址https://www.toymoban.com/news/detail-672618.html

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcprov-jdk15on</artifactId>

<version>1.56</version>

</dependency>

/**

* @Author zhoumengjun

* @Description sm4加密算法工具类

* @Date 2023/7/12 10:47

*/

public class SM4Util {

static {

Security.addProvider(new BouncyCastleProvider());

}

private static final String ENCODING = "UTF-8";

public static final String ALGORITHM_NAME = "SM4";

// 加密算法/分组加密模式/分组填充方式

// PKCS5Padding-以8个字节为一组进行分组加密

// 定义分组加密模式使用:PKCS5Padding

public static final String ALGORITHM_NAME_ECB_PADDING = "SM4/ECB/PKCS5Padding";

// 128-32位16进制;256-64位16进制

public static final int DEFAULT_KEY_SIZE = 128;

/**

* 生成ECB暗号

*

* @param algorithmName 算法名称

* @param mode 模式

* @param key

* @return

* @throws Exception

* @explain ECB模式(电子密码本模式:Electronic codebook)

*/

private static Cipher generateEcbCipher(String algorithmName, int mode, byte[] key) throws Exception {

Cipher cipher = Cipher.getInstance(algorithmName, BouncyCastleProvider.PROVIDER_NAME);

Key sm4Key = new SecretKeySpec(key, ALGORITHM_NAME);

cipher.init(mode, sm4Key);

return cipher;

}

/**

* 自动生成密钥

*

* @return

* @throws NoSuchAlgorithmException

* @throws NoSuchProviderException

* @explain

*/

public static String generateKey() throws Exception {

return new String(Hex.encode(generateKey(DEFAULT_KEY_SIZE)));

}

/**

* @param keySize

* @return

* @throws Exception

* @explain

*/

public static byte[] generateKey(int keySize) throws Exception {

KeyGenerator kg = KeyGenerator.getInstance(ALGORITHM_NAME, BouncyCastleProvider.PROVIDER_NAME);

kg.init(keySize, new SecureRandom());

return kg.generateKey().getEncoded();

}

/**

* sm4加密

*

* @param hexKey 16进制密钥(忽略大小写)

* @param paramStr 待加密字符串

* @return 返回16进制的加密字符串

* @throws Exception

* @explain 加密模式:ECB

* 密文长度不固定,会随着被加密字符串长度的变化而变化

*/

public static String encryptEcb(String hexKey, String paramStr) throws Exception {

String cipherText = "";

// 16进制字符串-->byte[]

byte[] keyData = ByteUtils.fromHexString(hexKey);

// String-->byte[]

byte[] srcData = paramStr.getBytes(ENCODING);

// 加密后的数组

byte[] cipherArray = encrypt_Ecb_Padding(keyData, srcData);

// byte[]-->hexString

cipherText = ByteUtils.toHexString(cipherArray);

return cipherText;

}

/**

* 加密模式之Ecb

*

* @param key

* @param data

* @return

* @throws Exception

* @explain

*/

public static byte[] encrypt_Ecb_Padding(byte[] key, byte[] data) throws Exception {

Cipher cipher = generateEcbCipher(ALGORITHM_NAME_ECB_PADDING, Cipher.ENCRYPT_MODE, key);

return cipher.doFinal(data);

}

/**

* sm4解密

*

* @param hexKey 16进制密钥

* @param cipherText 16进制的加密字符串(忽略大小写)

* @return 解密后的字符串

* @throws Exception

* @explain 解密模式:采用ECB

*/

public static String decryptEcb(String hexKey, String cipherText) throws Exception {

// 用于接收解密后的字符串

String decryptStr = "";

// hexString-->byte[]

byte[] keyData = ByteUtils.fromHexString(hexKey);

// hexString-->byte[]

byte[] cipherData = ByteUtils.fromHexString(cipherText);

// 解密

byte[] srcData = decrypt_Ecb_Padding(keyData, cipherData);

// byte[]-->String

decryptStr = new String(srcData, ENCODING);

return decryptStr;

}

/**

* 解密

*

* @param key

* @param cipherText

* @return

* @throws Exception

*/

public static byte[] decrypt_Ecb_Padding(byte[] key, byte[] cipherText) throws Exception {

Cipher cipher = generateEcbCipher(ALGORITHM_NAME_ECB_PADDING, Cipher.DECRYPT_MODE, key);

return cipher.doFinal(cipherText);

}

/**

* 校验加密前后的字符串是否为同一数据

*

* @param hexKey 16进制密钥(忽略大小写)

* @param cipherText 16进制加密后的字符串

* @param paramStr 加密前的字符串

* @return 是否为同一数据

* @throws Exception

*/

public static boolean verifyEcb(String hexKey, String cipherText, String paramStr) throws Exception {

// 用于接收校验结果

boolean flag = false;

// hexString-->byte[]

byte[] keyData = ByteUtils.fromHexString(hexKey);

// 将16进制字符串转换成数组

byte[] cipherData = ByteUtils.fromHexString(cipherText);

// 解密

byte[] decryptData = decrypt_Ecb_Padding(keyData, cipherData);

// 将原字符串转换成byte[]

byte[] srcData = paramStr.getBytes(ENCODING);

// 判断2个数组是否一致

flag = Arrays.equals(decryptData, srcData);

return flag;

}

public static void main(String[] args) {

try {

String data = "2023-07-12,下午三点";

//生成key

String key = generateKey();

System.out.println("key:" + key);

//加密

String cipher = SM4Util.encryptEcb(key, data);

System.out.println("加密后:"+cipher);

//判断是否正确

System.out.println(SM4Util.verifyEcb(key, cipher, data));// true

//解密

String res = SM4Util.decryptEcb(key, cipher);

System.out.println("解密后:"+res);

} catch (Exception e) {

e.printStackTrace();

}

}

}

到了这里,关于国密算法 SM4 加解密 java 工具类的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!