这篇文章旨在用于网络安全学习,请勿进行任何非法行为,否则后果自负。

准备环境

-

sqlilabs靶场文章来源:https://www.toymoban.com/news/detail-674045.html

- 安装:Sqli-labs靶场搭建(适合新手小白围观)_sqlilabs靶场搭建-CSDN博客

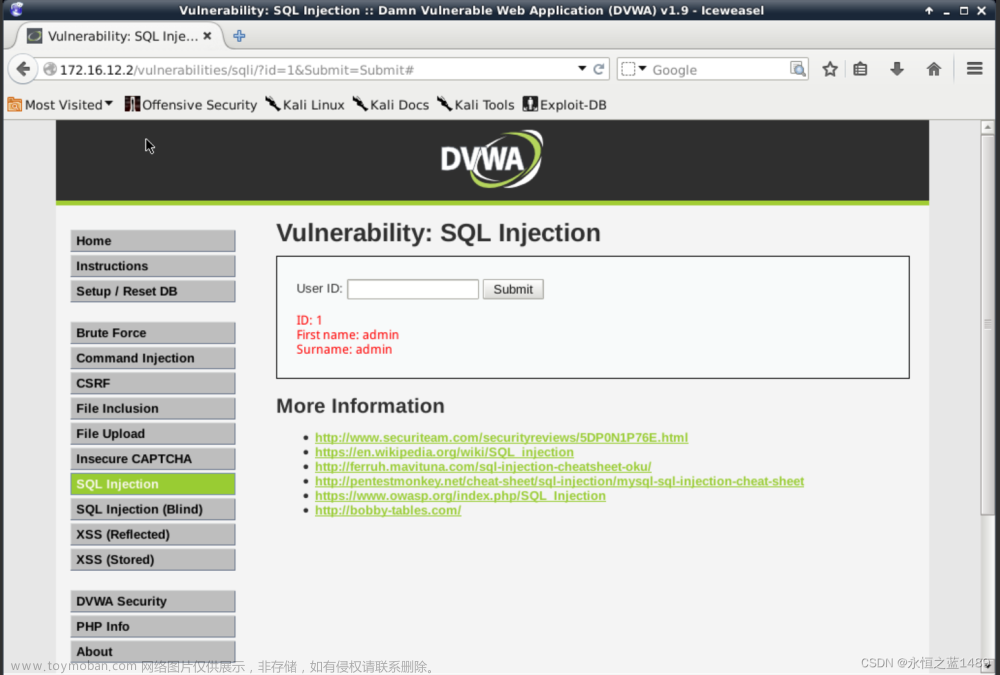

一、基于错误的注入

注入讲解

介绍

基于错误的注入(Error-based Injection)是一种利用应用程序返回的错误信息来获取关于数据库结构和数据的信息的攻击方法。下面是关于该注入类型的解释、使用方法、使用前提和防御方法:文章来源地址https://www.toymoban.com/news/detail-674045.html

注入原理:

- 攻击者通过在用户输入的注入点插入恶意代码,例如构造一个错误的SQL查询。

- 应用程序在执行包含恶意代码的查询时,可能会因为语法错误、逻辑错误或其他错误而产生错误消息。

- 错误消息中可能包含敏感信息,如数据库的版本、表名、列名,甚至是部分数据。

使用方法:

- 确定注入点:找到应用程序中的用户输入点&#

到了这里,关于SQL注入漏洞复现:探索不同类型的注入攻击方法的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!