目录

【概述】

【Wireshark分析】

【smb-hash爆破】

1、构造hash文件

2、通过hashcat爆破

【概述】

SMB(Server Message Block)通信协议是微软(Microsoft)和英特尔(Intel)在1987年制定的协议,主要是作为Microsoft网络的通讯协议。SMB 是在会话层(session layer)和表示层(presentation layer)以及小部分应用层(application layer)的协议,主要用于在计算机间共享文件、打印机、串口等。一般使用的端口为139,445。

【Wireshark分析】

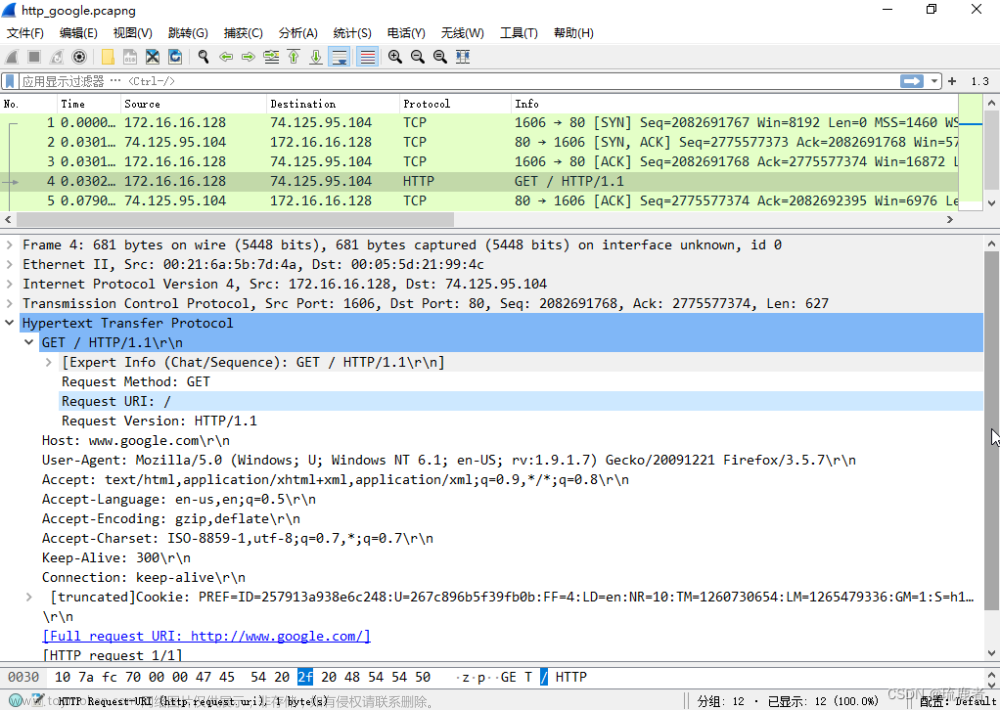

1、通过wireshark打开报文文件,如下截图

可以看到有一个http请求,获取一个dict.tx的文件 。

可以看到有一个http请求,获取一个dict.tx的文件 。

2、选择http请求通过追踪tcp流可以获取dict的内容,如下图。可以猜测这个dict应该是密码字典文件

3、继续查看报文发现报文文件有smb协议,里面有主机信息和用户名信息

那么接下来应该就是要想办法破解smb协议。

【smb-hash爆破】

1、构造hash文件

1.1、构造方法:

username::domain:ntlmv2_response.chall:ntproofstr:不包含ntproofstr的ntlmv2_response值1.2 通过分析smb协议包,打开报文,查看SMB2层--Security Blob层级的报文

根据1.1生成hash文件

2、通过hashcat爆破

hashcat的获取地址

https://github.com/hashcat/hashcat

通过hashcat指令进行爆破,如下

hashcat -a 0 xxx.hash dict.txt –force注:如果dict文件存放的是md5密文,则需要用-m这个参数。

结果如下:

文章来源:https://www.toymoban.com/news/detail-675370.html

文章来源:https://www.toymoban.com/news/detail-675370.html

以上内容仅供学习使用!文章来源地址https://www.toymoban.com/news/detail-675370.html

到了这里,关于Wireshark分析--SMB2协议包及hashcat爆破的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!