挖掘cms网站XSS漏洞

来到cms网站主页,发现有一个搜索框,输入任意内容后搜索,发现内容会回显,这里可能存在反射型XSS漏洞,输入:

<script>alert(/帅哥你好/)</script>

如果存在漏洞,这段代码会被页面的JS解释器编译并执行,点击搜索

出现弹窗,存在反射型XSS漏洞:

文章来源:https://www.toymoban.com/news/detail-678447.html

文章来源:https://www.toymoban.com/news/detail-678447.html

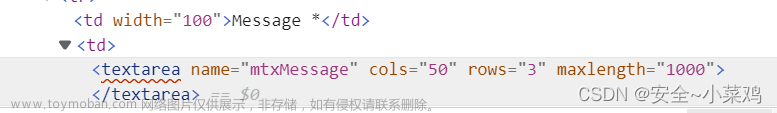

在CMS的留言板查看,发现它也有输入框,在其中输入JS代码并留言,点击提交:文章来源地址https://www.toymoban.com/news/detail-678447.html

到了这里,关于XSS盲打练习(简单认识反射型、存储型XSS和cookie欺骗)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!